Eine Schritt-für-Schritt-Anleitung zur Installation von Opendkim mit Postfix auf Ubuntu-Entfesselt die Kraft von DKIM!

- 3735

- 1102

- Lana Saumweber

DKIM- oder Domainkeys identifizierte Mail ist ein Authentifizierungsprotokoll, das zur Validierung der Identität eines Absenders verwendet wird. Es ist ein wichtiges Tool zur Verhinderung von E -Mail -Spoofing, wenn eine Person einen anderen Benutzer ausmacht und E -Mails mit ihrem Namen und ihrer Adresse sendet. Der DKIM -Schlüssel funktioniert mit einem Opendkim- oder Domänenschlüssel, um jede gesendete Nachricht zu signieren. Der Schlüssel ist eine verschlüsselte Zeichenfolge von Zeichen, die für den Absender eindeutig ist und zur Überprüfung der Nachricht verwendet wird, die von der Domäne des Absenders stammt. Dies macht es für böswillige Schauspieler schwerer, geschmiedete Nachrichten zu senden. Mit DKIM -Schlüssel können Empfänger auch Nachrichten ablehnen, die die Authentifizierung fehlschlagen. Dies bietet zusätzlichen Schutz vor Spoofing und anderen E-Mail-basierten Angriffen. Dies ist eine entscheidende Sicherheitsmaßnahme für jeden E -Mail -Server und kann dazu beitragen, Ihr Unternehmen und seine Kunden zu schützen.

Dieses Tutorial bietet Ihnen eine schnelle und einfache Möglichkeit, DKIM (Domainkeys) mit dem Postfix-Mailserver auf Ubuntu und Debian-basierten Systemen einzurichten.

Voraussetzungen

Bevor wir Opendkim für Postfix installieren und konfigurieren, müssen wir sicherstellen, dass wir über die erforderlichen Voraussetzungen verfügen.

- In erster Linie benötigen Sie ein funktionierendes Ubuntu -System mit Root -Zugriff.

- Sie müssen auch Postfix installieren und konfigurieren lassen.

- Die letzte Voraussetzung ist, dass Sie einen gültigen Domänennamen mit DNS -Zugriff haben sollten.

Ohne diese Voraussetzungen können Opendkim nicht auf Ihrem Server installieren und konfigurieren.

Schritt 1: Installieren Sie das Opendkim -Paket

Sobald Sie alle Voraussetzungen vorhanden haben, können Sie Opendkim installieren. Wir werden den APT -Paket -Manager verwenden, um Opendkim auf Ubuntu zu installieren. Um Opendkim zu installieren, müssen Sie den folgenden Befehl ausführen:

sudo APT -Updatesudo apt install Opendkim Opendkim-Tools

Fügen Sie dann den Postfix -Benutzer der Opendkim -Gruppe hinzu.

sudo usermod -g opendkim postfix Schritt 2: Generieren Sie öffentliche und private DKIM -Schlüssel

Der nächste Schritt besteht darin, eine ordnungsgemäße Verzeichnisstruktur zu erstellen, um die Schlüsseldateien sicher zu halten. Führen Sie die folgenden Befehle aus, um ein Verzeichnis zu erstellen und Berechtigungen festzulegen.

sudo mkdir -p/etc/opendkim/keyssudo chown -r Opendkim: Opendkim /etc /Opendkimsudo chmod 744/etc/opendkim/keys

Generieren Sie nun Ihre öffentlichen und privaten DKIM -Tasten mithilfe Opendkim-Genkey Befehlszeilen -Dienstprogramm. Alle Befehle verwenden “Beispiel.com”Als Domain -Name. Ersetzen Sie es durch Ihren echten Domainnamen. Wir müssen auch einen Auswahlnamen auswählen. Dies kann eine einzigartige Zeichenfolge sein, mit der E -Mail -Server aus dem DNS -Datensatz identifiziert werden können, um den richtigen DKIM -Schlüssel zu identifizieren. Der folgende Befehl wird verwendet Standard als Selektorschlüssel:

sudo mkdir/etc/opendkim/keys/Beispiel.comsudo Opendkim -Genkey -B 2048 -d Beispiel.com -d/etc/opendkim/keys/Beispiel.com -S Standard -v

Dieser Befehl generiert ein öffentliches und privates Schlüsselpaar für Sie. Der private Schlüssel wird in der Datei „Selektorin gespeichert.privat “und der öffentliche Schlüssel wird in der Datei„ Selector “gespeichert.txt". In unserem Fall sind die Dateinamen „Standard.privat “und„ Standardeinstellung.txt".

Sobald Sie die Schlüssel generiert haben, müssen Sie die entsprechenden Berechtigungen in der privaten Schlüsseldatei festlegen:

sudo chown opendkim: opendkim/etc/opendkim/keys/Beispiel.com/Standard.Privatgelände Schritt 3: Setzen Sie DKIM -Schlüssel zu Ihrem DNS -Datensatz ein

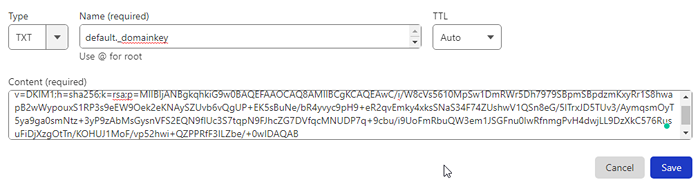

Sobald Sie die öffentlichen und privaten DKIM -Schlüssel generiert haben, müssen Sie sie zu Ihrem DNS -Datensatz hinzufügen. Dazu müssen Sie den TXT -Datensatz zu Ihrer DNS -Zone -Datei hinzufügen. Dieses Datensatzdetail finden Sie unter dem Standardwert.TXT -Datei, generieren Sie mit dem privaten Schlüssel:

sudo cat/etc/opendkim/keys/Beispiel.com/Standard.txt Sie sehen die folgende Ausgabe:

Standard._domainkey IN TXT ( "v=DKIM1; h=sha256; k=rsa; " "p=MIIBIjANBgkqhkiG9w0BAQEFAAOCAQ8AMIIBCgKCAQEAwC/i/W8cVs5610MpSw1DmRWr5Dh7979SBpmSBpdzmKxyRr1S8hwapB2wWypouxS1RP3s9eEW9Oek2eKNAySZUvb6vQgUP+EK5sBuNe/bR4yvyc9pH9+eR2qvEmky4xksSNaS34F74ZUshwV1QSn8eG/5lTrxJD5TUv3/AymqsmOyT5ya9ga0smNtz+3yP9zAbMsGysnVFS2EQN" "9fIUc3S7tqpN9FJhcZG7DVfqcMNUDP7q+9cbu/i9UoFmRbuQW3em1JSGFnu0IwRfnmgPvH4dwjLL9DzXkC576RusuFiDjXzgOtTn/KOHUJ1MoF/vp52hwi+ Qzpprff3ilzbe/+0widaqab "); ----- DKIM-Schlüssel Standard für Tecadmin.Netz

Entfernen Sie alle Zitate (") und leere Leerzeichen aus dem Datensatzwert und veröffentlichen Sie sie dann in der DNS -Zone. Siehe den folgenden Screenshot:

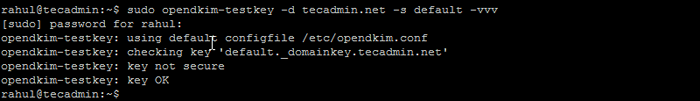

Sie können den DNS -Datensatz überprüfen, indem Sie den folgenden Befehl ausführen.

sudo Opendkim -testkey -d Beispiel.com -s Standard -VVV

Schritt 4: Confiugring Opendkim

Sobald Opendkim installiert wurde und Sie die öffentlich-privaten DKIM-Schlüssel generiert haben. Sie müssen es konfigurieren. Dazu müssen Sie die Konfigurationsdatei unter bearbeiten /etc/opendkim.Conf. In dieser Datei müssen Sie die folgenden Parameter festlegen:

- Bearbeiten Sie die Hauptkonfigurationsdatei in Ihrem bevorzugten Texteditor:

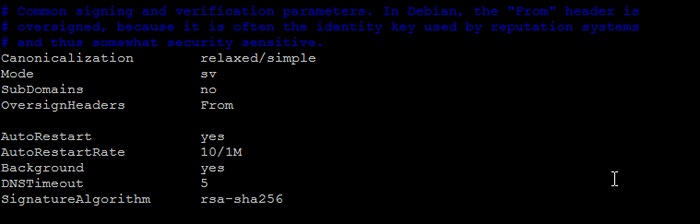

sudo nano /etc /opendkim.Conf - Überzeugen Sie diese Werte und konfigurieren Sie wie unten:

Syslog yes logwhy ja kanonization entspannte/einfache modus

Der Logwhy Die Option ermöglicht die detaillierteren Protokolle zur Fehlerbehebung:

- Fügen Sie nun die folgenden Werte hinzu

Autorestart Ja Autorestartrate 10/1m Hintergrund Ja Dnstimeout 5 SignatureAlgorithm RSA-Sha256

- Nächst Opendkim:

# Denken Sie daran, Benutzerpostfix zu Group Opendkim userId Opendkim hinzuzufügen

- Gehen Sie nun die folgenden Einträge an das Ende der Datei an.

Keytable Refile:/etc/Opendkim/Schlüssel.Tabellenunterzeichnung Refile:/etc/Opendkim/Unterschrift.Tabelle externalignorelist/etc/opendkim/vertrauenswürdig.Hosts Internalhosts/etc/opendkim/vertrauenswürdig.Gastgeber

- Speichern und schließen /etc /opendkim.Conf -Konfigurationsdatei.

- Bearbeiten Sie nun die Unterzeichnung In Texteditor.

sudo nano/etc/opendkim/signieren.TischFügen Sie die folgenden Einträge hinzu.

*@Beispiel.com Standard._domainkey.Beispiel.com *@ *.Beispiel.com Standard._domainkey.Beispiel.com

Speichern und schließen Sie die Datei.

- Bearbeiten Sie als nächstes die Keytable Datei:

sudo nano/etc/opendkim/key.TischFügen Sie den folgenden Eintrag hinzu.

Standard._domainkey.Beispiel.com Beispiel.com: Standard:/etc/opendkim/keys/Beispiel.com/Standard.Privatgelände

Speichern Sie die Datei und schließen Sie sie.

- Bearbeiten Sie als nächstes die Vertrauenswürdige.Gastgeber Datei:

sudo nano/etc/opendkim/vertrauenswürdig.GastgeberFügen Sie Ihren Domain -Namen und Lokalhost -Einträge zur neu erstellten Datei hinzu. Dies sagt Opendkim, dass Opendkim nur die E -Mail unterschreiben sollte, aber die DKIM -Überprüfung ignorieren sollte.

127.0.0.1 Localhost .Beispiel.com

Speichern und schließen Sie die Datei.

- Neustart Opendkim Service

sudo systemctl restart opendkim

Schritt 5: Konfigurieren Sie Postfix mit Opendkim

Der nächste Schritt besteht darin, Postfix so zu konfigurieren, dass Opendkim verwendet wird.

- Zuerst ändern wir Opendkim Socket -Dateispeicherort. Erstellen wir ein neues Verzeichnis mit den folgenden Befehlen:

sudo mkdir/var/spool/postfix/opendkimsudo chown opendkim: postfix/var/spool/postfix/opendkim - Bearbeiten Sie nun die Opendkim -Konfigurationsdatei in einem Texteditor:

sudo nano /etc /opendkim.ConfSuchen Sie nach dem Socket -Eintrag und aktualisieren Sie ihn wie folgt:

Socket Lokal:/var/spool/postfix/opendkim/opendkim.Socke

- Als nächstes bearbeiten die /etc/Standard/opendkim Datei:

sudo nano/etc/default/opendkimUnd stellen Sie den Socket -Eintrag wie unten ein:

Socket = "Local:/var/spool/postfix/opendkim/opendkim.Socke"

- Als nächstes müssen Sie die Konfigurationsdatei bearbeiten, die sich unter/etc/postfix/main befindet.vgl. In dieser Datei müssen Sie die folgenden Parameter hinzufügen:

- milter_default_action - Dies ist die Standardaktion, die ergriffen werden muss, wenn eine Nachricht empfangen wird.

- milter_protocol - Dies ist das Protokoll, das bei der Kommunikation mit Opendkim verwendet werden soll.

- SMTPD_MILTERS - Dies ist die Liste der Milters, die Postfix verwenden wird.

sudo nano/etc/postfix/main.vglFügen Sie die folgenden Zeilen am Ende dieser Datei hinzu, sodass Postfix Opendkim über das Milter -Protokoll aufrufen kann.

# Milter -Konfiguration milter_default_action = milter_protocol = 6 SMTPD_MILTERS = LOCAL: Opendkim/Opendkim.SOCK NON_SMTPD_MILTERS = $ SMTPD_MILTER

- Sobald Sie die Parameter hinzugefügt haben, müssen Sie die Opendkim- und Postfix -Dienste neu starten. Dazu müssen Sie den folgenden Befehl ausführen:

sudo systemctl restart opendkimsudo systemctl neu starten nachfixDieser Befehl startet den beiden Dienst neu und Sie sind bereit, E -Mails mit Opendkim zu senden.

Schritt 6: Testen Sie DKIM

Senden Sie eine E -Mail vom System Terminal wie unten:

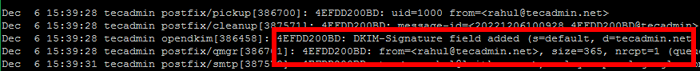

Mail -S "Welcome Home" [E -Mail geschützt] CC: Ihr E -Mail -Inhalt geht hier Drücken Sie Strg+D, um die E -Mail zu senden und das Terminal zurückzubekommen. Sehen Sie sich die Protokolldateien bei erfolgreichem Setup an, wenn Sie einen Protokolleintrag sehen

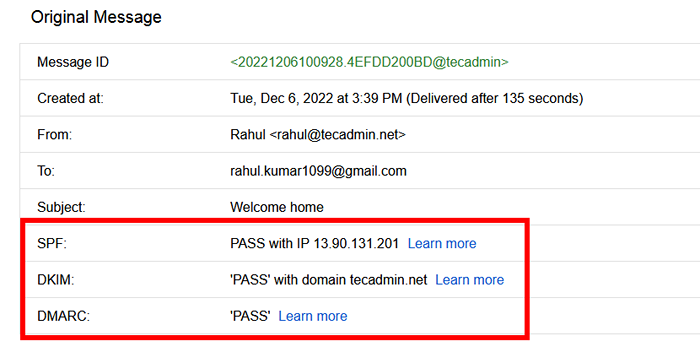

Überprüfen Sie die E -Mail -Quelle. Ich habe mein persönliches Google Mail -Konto verwendet, um dieses Setup zu testen. Ich habe E -Mails mit dem folgenden Header erhalten.

Sie können unseren nächsten Artikel folgen, um einen DMARC -Datensatz für Ihre Domain zu erstellen.

Abschluss

In dieser Schritt-für-Schritt-Anleitung habe ich Ihnen gezeigt, wie Sie OpenKim mit Postfix auf Ubuntu installieren und konfigurieren können. Ich habe Ihnen auch gezeigt, wie Sie die erforderlichen öffentlichen und privaten DKIM -Schlüssel generieren und sie zu Ihrem DNS -Datensatz hinzufügen. Schließlich habe ich Ihnen gezeigt, wie Sie Postfix so konfigurieren, dass Opendkim verwendet wird. Wenn Sie also Ihren E -Mail -Verkehr sichern und schützen möchten, ist DKIM ein großartiges Tool zu verwenden. Probieren Sie es aus und lusine die Kraft von DKIM!

Wenn dieser Artikel Ihnen geholfen hat und Sie mehr über Opendkim erfahren möchten, sollten Sie sich unsere anderen Artikel zum Thema ansehen. Wir haben detaillierte Anleitungen zur Installation und Konfiguration von Opendkim auf verschiedenen Plattformen sowie Tipps und Best Practices für Fehlerbehebung. Stellen Sie also sicher, dass Sie sie ausprobieren!