Duplicity - Erstellen Sie verschlüsselte inkrementelle Sicherungen unter Linux

- 2461

- 363

- Ilja Köpernick

Erfahrung zeigt, dass Sie über System -Backups niemals zu paranoid sein können. Wenn es darum geht, kostbare Daten zu schützen und zu erhalten, ist es am besten, die Extrameile zu gehen und sicherzustellen.

Wenn einige Cloud- und Hosting -Anbieter automatisierte Backups für VPS zu relativ geringen Kosten anbieten, können Sie Ihre eigene Sicherungsstrategie mit Ihren eigenen Tools erstellen, um etwas Geld zu sparen und es dann möglicherweise zu verwenden, um zusätzlichen Speicher zu kaufen oder zu kaufen oder zusätzliche Speicher zu kaufen oder zu kaufen oder sie dann zu kaufen oder es dann zu kaufen oder zu kaufen. Holen Sie sich ein größeres VPS.

[Möglicherweise mögen Sie auch: 25 herausragende Backup -Dienstprogramme für Linux Systems]

Hört sich interessant an? In diesem Artikel zeigen wir Ihnen, wie Sie ein Tool namens verwenden Duplizität um Dateien und Verzeichnisse zu sichern und zu verschlüsseln. Darüber hinaus hilft uns die Verwendung inkrementeller Backups für diese Aufgabe, Platz zu sparen.

Trotzdem fangen wir an.

Installieren Sie das Duplicity -Backup -Tool unter Linux

Um Duplizität in rhelbasierter Distribution zu installieren, müssen Sie die aktivieren Epel Repository zuerst (Sie können diesen Schritt weglassen, wenn Sie verwenden Fedora selbst):

# yum update # yum install epel-release oder # yum install https: // dl.Fedoraproject.org/pub/epel/epel-release-latest-8.Keinarch.Drehzahl

Dann renne,

# YUM Installieren Sie Duplizität

Für Debian und Derivate:

$ sudo apt Update $ sudo Apt Installieren Sie Duplizität

Theoretisch werden viele Methoden zur Verbindung zu einem Dateiserver unterstützt, obwohl nur SSH/SCP/SFTP, lokale Dateizugriff, RSYNC, FTP, HSI, WebDAV und Amazon S3 bisher in der Praxis getestet wurden.

Nach Abschluss der Installation werden wir ausschließlich verwenden sftp In verschiedenen Szenarien, um die Daten zu sichern und wiederherzustellen.

Unser Testumfeld besteht aus einem Rhel 8 Box (gesichert werden) und a Debian 11 Maschine (Backup -Server).

Erstellen von SSH -Tasten für passwortlose Anmeldung auf dem Remote -Server

Beginnen wir damit, die SSH -Tasten in unserer Rhel -Box zu erstellen und sie an die zu übertragen Debian Sicherungsserver.

Wenn Sie SSH an einem anderen Port ausführen, wird der folgende Befehl angenommen sshd Daemon hört den Port zu Xxxxx auf dem Debian -Server. Ersetzen AAA.BBB.CCC.DDD mit der tatsächlichen IP des Remote -Servers.

# SSH-Keygen -t RSA # SSH-COPY-ID [E-Mail geschützt] # SSH-COPY-ID -P XXXXX [E-Mail geschützt]

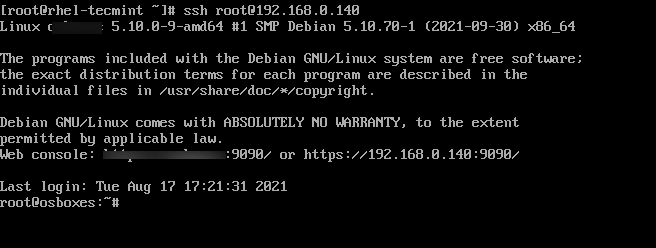

Dann sollten Sie sicherstellen, dass Sie eine Verbindung zum Sicherungsserver herstellen können, ohne ein Kennwort zu verwenden:

# SSH [E -Mail geschützt]

Ssh passwortloser Remote -Anmeldung

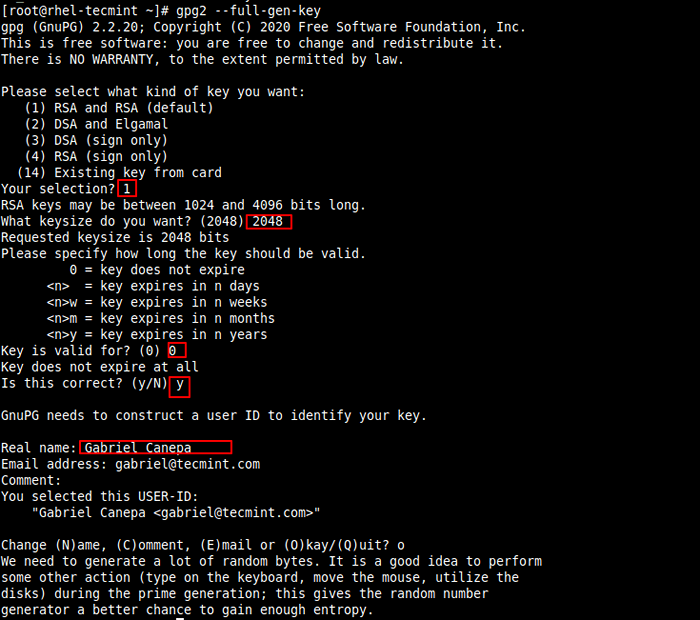

Ssh passwortloser Remote -Anmeldung Jetzt müssen wir die erstellen Gpg Schlüssel, die für die Verschlüsselung und Entschlüsselung unserer Daten verwendet werden:

# GPG2-Full-General-Key

Sie werden aufgefordert, einzugeben:

- Art von Schlüssel

- Schlüsselgröße

- Wie lange sollte der Schlüssel gültig sein

- Eine Passphrase

Erstellen Sie den GPG RSA -Schlüssel unter Linux

Erstellen Sie den GPG RSA -Schlüssel unter Linux Um die für die Erstellung der Tasten erforderliche Entropie zu erstellen, können Sie sich über ein anderes Terminalfenster auf dem Server anmelden und einige Aufgaben ausführen oder einige Befehle ausführen, um Entropie zu generieren (sonst müssen Sie lange auf diesen Teil von warten. der Prozess zu beenden).

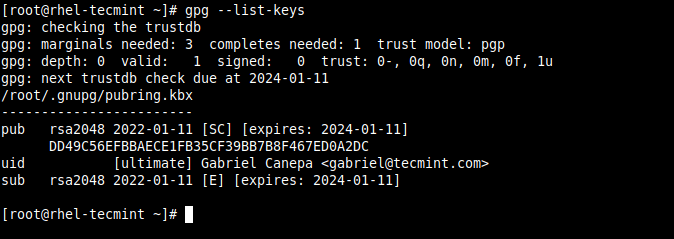

Sobald die Schlüssel generiert wurden, können Sie sie wie folgt auflisten:

# gpg-list-keys

Listen Sie GPG -Tasten auf

Listen Sie GPG -Tasten auf Die in gelb hervorgehobene Zeichenfolge ist oben als öffentliche Schlüssel -ID bekannt und ist ein angefordertes Argument zum Verschlingen Ihrer Dateien.

Erstellen einer Linux -Sicherung mit Duplizität

Lassen Sie uns dazu nur die Sicherung der /var/log Verzeichnis mit Ausnahme von /var/log/anaconda Und /var/log/sa.

Da dies unsere erste Backup ist, wird es eine vollständige sein. Nachfolgende Läufe erzeugen inkrementelle Sicherungen (es sei denn, wir fügen die vollständige Option ohne Striche direkt neben der Duplicity im folgenden Befehl hinzu):

# PASSPHRASE="tecmint" duplicity --encrypt-key 115B4BB13BC768B8B2704E5663C429C3DB8BAD3B --exclude /var/log/anaconda --exclude /var/log/sa /var/log scp://[email protected]//backups/rhel8 OR # Passphrase = "yourpassPhraseHere" Duplicity --crypt-key yourpublizneyIdhere-EXCLUDE/VAR/LOG/ANACONDA-EXCLUDE/VAR/LOG/SA/VAR/LOG SCP: // [E-Mail geschützt]: xxxxx // backups/rhel8

Stellen Sie sicher, dass Sie den doppelten Schrägstrich im obigen Befehl nicht verpassen! Sie werden verwendet, um einen absoluten Weg zu einem Verzeichnis namens anzuzeigen /backups/rhel8 Im Backup -Box und dort werden die Sicherungsdateien gespeichert.

Ersetzen Ihr Psekthrase, YourpublickeyIdhere, Und Fernbedienung Mit der zuvor eingegebenen Passphrase, der GPG Public Key ID bzw. mit dem IP oder dem Hostnamen des Backup -Servers.

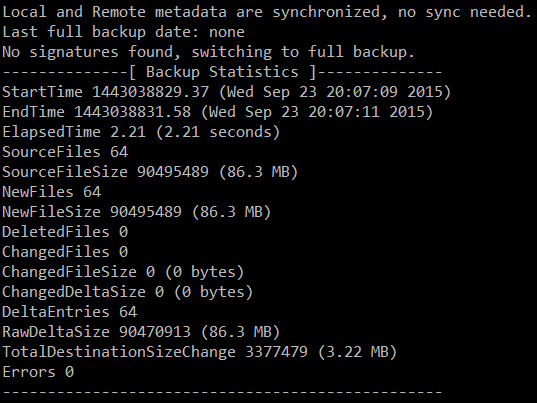

Ihre Ausgabe sollte dem folgenden Bild ähnlich sein:

Erstellen Sie die Sicherung mit Duplicity

Erstellen Sie die Sicherung mit Duplicity Das obige Bild zeigt, dass insgesamt insgesamt 86.3 MB wurde in a unterzogen 3.22 MB im Ziel. Wechseln Sie zum Sicherungsserver, um unsere neu erstellte Sicherung zu überprüfen:

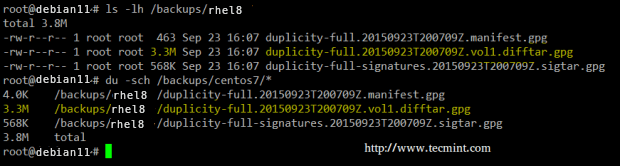

Bestätigen Sie Linux -Sicherungsdateien

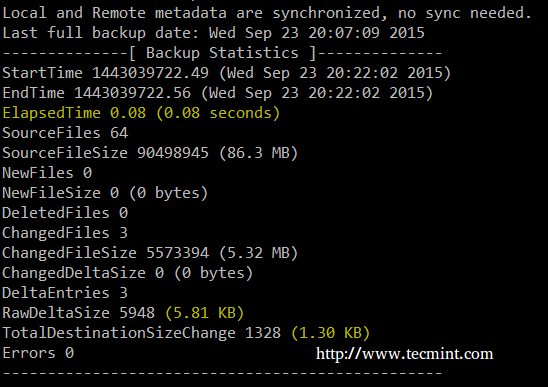

Bestätigen Sie Linux -Sicherungsdateien Ein zweiter Lauf desselben Befehls ergibt eine viel kleinere Sicherungsgröße und -zeit:

Backup komprimieren

Backup komprimieren Wiederherstellung von Linux -Backups mit Duplicity

Um eine Datei, ein Verzeichnis mit seinem Inhalt oder die gesamte Sicherung erfolgreich wiederherzustellen, darf das Ziel nicht existieren (Duplizität überschreibt weder eine vorhandene Datei noch eine Verzeichnis). Um zu verdeutlichen, löschen wir die Cron Melden Sie sich in der CentOS -Box an:

# RM -f/var/log/cron

Die Syntax zum Wiederherstellen einer einzelnen Datei vom Remote -Server lautet:

# Passphrase = "yourpassPhrasehere" Duplicity--File-to-Restore-Dateiname

Wo,

- Dateinamen Ist die zu extrahierende Datei mit einem relativen Weg zum Verzeichnis, das gesichert wurde

- /wo/bis/wiederherstellen ist das Verzeichnis im lokalen System, in dem wir die Datei wiederherstellen möchten.

In unserem Fall müssen wir das Cron -Hauptprotokoll aus der Fernbinderung wiederherstellen, um auszuführen:

# Passphrase = "yourpassPhrasehere" Duplicity--File-to-Restore Cron Sftp: // [E-Mail geschützt]: xxxxx // backups/rhel8/var/log/cron

Das Cron -Protokoll sollte an das gewünschte Ziel wiederhergestellt werden.

Ebenso zögern Sie nicht, ein Verzeichnis aus zu löschen /var/log und stellen Sie es mit der Sicherung wieder her:

# rm -rf/var/log/mail # passphrase = "yourpassPhrasehere" Duplicity--File-to-Restore Mail

In diesem Beispiel die Post Das Verzeichnis sollte mit all seinen Inhalten an seinen ursprünglichen Standort wiederhergestellt werden.

Andere Merkmale der Duplizität

Sie können jederzeit die Liste der archivierten Dateien mit dem folgenden Befehl anzeigen:

# Duplicity List-Current-Files SFTP: // [E-Mail geschützt]: xxxxx // backups/rhel8

Backups löschen älter als 6 Monate:

# Duplicity entfernen ältere ältere

Wiederherstellen meine Datei Inneres Verzeichnis Gacanepa Da es vor 2 Tagen und 12 Stunden war:

# Duplicity -t 2D12H-file-to-restore gacanepa/myfile

Im letzten Befehl können wir ein Beispiel für die Verwendung des Zeitintervalls sehen (wie angegeben von -T): Eine Reihe von Paaren, in denen jeder aus einer Zahl besteht, gefolgt von einer der Zeichen S, M, H, D, W, M, oder Y (Zeigen Sie Sekunden, Minuten, Stunden, Tage, Wochen, Monate oder Jahre an).

Zusammenfassung

In diesem Artikel haben wir erklärt. Ich empfehle Ihnen dringend, sich die Website des Duplicity -Projekts für weitere Unterlagen und Beispiele anzusehen.

Wir haben eine Mannseite der Duplizität im PDF -Format für Ihre Lesebotschaft bereitgestellt. Dies ist auch ein vollständiger Referenzhandbuch.

Fühlen Sie sich frei, uns mitzuteilen, ob Sie Fragen oder Kommentare haben.

- « So installieren Sie das AJenti -Bedienfeld zum Verwalten von Linux -Servern

- So verbrennen Sie CD/DVD unter Verwendung von Brasero CD/DVD »