Aktivieren Sie den Debugging -Modus in SSH, um Konnektivitätsprobleme zu beheben

- 3509

- 759

- Lana Saumweber

In diesem Artikel zeigen wir Ihnen, wie Sie beim Laufen den Debugging -Modus aktivieren können Ssh unter Linux. Auf diese Weise können Sie sehen, was sich tatsächlich entfaltet, wenn Sie einen SSH -Befehl ausführen, um eine Verbindung zu einem Remote -Linux -Server mit dem ausführlichen Modus oder dem Debugging -Modus herzustellen.

[Möglicherweise mögen Sie auch: 4 Möglichkeiten, SSH -Verbindungen unter Linux zu beschleunigen]

Der SSH -Kunde des SSH -v Mit Switch können Sie den SSH im ausführlichen Modus ausführen, der Debugging -Informationen über den SSH -Verbindungsfortschritt ausdruckt.

Es gibt verschiedene Ausführungsstufen; Verwenden von mehreren -v Flags erhöht die Ausführlichkeit (maximaler Ausführungsstufe beträgt 3).

ssh -v- Ich werde Sie mitteilen, was meistens an Ihrem Ende passiert.ssh -vv- wird Sie an beiden Enden mit niedrigem Niveau informieren.ssh -vvv- werde Sie über alles von beiden Enden informieren.

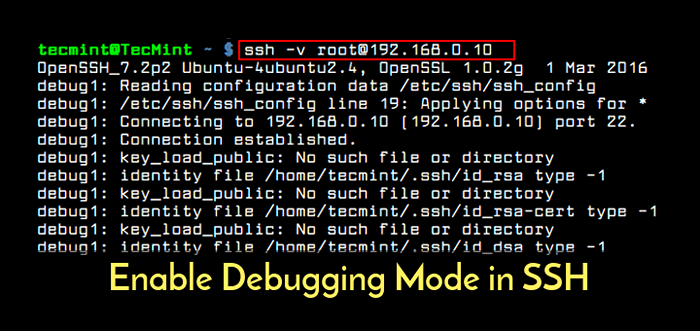

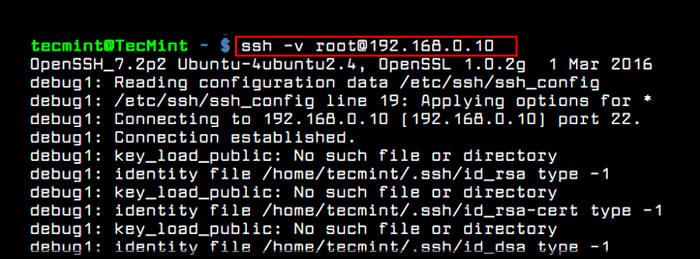

Der folgende Befehl wird SSH in der ersten Ebene der Ausführlichkeit ausführen, was uns viele Debugging -Informationen wie gezeigt gibt.

[E -Mail geschützt] ~ $ ssh -v [E -Mail geschützt]

Aktivieren Sie die SSH -Debug -Protokollierung

Aktivieren Sie die SSH -Debug -Protokollierung Probenausgabe

OpenSSH_7.2p2 Ubuntu-4ubuntu2.2, OpenSSL 1.0.2G-FIPs 1 März 2016 Debug1: Konfigurationsdaten lesen/home/aaronkilik/.ssh/config debug1:/home/aaronkilik/.SSH/Konfiguration Zeile 18: Optionen anwenden für * Debug1: Konfigurationsdaten lesen/etc/ssh/ssh_config debug1:/etc/ssh/ssh_config Zeile 19: Anwendung Optionen für * Debug1: Verbindung zu 192.168.56.10 [192.168.56.10] Port 22. Debug1: Verbindung hergestellt. Debug1: Identitätsdatei/Home/Aaronkilik/.SSH/ID_RSA TYPE 1 DEBUG1: KEY_LOAD_PUBLIC: Keine solche Datei oder Verzeichnis Debug1: Identitätsdatei/Home/Aaronkilik/.SSH/ID_RSA -CERT -Typ -1 -Debug1: KEY_LOAD_PUBLIC: Keine solche Datei oder Verzeichnis Debug1: Identitätsdatei/Home/Aaronkilik/.ssh/id_dsa type -1 debug1: key_load_public: Keine solche Datei oder Verzeichnis Debug1: Identitätsdatei/Home/Aaronkilik/.SSH/ID_DSA -CERT -Typ -1 -Debug1: KEY_LOAD_PUBLIC: Keine solche Datei oder Verzeichnis Debug1: Identitätsdatei/Home/Aaronkilik/.ssh/id_ecdsa type -1 debug1: key_load_public: Keine solche Datei oder Verzeichnis Debug1: Identitätsdatei/Home/Aaronkilik/.SSH/ID_ECDSA -CERT -Typ -1 -Debug1: KEY_LOAD_PUBLIC: Keine solche Datei oder Verzeichnis Debug1: Identitätsdatei/Home/Aaronkilik/.SSH/ID_ED25519 Typ -1 Debug1: KEY_LOAD_PUBLIC: Keine solche Datei oder Verzeichnis Debug1: Identitätsdatei/Home/Aaronkilik//.SSH/ID_ED25519 -Cert -Typ -1 Debug1: Aktivierungskompatibilitätsmodus für Protokoll 2 aktivieren.0 DEBUG1: Lokale Version String SSH-2.0-OpenSSH_7.2p2 Ubuntu-4ubuntu2.2 Debug1: Remote -Protokoll Version 2.0, Remote -Softwareversion OpenSSH_7.4 Debug1: Match: OpenSSH_7.4 Pat OpenSSH* COMPAT 0x04000000 DEBUG1: Authentifizierung zu 192.168.56.10:22 als 'Tecmint' Debug1: ssh2_msg_kexinit Debug1: ssh2_msg_kexinit empfangen Debug1: Kex: Algorithmus: [E-Mail Protected] Debug1: Kex: Host-Schlüsselalgorithmus: Ecdsa-Sha2-Nistp256 Debug1: Kex: Server- Server- Server: Server- Server: Server- Server: Server-Server-Server-Server-Server: [CIPHER: [CIPHER: [SERVER protected] MAC: compression: [email protected] debug1: kex: client->server cipher: [email protected] MAC: compression: [email protected] debug1: expecting SSH2_MSG_KEX_ECDH_REPLY debug1: Server host key: ecdsa-sha2-nistp256 SHA256:1778erqyug4tHJa7D6y /Ep4uwsutneobsmaj32k9oo8 Debug1: Host '192.168.56.10 'ist bekannt und entspricht dem ECDSA -Host -Schlüssel. DEBUG1: GEY SCHLAG IN/HOME/AARONKILIK/GEWERTE.ssh/known_hosts:8 debug1: rekey after 134217728 blocks debug1: SSH2_MSG_NEWKEYS sent debug1: expecting SSH2_MSG_NEWKEYS debug1: rekey after 134217728 blocks debug1: SSH2_MSG_NEWKEYS received debug1: SSH2_MSG_EXT_INFO received debug1: kex_input_ext_info: server-sig-algs= debug1: SSH2_MSG_SERVICE_ACCEPT received debug1: Authentications Das kann fortgesetzt werden: PublicKey, GSSAPI-Keex, GSSAPI-WITH-MIC, Passwort Debug1: Nächste Authentifizierungsmethode: PublicKey Debug1: Bieten RSA Public Key:/Home/Aaronkilik/anbietet.SSH/ID_RSA DEBUG1: Server akzeptiert Schlüssel: PKALG RSA-SHA2-512 BLEN 279 Debug1: Aktivierung der Komprimierung auf Stufe 6 aktiviert. Debug1: Authentifizierung erfolgreich (PublicKey). Authentifiziert zu 192.168.56.10 ([192).168.56.10]: 22). Debug1: Kanal 0: Neu [Client-Sitzung] Debug1: Anfragen [E-Mail-Protected] Debug1: Eingabetaste in die interaktive Sitzung. Debug1: Pledge: Netzwerk Debug1: Client_Input_Global_Request: RTYPE [E -Mail Protected] WANGS_REPLY 0 DEBUG1: Umgebung senden. Debug1: Senden von env lc_paper = lg_ug.UTF-8 Debug1: Senden von env lc_address = lg_ug.UTF-8 Debug1: Senden von env lc_monetary = lg_ug.UTF-8 Debug1: Senden von env lc_numeric = lg_ug.UTF-8 Debug1: Senden von env lc_telephone = lg_ug.UTF-8 Debug1: Senden von env lc_identification = lg_ug.UTF-8 Debug1: Senden von env Lang = en_us.UTF-8 Debug1: Senden von env lc_measurement = lg_ug.UTF-8 Debug1: Senden von env lc_name = lg_ug.UTF-8 Letzter Login: Sa 6. Januar 16:20:11 2018 von 192.168.56.1

Wenn Sie versuchen, sich anzumelden oder die Sitzung zu beenden, werden Sie auch Debugging -Nachrichten wie gezeigt angezeigt.

[[E -Mail geschützt] ~] $ Exit Logout Debug1: client_input_channel_req: Kanal 0 rtype exit-Status Reply 0 Debug1: client_input_channel_req: Kanal 0 rtype [E-Mail Protected] Antwort 0 Debug1: Kanal 0: kostenlos: client-sequal.168.56.10 geschlossen. Transfer: 3392 gesendet, erhalten 3120 Bytes in 118.1 Sekunden Bytes pro Sekunde: 28 gesendet.7, erhalten 26.4 DEBUG1: Beendenstatus 0 Debug1: Kompress ausgehändigt: Rohdaten 1159, komprimiert 573, Faktor 0.49 DEBUG1: Kompressanschluss: Rohdaten 573, komprimiert 1159, Faktor 2.02

Als nächstes können Sie zusätzliche (Stufe 2 und 3) für noch mehr Debugging -Nachrichten wie gezeigt aktivieren.

$ ssh -vv [E -Mail geschützt] $ ssh -vvv [E -Mail geschützt]

Das ist es! Weitere Informationen zu SSH finden Sie in den folgenden verwandten Artikeln.

- So sichern und Harden OpenSsh Server sichern und Harden erhalten

- 5 Best Practices, um SSH-Brute-Force-Anmeldeangriffe unter Linux zu verhindern

- So finden Sie alle fehlgeschlagenen SSH -Anmeldeversuche unter Linux

- So deaktivieren Sie die SSH -Root -Anmeldung unter Linux

- So richten Sie SSH -Kennwortlin in Linux ein

- So trennen Sie die inaktiven oder inaktiven SSH -Verbindungen unter Linux

Wir hoffen, Sie finden diesen Artikel hilfreich. Sie können Fragen stellen oder Gedanken über das folgende Kommentarformular teilen.

- « Beste Java IDEs für Linux -Entwickler

- Grundlegende SSH -Befehlsnutzung und -konfiguration unter Linux »