So fügen Sie dem Postfix -Mailserver Antiviren- und Spam -Schutz mit Clamav und Spamassassin - Teil 3 hinzu -

- 1153

- 20

- Janin Pletsch

In den beiden vorherigen Artikeln davon Postfix Serie Sie haben gelernt, wie Sie die E -Mail -Server -Datenbank über PHPMYADMIN einrichten und verwalten, und wie Sie Postfix und DEVECOT so konfigurieren, dass eingehende und ausgehende E -Mails verarbeitet werden. Darüber hinaus haben wir erklärt, wie ein Mail -Client wie Thunderbird für die zuvor erstellten virtuellen Konten eingerichtet wird.

- Setup Postfix Mail Server und Dovecot mit MariADB - Teil 1

- So konfigurieren Sie Postfix und Dovecot mit Virtual Domain -Benutzern - Teil 2

- Installieren und konfigurieren Sie den RoundCube -Webmail -Client mit virtuellen Benutzern in Postfix - Teil 4

- Verwenden Sie Sagator, ein Antivirus/Antispam -Gateway, um Ihren Mailserver zu schützen - Teil 5

Da kein E -Mail -Server -Setup vollständig sein kann, ohne Vorsichtsmaßnahmen gegen Viren und Spam zu treffen, werden wir dieses Thema im aktuellen Artikel behandeln.

Integrieren Sie Clamav und Spamassassin, um Postfix zu schützen

Integrieren Sie Clamav und Spamassassin, um Postfix zu schützen Bitte denken Sie daran, dass auch wann *Nix-ähnlich Betriebssysteme werden in der Regel als virusfrei angesehen. Die Wahrscheinlichkeit besteht die Möglichkeit, andere Betriebssysteme zu verwenden, die auch eine Verbindung zu Ihrem E-Mail-Server herstellen.

Aus diesem Grund müssen Sie ihnen das Vertrauen geben, dass Sie die notwendigen Maßnahmen ergriffen haben, um sie soweit möglich vor solchen Bedrohungen zu schützen.

Konfigurieren von Spamassassin für Postfix

Während des Empfangs von E -Mails wird Spamassassin zwischen der Außenwelt und den E -Mail -Diensten auf Ihrem Server selbst stehen. Wenn es gemäß den Definitionsregeln und -konfigurationen feststellt, dass eine eingehende Nachricht Spam ist, schreibt sie die Betreffzeile um, um sie klar als solches zu identifizieren. Mal sehen, wie.

Die Hauptkonfigurationsdatei ist /etc/mail/spamassassin/local.vgl, und wir sollten sicherstellen, dass die folgenden Optionen verfügbar sind (fügen Sie sie hinzu, wenn sie bei Bedarf nicht vorhanden sind oder weder angenehm sind):

report_safe 0 appnic_score 8.0 Rewrite_Header Betreff [Spam]

- Wenn Report_Safe ist eingestellt auf 0 (Empfohlener Wert), eingehender Spam wird nur durch Änderung der E -Mail -Header gemäß Rewrite_Header geändert. Wenn es auf eingestellt ist 1, Die Nachricht wird gelöscht.

- Die Aggressivität des Spamfilters festlegen, erforderlich_score muss von einer Ganzzahl- oder Dezimalzahl folgen. Je weniger die Zahl, desto empfindlicher wird der Filter. Einstellung erforderlich_score zu einem Wert irgendwo zwischen 8.0 Und 10.0 wird für ein großes System empfohlen, das viele bedient (~ 100s) E-mail Konten.

Sobald Sie diese Änderungen gespeichert haben, aktivieren Sie und starten Sie den Spam -Filterdienst und aktualisieren Sie dann die Spam -Regeln:

# SystemCTL aktivieren Spamassassin # systemCTL start spamassassin # sa-update

Weitere Konfigurationsoptionen finden Sie in der Dokumentation durch Ausführen auf die Dokumentation PERLDOC Mail :: Spamassassin :: conf in der Befehlszeile.

Integration von Postfix und Spamassassin

Um Postfix und Spamassassin effizient zu integrieren, müssen wir einen speziellen Benutzer und eine Gruppe erstellen, um den Spam -Filter -Daemon auszuführen:

# userAdd spamd -s/bin/false -d/var/log/spamassassin

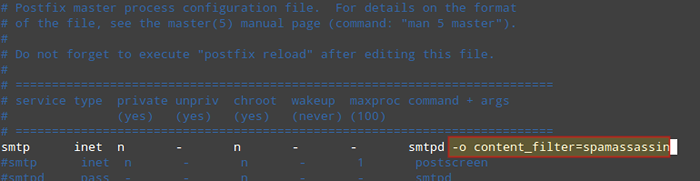

Fügen Sie als nächstes die folgende Zeile unten hinzu /etc/postfix/master.vgl:

spamassassin unix - n n - - Pipe Flags = R user = spamd argv =/usr/bin/spamc -e/usr/sbin/sendmail -oi -f $ sendern $ Empfänger

Und geben (oben) an, dass Spamassassin als dienen wird Inhaltsfilter:

-o content_filter = spamassassin

Integrieren Sie Postfix in Spamassassin

Integrieren Sie Postfix in Spamassassin Starten Sie schließlich Postfix neu, um Änderungen anzuwenden:

# SystemCTL Neustart Postfix

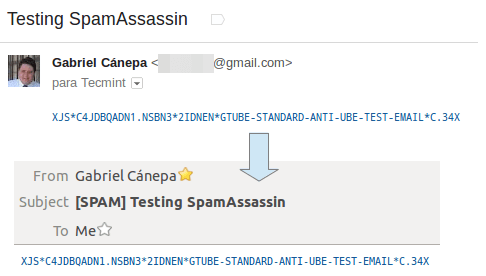

Um das zu überprüfen Spamassassin funktioniert ordnungsgemäß und erkennt eingehende Spam, ein Test als bekannt als Gtube (Generischer Test für unerwünschte Massen -E -Mails) wird gestellt.

Um diesen Test durchzuführen, senden Sie eine E -Mail von einer Domain außerhalb Ihres Netzwerks (z. B. Yahoo!, Hotmail oder Google Mail) an ein Konto, das in Ihrem E -Mail -Server liegt. Legen Sie die Betreffzeile auf das, was Sie wollen, und geben Sie den folgenden Text in den Meldungsgremium ein:

Xjs*c4jdbqadn1.Nsbn3*2idnen*gTube-standard-anti-ube-test-email*c.34x

Das Senden des obigen Textes in einem Nachrichtenkörper aus meinem Google Mail -Konto erzeugt beispielsweise das folgende Ergebnis:

Überprüfen Sie, wie Spamassassin Spam Mails erfassen

Überprüfen Sie, wie Spamassassin Spam Mails erfassen Und zeigt den entsprechenden Hinweis in den Protokollen:

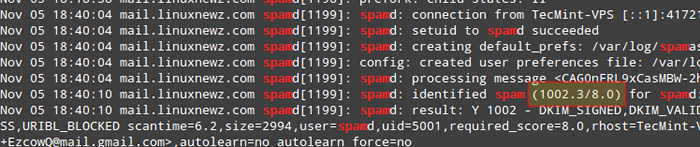

# Journalctl | Grep Spam

Überwachen Sie Spamassassin -Mail -Protokolle

Überwachen Sie Spamassassin -Mail -Protokolle Wie Sie im obigen Bild sehen können, hat diese E -Mail -Nachricht eine Spam -Punktzahl von erhalten 1002.3. Zusätzlich können Sie testen Spamassassin direkt aus der Befehlszeile:

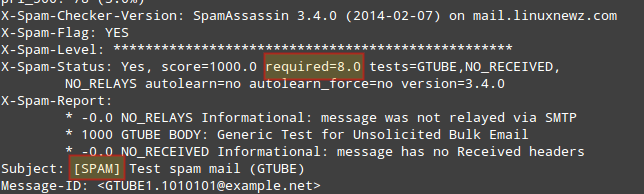

# Spamassassin -d < /usr/share/doc/spamassassin-3.4.0/sample-spam.txt

Der obige Befehl erzeugt eine wirklich ausführliche Ausgabe, die Folgendes enthalten sollte:

Testspamassassin -Spam von Commandline

Testspamassassin -Spam von Commandline Wenn diese Tests nicht erfolgreich sind, sollten Sie sich auf den Spamassassin -Integrationshandbuch beziehen.

Starten von Clamav und Aktualisieren von Virusdefinitionen

Zunächst müssen wir bearbeiten /etc/clamd.D/Scan.Conf. Überzeugen Sie die folgende Zeile:

Localsocket/var/run/clamd.Scan/Clamd.Socke

und kommentieren oder löschen Sie die Zeile:

Beispiel

Aktivieren Sie dann den Clamav -Scanner -Daemon und starten Sie es:

# SystemCTL aktivieren [E -Mail geschützt] # SystemCTL START [E -Mail geschützt]

Und vergessen Sie nicht, das zu setzen antivirus_can_scan_system Selinux boolean zu 1:

# setsbool -p antivirus_can_scan_system 1

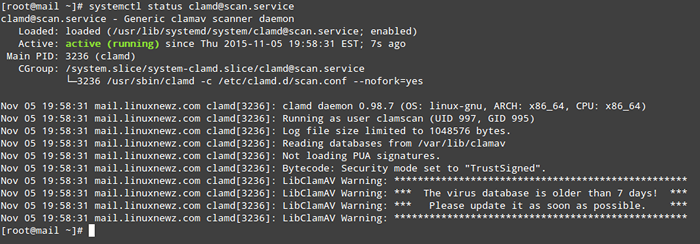

Zu diesem Zeitpunkt ist es wert und gut, den Status des Dienstes zu überprüfen:

Starten und aktualisieren Sie die Definitionen von Clamav -Viren

Starten und aktualisieren Sie die Definitionen von Clamav -Viren Wie Sie im obigen Bild sehen können, sind unsere Virussignaturen älter als 7 Tage. Um sie zu aktualisieren, werden wir ein Tool namens verwenden Freshclam das wurde als Teil der installiert Clamav-Update Paket.

Der einfachste Weg, die Virus -Definitionen zu aktualisieren, besteht darin 1 Uhr Die Serverzeit, wie im folgenden Beispiel angegeben, wird ausreichend berücksichtigt):

00 01 * * * root/usr/sharle/clamav/frischclam-schlafe

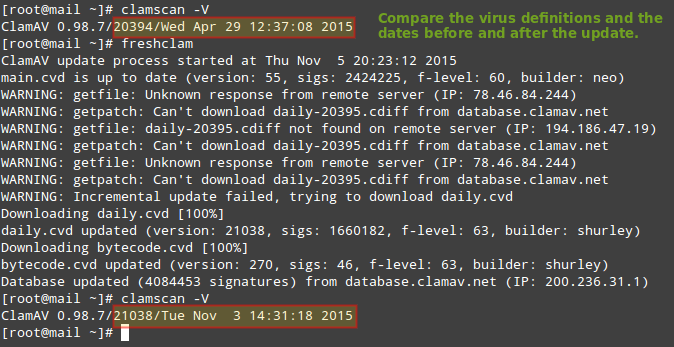

Sie können die Virusdefinitionen auch manuell aktualisieren. Bevor Sie jedoch auch die folgende Zeile entfernen oder kommentieren müssen /etc/frischclam.Conf.

Beispiel

Jetzt sollten Sie in der Lage sein zu rennen:

# FreshClam

die die Virusdefinitionen wie gewünscht aktualisieren:

FreshClam Update Clamav Virus -Datenbank

FreshClam Update Clamav Virus -Datenbank Testen von Clamav auf Virus in E -Mails

Verifizieren Klamav Funktioniert wir ordnungsgemäß und laden wir einen Testvirus herunter (das wir von http: // www erhalten können.Eicar.org/download/eicar.com) an den Maildir von [E -Mail geschützt] (das sich befindet in /home/vmail/linuxnewz.com/tecmint/maildir) Simulieren Sie eine infizierte Datei, die als Mail -Anhang empfangen wird:

# CD/HOME/VMAIL/LinuxNewz.com/tecmint/maildir # wget http: // www.Eicar.org/download/eicar.com

Und dann scannen Sie die /home/vmail/linuxnewz.com Verzeichnis rekursiv:

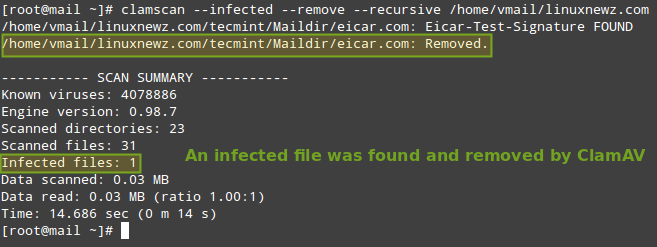

# clamscan -infiziert -Remove -recursive/home/vmail/linuxnewz.com

Clamav -Scan für E -Mail -Virus

Clamav -Scan für E -Mail -Virus Nehmen Sie nun frei, diesen Scan so einzurichten, dass er durch a läuft Cron-Job. Erstellen Sie eine Datei mit dem Namen /etc/cron.täglich/täglichclamscan, Fügen Sie die folgenden Zeilen ein:

#!/bin/bash scan_dir = "/home/vmail/linuxnewz.com "log_file ="/var/log/clamav/DailyClamscan.log "tourt $ log_file/usr/bin/clamscan -infiziert -remove -recursiv $ scan_dir >> $ log_file

und Grant Execute -Berechtigungen:

# Chmod +x /etc /cron.täglich/täglichclamscan

Das obige Cronjob scannt das Mail -Server -Verzeichnis rekursiv und hinterlässt ein Protokoll seines Betriebs in /var/log/clamav/DailyClamscan.Protokoll (Stellen Sie sicher, dass /var/log/clamav Verzeichnis existiert).

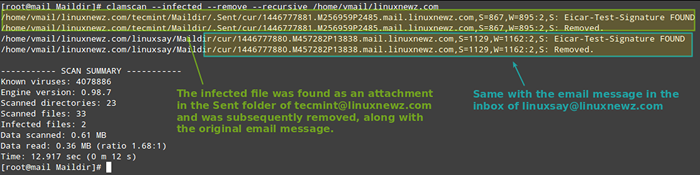

Mal sehen, was passiert, wenn wir das senden Eicar.com Datei von [E -Mail geschützt] Zu [E -Mail geschützt]:

Testen und finden Sie Viren in E -Mails

Testen und finden Sie Viren in E -Mails Zusammenfassung

Wenn Sie den in diesem Tutorial beschriebenen Schritten und in den beiden vorherigen Artikeln dieser Serie befolgt haben, haben Sie jetzt einen funktionierenden Postfix -E -Mail -Server mit Spam- und Antivirenschutz.

HAFTUNGSAUSSCHLUSS: Bitte beachten Sie, dass die Serversicherheit ein großes Thema ist und in einer kurzen Serie wie dieser nicht ausreichend behandelt werden kann.

Aus diesem Grund ermutige ich Sie dringend, sich mit den in dieser Serie verwendeten Tools und ihren Mannseiten vertraut zu machen. Obwohl ich mein Bestes getan habe, um die mit diesem Thema verbundenen wesentlichen Konzepte zu behandeln.

Diese Serie ist als Ausgangspunkt und nicht als erschöpfende Anleitung zur Mail Server -Administration unter Linux gedacht.

Sie werden wahrscheinlich an andere Ideen denken, die diese Serie bereichern können. Wenn ja. Fragen und andere Vorschläge werden ebenfalls geschätzt - wir freuen uns darauf, von Ihnen zu hören!

- « So upgraden Sie Fedora 23 auf Fedora 24 Workstation auf

- So verwenden Sie den Befehl nächster mit awk unter Linux - Teil 6 »