So konfigurieren Sie Firewall in Ubuntu 18.04

- 1773

- 254

- Lana Saumweber

Eine ordnungsgemäß konfigurierte Firewall ist einer der wichtigsten Aspekte der Gesamtsystemsicherheit. Standardmäßig wird Ubuntu mit einem Firewall -Konfigurationstool namens UFW (unkomplizierte Firewall) geliefert.

UFW ist ein benutzerfreundliches Front-End für die Verwaltung von Iptables-Firewall-Regeln. Das Hauptziel ist es, das Verwalten von Iptables zu erleichtern oder wie der Name nicht übereinstimmt. Ubuntus Firewall ist eine einfache Möglichkeit, grundlegende Firewall -Aufgaben auszuführen, ohne Iptables zu lernen. Es bietet nicht die gesamte Kraft der Standard -Iptables -Befehle, aber es ist weniger komplex.

In diesem Tutorial lernen Sie:

- Was ist UFW und seine Übersicht?.

- So installieren Sie UFW und führen Sie die Statusprüfung durch.

- So verwenden Sie IPv6 mit UFW.

- UFW -Standardrichtlinien.

- Anwendungsprofile.

- Wie man Verbindungen zulässt und verweigert.

- Firewall -Protokoll.

- So löschen Sie UFW -Regeln.

- So deaktivieren und zurücksetzen Sie UFW.

Ubuntu UFW.

Ubuntu UFW. Softwareanforderungen und Konventionen verwendet

| Kategorie | Anforderungen, Konventionen oder Softwareversion verwendet |

|---|---|

| System | Ubuntu 18.04 |

| Software | Ubuntu eingebaute Firewall UFW |

| Andere | Privilegierter Zugriff auf Ihr Linux -System als Root oder über die sudo Befehl. |

| Konventionen | # - erfordert, dass gegebene Linux -Befehle mit Root -Berechtigungen entweder direkt als Stammbenutzer oder mit Verwendung von ausgeführt werden können sudo Befehl$ - Erfordert, dass die angegebenen Linux-Befehle als regelmäßiger nicht privilegierter Benutzer ausgeführt werden können |

UFW -Übersicht

Der Linux -Kernel enthält das NetFilter -Subsystem, mit dem das Schicksal des Netzwerkverkehrs in oder über Ihren Server geleitet oder entscheidet wird. Alle modernen Linux -Firewall -Lösungen verwenden dieses System zur Paketfilterung.

Das Paketfiltersystem des Kernels wäre für Administratoren ohne Benutzerspeicheroberfläche wenig nützlich, um es zu verwalten. Dies ist der Zweck von iptables: Wenn ein Paket Ihren Server erreicht. Daher ist Iptables alles, was Sie benötigen, um Ihre Firewall zu verwalten, wenn Sie damit vertraut sind, aber viele Frontends stehen zur Verfügung, um die Aufgabe zu vereinfachen.

UFW oder unkomplizierte Firewall ist ein Front-End für Iptables. Das Hauptziel ist es, die Verwaltung Ihrer Firewall-Drop-Dead einfach zu gestalten und eine benutzerfreundliche Oberfläche zu bieten. Es ist gut unterstützt und beliebt in der Linux Community-Even, die standardmäßig in vielen Verteilungen installiert ist. Als solches ist es eine großartige Möglichkeit, sich mit der Sicherung Ihres Severs zu befassen.

Installieren Sie UFW und Statusprüfung

Unkomplizierte Firewall sollte standardmäßig in Ubuntu 18 installiert werden.04, aber wenn es nicht in Ihrem System installiert ist, können Sie das Paket mit dem Befehl installieren:

$ sudo apt-Get Installieren Sie UFW

Sobald die Installation abgeschlossen ist, können Sie den Status von UFW mit dem folgenden Befehl überprüfen:

$ sudo UFW Status wortreich

Ubuntu1804@linux: ~ $ sudo ufw Status Verbose [sudo] Passwort für Ubuntu1804: Status: Inaktive Ubuntu1804@linux: ~ $

Ubuntu1804@linux: ~ $ sudo ufw aktivieren kann vorhandene SSH -Verbindungen stören. Fahren Sie mit dem Betrieb fort (y | n)? y Firewall ist aktiv und aktiv

Ubuntu1804@linux: ~ $ sudo ufw Status ausführlicher Status: Aktive Protokollierung: Ein (niedrig) Standard: Deny (eingeholt), erlauben (ausgehändig

Verwenden Sie IPv6 mit UFW

Wenn Ihr Server für IPv6 konfiguriert ist, stellen Sie sicher, dass UFW so konfiguriert ist. Öffnen Sie dazu die UFW -Konfiguration mit diesem Befehl:

$ sudo vim/etc/default/ufw

Dann stellen Sie sicher IPv6 ist eingestellt auf Ja, Like SO:

IPv6 = Ja

Speichern und Beenden. Starten Sie dann Ihre Firewall mit den folgenden Befehlen neu:

$ sudo ufw deaktivieren $ sudo ufw aktivieren

Jetzt konfiguriert UFW die Firewall sowohl für IPv4 als auch für IPv6, gegebenenfalls.

UFW -Standardrichtlinien

Standardmäßig blockiert UFW alle eingehenden Verbindungen und ermöglicht alle ausgehenden Verbindungen. Dies bedeutet, dass jeder, der versucht, auf Ihren Server zuzugreifen.

Die Standardpolitik sind in der definiert /etc/Standard/UFW Datei und kann mit dem Sudo UFW -Standardbefehl geändert werden.

$ sudo ufw standhautausschiebend verweigern

Firewall-Richtlinien sind die Grundlage für das Erstellen von detaillierteren und benutzerdefinierten Regeln. In den meisten Fällen sind die anfänglichen UFW -Standardrichtlinien ein guter Ausgangspunkt.

Anwendungsprofile

Bei der Installation eines Pakets mit dem APT -Befehl wird ein Anwendungsprofil hinzugefügt /etc/ufw/applications.D Verzeichnis. Das Profil beschreibt den Dienst und enthält UFW -Einstellungen.

Sie können alle auf Ihrem Server verfügbaren Anwendungsprofile mit dem Befehl auflisten:

$ sudo UFW App -Liste

Abhängig von den in Ihrem System installierten Paketen sieht die Ausgabe ähnlich aus wie folgt:

Ubuntu1804@linux: ~ $ sudo ufw Appliste [sudo] Passwort für Ubuntu1804: Verfügbare Anwendungen: Cups OpenSSH Ubuntu1804@Linux: ~ $

Um weitere Informationen zu einem bestimmten Profil zu finden und Regeln enthalten, verwenden Sie den folgenden Befehl:

$ sudo UFW App Info ''

Ubuntu1804@Linux: ~ $ sudo ufw App Info 'OpenSSH' Profil: OpenSSH TITEL: Secure Shell Server, eine RSHD -Ersatzbeschreibung: OpenSSH ist eine kostenlose Implementierung des Secure Shell -Protokolls. Port: 22/TCP

Wie Sie aus der Ausgabe über dem OpenSSH -Profil sehen können, öffnet sich Port 22 über TCP.

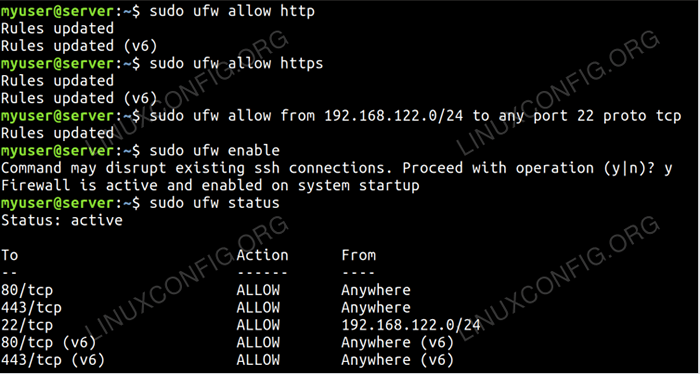

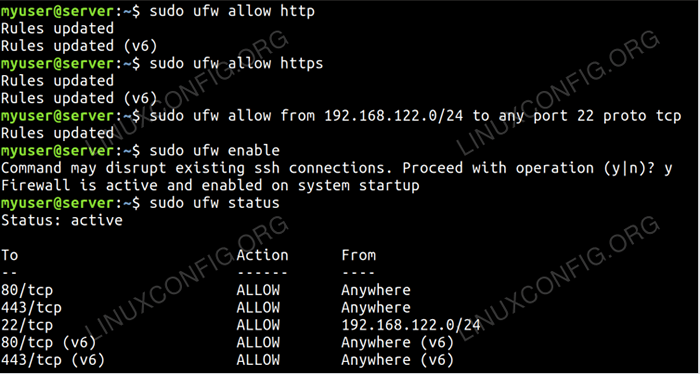

Verbindungen erlauben und verweigern

Wenn wir die Firewall einschalten, würde dies standardmäßig alle eingehenden Verbindungen verweigern. Daher müssen Sie die Verbindungen je nach Ihren Anforderungen zulassen/aktivieren. Die Verbindung kann geöffnet werden, indem der Port, den Dienstnamen oder das Anwendungsprofil definiert wird.

$ sudo ufw erlauben ssh

$ sudo ufw erlauben http

$ sudo ufw erlauben 80/tcp

$ sudo ufw erlauben 'http' '

Anstatt den Zugriff auf einzelne Ports UFW zu ermöglichen, können wir auch auf Portbereiche zugreifen.

$ sudo ufw erlauben 1000: 2000/tcp

$ sudo ufw erlauben 3000: 4000/UDP

Um den Zugriff auf alle Ports von einem Computer mit IP -Adresse zu ermöglichen oder auf einen bestimmten Port zugreifen zu können, können Sie die Befehle folgen:

$ sudo ufw erlauben ab 192.168.1.104

$ sudo ufw erlauben ab 192.168.1.104 zu jedem Port 22

Der Befehl zum Ermöglichen einer Verbindung zu einem Teilnetz von IP -Adressen:

$ sudo ufw erlauben ab 192.168.1.0/24 zu jedem Port 3306

Um Zugriff auf einen bestimmten Port und nur auf eine bestimmte Netzwerkschnittstelle zu ermöglichen, müssen Sie den folgenden Befehl verwenden:

$ sudo ufw erlauben ETH1 in einen beliebigen Port 9992

Die Standardrichtlinie für alle eingehenden Verbindungen wird abgelehnt, und wenn Sie sie nicht geändert haben, blockiert UFW die gesamte eingehende Verbindung, es sei denn, Sie öffnen die Verbindung speziell speziell.

So verweigern Sie alle Verbindungen von einem Subnetz und mit einem Port:

$ sudo ufw leugnen von 192.168.1.0/24

$ sudo ufw leugnen von 192.168.1.0/24 zu jedem Port 80

Firewall -Protokoll

Firewall -Protokolle sind wichtig, um Angriffe zu erkennen, Ihre Firewall -Regeln zu beheben und ungewöhnliche Aktivitäten in Ihrem Netzwerk zu bemerken. Sie müssen jedoch Protokollierungsregeln in Ihre Firewall einbeziehen, damit sie generiert werden können, und die Protokollierungsregeln müssen vor einer anwendbaren Kündigungsregel erfolgen.

$ sudo ufw anmeldet sich an

Das Protokoll wird auch in /var/log/messages, /var/log/syslog, Und /var/log/kern.Protokoll

Löschen von UFW -Regeln

Tere sind zwei verschiedene Möglichkeiten, UFW -Regeln nach Regelnummer zu löschen und die tatsächliche Regel anzugeben.

Das Löschen von UFW -Regeln nach Regelnummer ist einfacher, insbesondere wenn Sie bei UFW neu sind. Um eine Regel durch eine Regelnummer zu löschen, müssen Sie die Nummer der Regel finden, die Sie löschen möchten. Sie können dies mit dem folgenden Befehl tun:

$ sudo UFW Status nummeriert

Ubuntu1804@linux: ~ $ sudo ufw Status nummerierter Status: aktiv zur Aktion von ------ ---- [1] 22/tcp überall [2] überall zulässt 192.168.1.104 [3] 22/TCP (v6) in AnyTy (V6) erlauben (v6)

So löschen Sie die Regelnummer 2, die Regel, die Verbindungen zu einem beliebigen Port aus der IP -Adresse 192 ermöglicht.168.1.104 verwenden Sie den folgenden Befehl:

$ sudo ufw delete 2

Ubuntu1804@Linux: ~ $ sudo ufw löschen 2 Löschen: Erlauben Sie ab 192.168.1.104 Fahren Sie mit dem Betrieb fort (y | n)? y Regel gelöscht Ubuntu1804@Linux: ~ $

Die zweite Methode besteht darin, eine Regel durch Angabe der tatsächlichen Regel zu löschen.

$ sudo ufw delete erlauben 22/tcp

Deaktivieren und zurücksetzen UFW

Wenn Sie aus irgendeinem Grund UFW stoppen und alle Regeln deaktivieren möchten, die Sie verwenden können:

$ sudo ufw deaktivieren

Ubuntu1804@linux: ~ $ sudo ufw deaktivieren Firewall gestoppt und deaktiviert für Systemstart ubuntu1804@linux: ~ $

Das Zurücksetzen von UFW deaktiviert UFW und löscht alle aktiven Regeln. Dies ist hilfreich, wenn Sie alle Ihre Änderungen zurücksetzen und frisch anfangen möchten. Um UFW zurückzusetzen, verwenden Sie den folgenden Befehl:

$ sudo UFW Reset

Ubuntu1804@Linux: ~ $ sudo ufw Zurücksetzen alle Regeln auf installierte Standardeinstellungen zurückzusetzen. Dies kann vorhandene SSH -Verbindungen stören. Fahren Sie mit dem Betrieb fort (y | n)? y Backing up 'Benutzer.Regeln 'zu'/etc/ufw/user.Regeln.20181213_084801 'Backing up' vorher.Regeln 'zu'/etc/ufw/vor.Regeln.20181213_084801 'Backing up' danach.Regeln 'zu'/etc/ufw/nach.Regeln.20181213_084801 'Backing up' user6.Regeln 'zu'/etc/ufw/user6.Regeln.20181213_084801 'Backing up' vor6.Regeln 'zu'/etc/ufw/vor6.Regeln.20181213_084801 'Backing up' After6.Regeln 'zu'/etc/ufw/After6.Regeln.20181213_084801 'Ubuntu1804@Linux: ~ $

Abschluss

UFW wurde entwickelt, um die Iptables-Firewall-Konfiguration zu erleichtern, und bietet eine benutzerfreundliche Möglichkeit, eine IPv4- oder IPv6-Host-basierte Firewall zu erstellen. Es gibt viele andere Firewall -Dienstprogramme und einige, die einfacher sein können, aber UFW ist ein gutes Lernwerkzeug, wenn auch nur, weil es einige der zugrunde liegenden Netfilterstruktur enthüllt und weil es in so vielen Systemen vorhanden ist.

Verwandte Linux -Tutorials:

- Dinge zu installieren auf Ubuntu 20.04

- Dinge zu tun nach der Installation Ubuntu 20.04 fokale Fossa Linux

- Eine Einführung in Linux -Automatisierung, Tools und Techniken

- Ubuntu 20.04 Tricks und Dinge, die Sie vielleicht nicht wissen

- Ubuntu 20.04 Leitfaden

- Mint 20: Besser als Ubuntu und Microsoft Windows?

- Dinge zu installieren auf Ubuntu 22.04

- So löschen Sie die UFW -Firewall -Regeln für Ubuntu 20.04 fokale Fossa…

- Dinge zu tun nach der Installation Ubuntu 22.04 Jammy Quallen…

- Verschachtelte Schleifen in Bash -Skripten

- « So finden Sie die Version von Redhat Linux installiert

- JavaScript verspricht ein Tutorial mit Beispielen »