So konfigurieren Sie PAM in die Prüfung von Protokollierungs -Shell -Benutzeraktivität

- 4518

- 1139

- Phoebe Jeorga

Dies ist unsere laufende Serie über Linux -Auditing. In diesem vierten Teil dieses Artikels werden wir erklären, wie man Konfiguration hat Pam Für die Prüfung von Linux tty Eingabe (Protokollierung von Shell -Benutzeraktivität) für bestimmte Benutzer verwenden pam_tty_audit Werkzeug.

Linux Pam (Steckbare Authentifizierungsmodule) ist eine hoch flexible Methode zur Implementierung von Authentifizierungsdiensten in Anwendungen und verschiedenen Systemdiensten; Es entstand aus dem ursprünglichen Unix Pam.

Es unterteilt Authentifizierungsfunktionen in vier Hauptverwaltungsmodule, nämlich: Kontomodule, Authentifizierungsmodule, Passwortmodule Und Sitzungsmodule. Die detaillierte Erklärung der Managementgruppen der Verwaltungsgruppen liegt außerhalb des Rahmens dieses Tutorials.

Der Auditd Tool verwendet das pam_tty_audit PAM -Modul zur Aktivierung oder Deaktivierung der Prüfung von Tty Eingabe für bestimmte Benutzer. Sobald ein Benutzer so konfiguriert ist, dass er geprüft wird, pam_tty_audit arbeitet in Verbindung mit dem Auditd Erfassen Sie die genauen Tastenanschläge, die der Benutzer herstellt, um eine Benutzeraktionen auf dem Terminal auf dem Terminal zu verfolgen, und zeichnen Sie sie in der /var/log/pdit/prüfung.Protokoll Datei.

Konfigurieren von PAM für die Prüfung der Benutzer -TTY -Eingabe unter Linux

Sie können konfigurieren Pam Für die Prüfung eines bestimmten Benutzers Tty Eingabe in die /etc/pam.D/System-Auth Und /etc/pam.D/Passwort-Auth Dateien mit der Option aktivieren. Andererseits schaltet die Deaktivität in der folgenden Form wie erwartet für die angegebenen Benutzer aus:

Sitzung erforderlich pam_tty_audit.Also deaktivieren Sie = Benutzername, username2… enable = userername, userername2…

Fügen Sie das hinzu, um die Protokollierung der tatsächlichen Benutzertastenanschläge (einschließlich Leerzeichen, Rückgarten, Rückgabetaste, der Steuerschlüssel, der Löschung der Taste und anderer) zu aktivieren log_passwd Option zusammen mit den anderen Optionen mit diesem Formular:

Sitzung erforderlich pam_tty_audit.Also deaktivieren

Bevor Sie jedoch Konfigurationen ausführen, beachten Sie:

- Wie in der obigen Syntax zu sehen ist, können Sie viele Benutzernamen an die Option "Aktivieren oder deaktivieren" übergeben.

- Eine Option deaktivieren oder aktivieren, überschreibt die vorherige Option gegenüber, die demselben Benutzernamen entspricht.

- Nach der Aktivierung von TTY -Auditing wird es von allen Prozessen des definierten Benutzers vererbt.

- Wenn die Aufzeichnung von Tastenanschlägen aktiviert ist, wird der Eingang nicht sofort protokolliert, da TTY Auditing die Tastenanschläge erstmals in einem Puffer speichert und den Pufferinhalt in bestimmten Intervallen oder nach dem Audited -Benutzer -Anmeldung in die anmeldet /var/log/pdit/prüfung.Protokoll Datei.

Schauen wir uns ein Beispiel unten an, in dem wir konfigurieren werden pam_tty_audit Um die Aktionen des Benutzers aufzuzeichnen Tecmint einschließlich Tastenanschläge in allen Terminals, während wir die TTY -Prüfung für alle anderen Systembenutzer deaktivieren.

Öffnen Sie diese beiden folgenden Konfigurationsdateien.

# vi /etc /pam.D/system-auth # vi/etc/pam.D/Passwort-Auth

Fügen Sie den Konfigurationsdateien die folgende Zeile hinzu.

Sitzung erforderlich pam_tty_audit.Also deaktivieren =* aktivieren =Tecmint

Und alle vom Benutzer eingegebenen Tastenanschläge zu erfassen Tecmint, Wir können das hinzufügen log_passwd Option A gezeigt.

Sitzung erforderlich pam_tty_audit.Also deaktivieren =* aktivieren =tecmint log_passwd

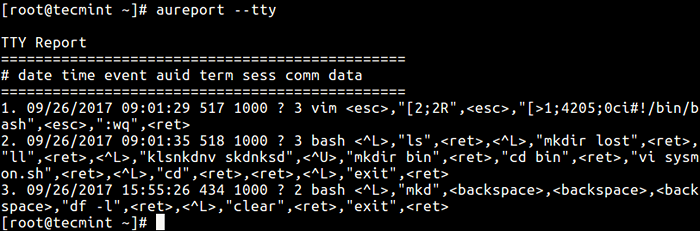

Speichern und schließen Sie nun die Dateien. Danach sehen Sie sich die an Auditd Protokolldatei für alle aufgezeichneten TTY -Eingaben unter Verwendung des Aureport -Dienstprogramms.

# aurport - -tty

Prüfungsbenutzer TTY unter Linux

Prüfungsbenutzer TTY unter Linux Aus der obigen Ausgabe können Sie den Benutzer sehen Tecmint wessen Uid Ist 1000 verwendete den VI/VIM -Editor, erstellte ein Verzeichnis namens namens Behälter und bewegte sich hinein, löste das Terminal und so weiter.

Verwenden Sie die mit Zeitstempeln oder nach einer bestimmten Zeit nach TTY -Eingangsprotokollen, die mit Zeitstempeln rezen -ts Um das Startdatum/die Uhrzeit anzugeben und -te Um das Enddatum/die Zeit festzulegen.

Im Folgenden finden Sie ein Beispiel:

# aurport - -tty -ts 25.09.2017 00:00:00 -te 26.09.2017 23:00:00 # Aureport -Ty -ts diese Woche

Weitere Informationen finden Sie in der pam_tty_audit Mann Seite.

# MAN PAM_TTY_AUDIT

Schauen Sie sich die folgenden nützlichen Artikel an.

- Konfigurieren Sie "Kein Passwort SSH -Schlüsselauthentifizierung" mit Putty auf Linux -Servern

- Einrichten der LDAP-basierten Authentifizierung in RHEL/Centos 7

- So richten Sie die Zwei-Faktor-Authentifizierung (Google Authenticator) für SSH-Anmeldungen ein

- Ssh passwortloser Anmeldung mit SSH Keygen in 5 einfachen Schritten

- So führen Sie den Befehl "sudo" aus, ohne ein Passwort unter Linux einzugeben

In diesem Artikel haben wir beschrieben. Wenn Sie Fragen oder zusätzliche Ideen zum Teilen haben, verwenden Sie den Kommentar von unten.

- « TMout - Auto -Logout -Linux -Shell, wenn es keine Aktivität gibt

- Installieren Sie einen vollständigen Mailserver mit Postfix und Webmail in Debian 9 »