So steuern Sie den Webverkehr mithilfe von Squid Cache und Cisco Router unter Linux

- 679

- 141

- Ilja Köpernick

Eine wichtige Aufgabe in einem Netzwerk ist die Kontrolle und Verwaltung von Mitarbeitern im Websurfenhandel. Es gibt viele Lösungen, die dieses Problem behandeln können. Eine der besten Lösungen ist die Verwendung von Tintenfischcache auf einem Linux -Computer. Squid kann den Webhandel des Webhandels von einem Netzwerk in ein anderes Netzwerk inspizieren, einschränken und einschränken, beispielsweise von einem LAN zum Internet.

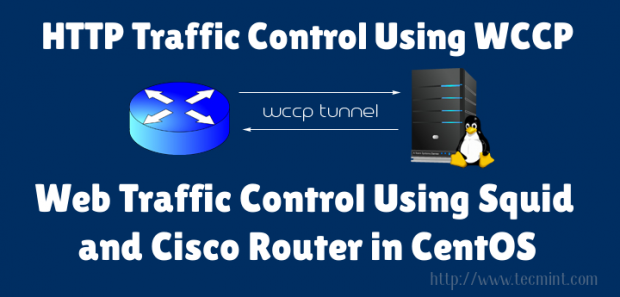

Verkehrskontrolle mit Squid und Cisco Router in CentOS

Verkehrskontrolle mit Squid und Cisco Router in CentOS Es gibt einige Möglichkeiten, um die Webanforderungen des Clients auf Squid Machine umzuleiten. In diesem Artikel zeigen wir Ihnen, wie Sie den Webverkehr von einem Cisco -Router zu einem Tintenfisch -Cache -Computer umleiten können WCCP Protokoll.

Das Bild unten ist ein Beispiel für ein grundlegendes Szenario.

Steuern Sie den Webverkehr mit dem Squid Cisco Router

Steuern Sie den Webverkehr mit dem Squid Cisco Router Wie Sie im obigen Bild sehen Cisco Router (Das ist ihr Standard -Gateway), und dann können Router Pakete stillschweigend in Squid Machine umleiten, jetzt kann Tintenfisch seine Rollen spielen. Die Hauptrollen besteht darin, Webinhalte zu zwischenstrahlen, Zugriff auf der Grundlage von Domänen, Zeitintervallen, IP -Adressen, Größe der Dateien usw. zu begrenzen

Wir überprüfen die Konfiguration dieses Szenarios in zwei wichtigen Schritten. Zuerst sollten wir Squid und Linux installieren und konfigurieren und dann Router so konfigurieren, dass Webverkehrspakete mithilfe von Webverkehrspaketen umgeleitet werden WCCP Protokoll.

Testumgebung

In diesem Szenario benutze ich Centos 6.5 als mein Linux -Server und Cisco 2691 Als mein Router -System.

Betriebssystem: Centos 6.5 Anwendung: Tintenfisch Router: Cisco 2691

Schritt 1: Installieren von Tintenfisch -Cache

Squid ist im Standard -Repository von verfügbar Centos, Wir installieren es zuerst mit dem Befehl Lovely Yum und starten dann ihre Dienste und setzen schließlich den automatischen Start des Tintenfischdienstes.

# yum -y -y Installieren Sie Squid # Service Squid Start # Chkconfig Tinten

Schritt 2: Vorbereitung von Tintenfisch -Cache

Jetzt müssen wir einige Standardverhalten des CentOS -Betriebssystems ändernRPF), wir ermöglichen die Weiterleitung der Paket, damit die CentOS als transparente Spediteur fungieren können (wie a Router).

Lassen Sie mich ausführlicher erklären, wenn der Menschenhandel in CentOS eintritt www.Beispiel.com Auf seinem Browser generiert ein HTTP -Anforderungspaket und verfügt über Quell -IP -Adresse des Client -Computers (wie wie 192.168.1.20) und Ziel -IP -Adresse von Beispiel.com Server (wie 2.2.2.2).

Wenn Paket von CentOS empfangen wird, erfasst es als falsch. Wir erzählen diese Situation CentOS, indem wir Packettränke ermöglichen.

Als Nächst.

# Nano /etc /sysctl.Conf

Netz.IPv4.ip_forward = 1 #Set auf 1, um die Paketweiterleitung zu aktivieren Netz.IPv4.Conf.Standard.rp_filter = 0 # Setzen Sie auf 0, um das Verhalten des umgekehrten Pfadfilters zu deaktivieren

Als nächstes müssen wir eine erstellen GRE Schnittstelle über CentOS -Maschine, für was?? Lassen Sie mich mehr erklären, die WCCP Protokoll arbeitet durch a GRE Tunnel bedeutet, dass die Sprache zwischen Router und Tintenfisch GRE ist, sodass CentOs eine GRE-Schnittstelle zum Entkapselungs-GRE-Paketen haben müssen.

Wir sollten die Konfigurationsdatei für die GRE -Schnittstelle in “erstellen“/etc/sysconfig/network-script/ifcfg-Gre0" Weg.

Geben Sie die folgenden Codes in ein IFCFG-GRE0 Konfigurationsdatei.

Device = Gre0 bootProto = static iPaddr = 10.0.0.2 #unuierte IP -Adresse in Ihrem Netzwerk NetMask = 255.255.255.252 Onboot = Ja ipv6init = Nein

Nach dem Erstellen von a GRE Schnittstelle Wir müssen den Netzwerkdienst neu starten.

# Service Network Neustart

Schritt 3: Konfigurieren von Tintenfisch -Cache

Wir müssen Tintenfisch akzeptieren WCCP Pakete vom Router. Geben Sie die folgenden Codes in ein /etc/squid/squid.Conf Datei.

http_port 3128 intercept # Definieren Sie Squid Listening Port WCCP2_router 192.168.1.254 #IP -Adresse des Routers WCCP2_Forwarding_Method GRE WCCP2_RETURN_METHOD GRE WCCP2_Service Standard 0

Speichern Sie die Konfigurationsdatei und starten Sie den Squid -Dienst neu.

# Service Squid Neustart

Tintenfisch Hören Sie auf Pakete in 3128 Port, aber die Zielportnummer unseres Pakets ist 80, Für die Änderung des Zielsanschlusses 80 Zu 3128, Wir müssen a erstellen Nat Herrschaft über CentOS -integrierte Firewall (die benannte iptierbar).

# iptables -t nat -a prerouting -i gre0 -p tcp - -dort 80 -j Redirect - -to -Port 3128 # iptables -t nat -a poTrouting -J Masquerade

Schritt 4: Cisco Router -Konfigurationen

Zuerst sollten wir aktivieren WCCP auf Cisco Router.

R1 (config)# IP WCCP Version 2 dann müssen wir mit einem ACL die Squid-Cache-Maschine in den Router R1 (config)# IP Access-List Standard Squid-Maschine R1 (config-std-naCl)# erlauben Host 192 einführen.168.1.10

Als nächstes definieren wir eine andere Zugriffsliste für zwei verschiedene Zwecke zuerst sollten wir außer wir sollten TINTENFISCH Menschenhandel durch Umleitung durch WCCP Protokoll (wenn nicht, fallen wir in eine unendliche Schleife!!) Zweitens definieren wir welche Lan Menschenhandel wollen wir durchgehen WCCP Und TINTENFISCH.

R1 (config) #IP Access-List LAN-Traffic.168.1.10 Alle #Prevent Tintenfisch in Loop R1 (config-texde-naCl) #Permit TCP 192.168.1.0 0.0.0.255 Alle gleichen WWW #define LAN -Menschenhandel

Nach dem Erstellen unserer Zugriffsliste müssen wir das WCCP-Protokoll auf dem Router konfigurieren.

R1 (Konfiguration)# IP WCCP Web-Cache-Listen-Lan-Handel-Gruppenlisten-Tintenfisch-Maschine

Jedes Dinge ist für den letzten Schritt bereit. Wir müssen dem Router mitteilen, in welcher Schnittstelle/Schnittstelle er den Verkehr mithilfe ihrer WCCP -Konfiguration umleiten muss.

R1 (config) #Interface FastEthernet 0/0 R1 ((config-if)# IP WCCP Web-Cache Umleitung in

Zusammenfassung

Es ist an der Zeit, alle Befehle und Texte in einigen Zeilen zusammenzufassen, um ein besseres Verständnis zu erhalten. Gemäß dem Szenario, das wir Mitarbeiter von Web -Surfing -Paketen (dh auf TCP -Port 80 befinden) umleiten Router (Das ist ein Standard -Gateway der Clients) in Richtung des Tintenfisch -Cache -Computers mit dem WCCP -Protokoll.

All dieser Prozess ereignete sich lautlos und es gibt keine zusätzliche Konfiguration auf der Client -Seite. So können wir Richtlinien im Webhandel im LAN kontrollieren und festlegen. Zum Beispiel können wir nur in einer begrenzten Zeit auf Web -Surfenzugriff erhalten, die maximale Downloadgröße begrenzen, unsere benutzerdefinierte Blacklist und unsere Whitelist definieren, vollständige Berichte über die Nutzung der Internetaktivität und usw. erstellen.

Eine der interessanten Fakten in diesem Szenario besteht darin.

Wenn Sie Fragen zu diesem Artikel haben, hinterlassen Sie bitte eine Antwort auf dem folgenden Kommentarfeld.

- « Verwenden von Shell Scripting, um Linux -Systemwartungsaufgaben zu automatisieren - Teil 4

- Linux-Tricks spielen Spiele in Chrome, Text-to-Speech-Spielen, planen Sie einen Job und sehen Sie Befehle unter Linux an »