So aktivieren Sie SSH als Wurzel auf AWS Ubuntu -Instanz

- 620

- 74

- Hr. Moritz Bozsik

Im Allgemeinen, wenn Sie versuchten, auf einen Ubuntu -VM auf einem AWS -Server als Benutzer zuzugreifenWurzel''. Sie finden unten eine Nachricht wie diese. Dies bedeutet, dass Sie nicht direkt mit dem Root -Konto auf Ihrem Server SSH und zuerst als Benutzer „Ubuntu“ zuerst anmelden und dann verwenden müssen und dann verwenden müssen und dann verwendet werden und dann verwendet werdensudo su -'Um Root -Zugriff zu erhalten.

Bitte melden Sie sich als Benutzer „Ubuntu“ an und nicht als Benutzer „Root“.WARNUNG => Eines der größeren Sicherheitslöcher, die Sie auf Ihrem Server erstellen werden, indem Sie den direkten Root -Zugriff öffnen. Wir empfehlen dies nicht bis zu einem genaueren Grund.

Aktivieren Sie SSH als Wurzel auf Ubuntu EC2 -Instanz:

Befolgen Sie die folgenden Schritte, um SSH als Root -Benutzer in AWS Ubuntu -Instanzen zu aktivieren. Die gleichen Schritte, die Sie für andere Linux -Verteilungen AWS -Instanzen wie CentOS, Rhel, Linuxmint, Debian usw. befolgen können.

- SSH zum Server - Melden Sie sich mit einem Ubuntu -Benutzer bei Ihrem Server an und wechseln Sie dann mit dem Sudo -Befehl zum Root -Benutzer.

ssh -i privat.PEM [E -Mail geschützt]Nach einer erfolgreichen Anmeldung beim Ubuntu -Konto wechselt zum Stammkonto.

sudo su - - Bearbeiten Sie die Datei Authorized_keys - Jetzt bearbeiten

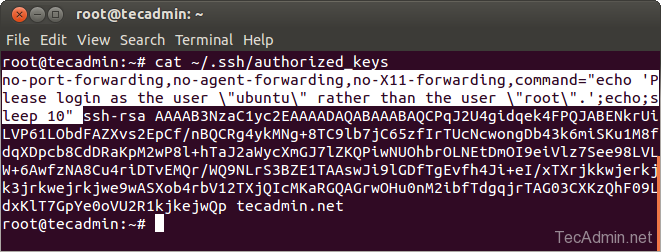

/Wurzel/.ssh/autorized_keysStellen Sie den privaten Schlüssel von Ihnen ein. Sie erhalten so etwas wie einen Code mit Ihrem Schlüssel.No-Port-Forwarding, No-Agent-Vorspannung, No-X11-Forwarding, Befehl = "Echo 'Bitte melden Sie sich als Benutzer" Ubuntu "und nicht als Benutzer" root "an.'; echo;sleep 10" ssh-rsa AAAAB3NzaC1yc2EAAAADAQABAAABAQCPqJ2U4gidqek 4FPQJABENkrUiLVP61LObdFAZXvs2EpCf/nBQCRg4ykMNg+8TC9lb7jC65zfIrTUcNcwongDb4 3k6miSKu1M8fdqXDpcb8CdDRaKpM2wP8l+hTaJ2aWycXmGJ7lZKQPiwNUOhbrOLNEtDmOI9eiV lz7See98LVLW+6AwfzNA8Cu4riDTvEMQr/WQ9NLrS3BZE1TAAswJi9lGDfTgEvfh4Ji+eI/xT Xrjkkwjerkjk3jrkwejrkjwe9wASXob4rbV12TXjQIcMKaRGQAGrwOHu0nM2ibfTdgqjrTAG 03CXKzQhF09LdxKlT7GpYe0oVU2R1kjkejwQp tecadmin.Netz

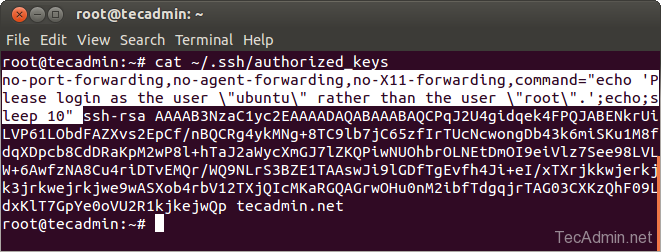

Entfernen Sie den hervorgehobenen Text aus der Datei autorized_keys, und Ihr Schlüssel sollte so aussehen. Es gibt keinen Platz vor dem SSH-RSA Text.

ssh-rsa AAAAB3NzaC1yc2EAAAADAQABAAABAQCPqJ2U4gidqek4FPQJABENkrUiLVP61LObd FAZXvs2EpCf/nBQCRg4ykMNg+8TC9lb7jC65zfIrTUcNcwongDb43k6miSKu1M8fdqXDpcb8C dDRaKpM2wP8l+hTaJ2aWycXmGJ7lZKQPiwNUOhbrOLNEtDmOI9eiVlz7See98LVLW+6AwfzNA 8Cu4riDTvEMQrWQ9NLrS3BZE1TAAswJi9lGDfTgEvfh4Ji+eIxTXrjkkwjerkjk3jrkwejrkj we9wASXob4rbV12TXjQIcMKaRGQAGrwOHu0nM2ibfTdgqjrTAG03CXKzQhF09LdxKlT7GpYe0 oVU2R1kjkejwQp tecadmin.Netz

- Datei speichern - Speichern Sie den oben genannten Text aus der Datei Authorized_Keys, speichern Sie ihn und versuchen Sie, mit dem Stammkonto SSH zu suchen.

ssh -i privat.PEM [E -Mail geschützt]Sie werden feststellen, dass Sie sich mit dem Stammbenutzer erfolgreich mit dem Server angemeldet haben.

- « So erstellen Sie linux-bootable USB aus Linux-Befehlszeile

- So installieren Sie die Lampe schnell mit den Aufgaben auf Ubuntu und Linuxmint »