So installieren Sie Mod_SSL auf RHEL 8 / CentOS 8 mit HTTPD Apache Webserver

- 1473

- 355

- Madleen Vater

Der mod_ssl Das Modul bietet SSL V3 und TLS V1.x Unterstützung für den Apache HTTP -Server. Dieser Artikel bietet Ihnen einen grundlegenden Schritt für Schritt mod_ssl Konfiguration auf RHEL 8 / CentOS 8 Linux -Server mit httpd Apache Webserver.

In diesem Tutorial lernen Sie:

- Wie installiert man

mod_ssl - Wie man aktiviert

mod_ssl - So erstellen Sie ein selbstsigniertes Zertifikat

- So fügen Sie vorhandenes SSL -Zertifikat in ein

httpdAufbau - So leiten Sie den gesamten Nicht-SSL-HTTP-Verkehr auf HTTPS um

Basic

Basic mod_ssl Modulkonfiguration auf RHEL 8 / CentOS 8 mit Apache -Webserver Softwareanforderungen und Konventionen verwendet

| Kategorie | Anforderungen, Konventionen oder Softwareversion verwendet |

|---|---|

| System | Rhel 8 / Centos 8 |

| Software | MOD_SSL-2.4.35-6.EL8 |

| Andere | Privilegierter Zugriff auf Ihr Linux -System als Root oder über die sudo Befehl. |

| Konventionen | # - erfordert, dass gegebene Linux -Befehle mit Root -Berechtigungen entweder direkt als Stammbenutzer oder mit Verwendung von ausgeführt werden können sudo Befehl$ - Erfordert, dass die angegebenen Linux-Befehle als regelmäßiger nicht privilegierter Benutzer ausgeführt werden können |

So installieren Sie MOD_SSL auf RHEL 8 / CentOS 8 Schritt -für -Schritt -Anweisungen

In diesem Artikel geht davon aus.

- Installieren

mod_sslModul.Der erste Schritt ist zu installierenmod_sslModul mitDNFBefehl:# DNF installieren mod_ssl

- Ermöglichen

mod_sslModul. Falls Sie gerade installiert habenmod_ssl, Das Modul ist möglicherweise noch nicht aktiviert. Zu testen, obmod_sslist aktiviert, um auszuführen:# apachectl -m | Grep SSL

Falls Sie keine Ausgabe aus dem obigen Befehl sehen

mod_sslist nicht aktiviert. Um das zu aktivierenmod_sslModul starten Sie Ihre neuhttpdApache -Webserver:# SystemCTL Neustart httpd # apachectl -m | Grep SSL SSL_MODULE (geteilt)

- Öffnen Sie den TCP -Port 443, damit eingehender Verkehr mit

httpsProtokoll:# Firewall-cmd --zone = public --permanent --add-service = https Erfolg # Firewall-CMD-Reload Erfolg

NOTIZ

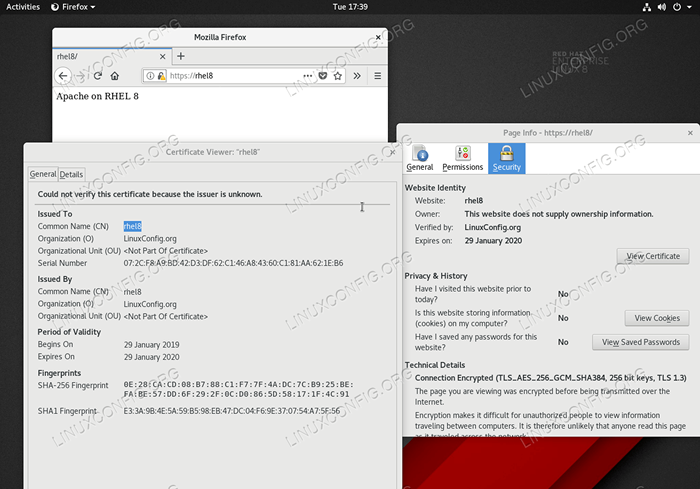

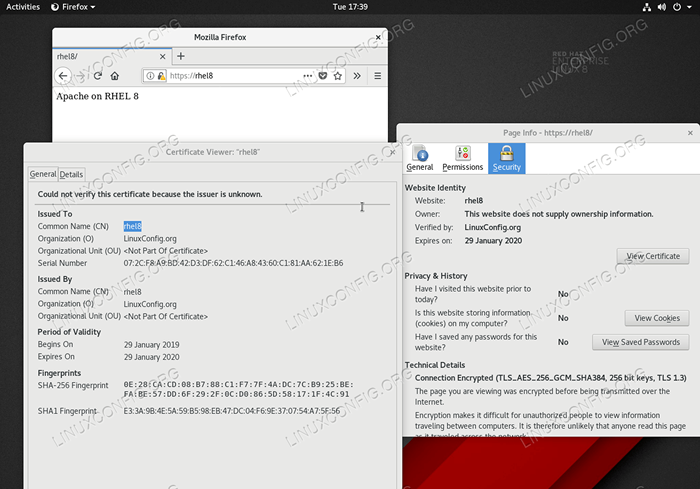

An diesem Punkt sollten Sie über das HTTPS -Protokoll auf Ihren Apache -Webserver zugreifen können. Navigieren Sie in Ihrem Browser zuhttps: // your-server-ipoderhttps: // your-server-hostnamebestätigenmod_sslAufbau. - Generieren Sie SSL -Zertifikat. Falls Sie noch keine richtigen SSL-Zertifikate für Ihren Server besitzen, verwenden Sie den folgenden Befehl, um ein neues selbstsigniertes Zertifikat zu generieren.

Lassen Sie uns zum Beispiel ein neues selbstsigniertes Zertifikat für den Host generieren

rhel8Mit 365 Tagen Ablauf:# OpenSSL REQ -NEWKEY RSA: 2048 -nodes -keyout/etc/pki/tls/privat/httpd.Key -x509 -days 365 -out/etc/pki/tls/certs/httpd.CRT generiert einen RSA -privaten Schlüssel… +++++… +++++ SPRIVAL Taste in '//etc/pki/tls/privat/httpd schreiben.Key '----- Sie werden aufgefordert, Informationen einzugeben, die in Ihre Zertifikatanfrage aufgenommen werden. Was Sie eingeben wollen. Es gibt einige Felder, aber Sie können einige Felder leer lassen, es gibt einen Standardwert, wenn Sie eingeben. '.', Das Feld wird leer gelassen. ----- Landname (2 Briefcode) [xx]: Austaat oder Provinzname (Vollname) []: Lokalitätsname (z. B. Stadt) [Standardstadt]: Organisationsname (z.org organisatorationseinheitenname (z. B. Abschnitt) []: Common Name (z. B. Ihr Name oder der Hostname Ihres Servers) []:rhel8 E-Mail-Addresse []:

Nach erfolgreicher Ausführung des obigen Befehls werden die folgenden zwei SSL -Dateien erstellt:

# ls -l/etc/pki/tls/privat/httpd.Schlüssel/etc/pki/tls/certs/httpd.crt -rw-r-r--. 1 Root Root 1269 Jan 29 16:05/etc/pki/tls/certs/httpd.crt -rw-------. 1 Root Root 1704 Jan 29 16:05/etc/pki/tls/privat/httpd.Taste

- Konfigurieren Sie Apache Webserver mit neuen SSL-Zertifikaten.Um Ihr neu erstelltes SSL-Zertifikat in die Apache-Webserverkonfiguration einzubeziehen, öffnen Sie die

/etc/httpd/conf.D/SSL.ConfDatei mit administrativen Berechtigungen und ändern Sie die folgenden Zeilen:Von: sslcertificateFile/etc/pki/tls/certs/localhost.crt sslcertificateKeyFile/etc/pki/tls/privat/localhost.Schlüssel zu: SSLCertificateFile/etc/pki/tls/certs/certs/httpd.crt sslcertificateKeyFile/etc/pki/tls/privat/httpd.Taste

Einmal fertig laden die neu laden

httpdApache-Webserver:# Systemctl Reload HTTPD

- Testen Sie Ihre

mod_sslKonfiguration durch Navigieren im Webbrowser nachhttps: // your-server-ipoderhttps: // your-server-hostnameURL. - Als optionaler Schritt leiten Sie den gesamten HTTP -Verkehr auf HTTPS um.Erstellen Sie dies eine neue Datei

/etc/httpd/conf.D/redirect_http.Confmit einem folgenden Inhalt:

KopierenServername rhel8 dauerhaft/https: // rhel8/Um die Änderung neu zu laden, laden Sie die neu laden

httpdDämon:# Systemctl Reload HTTPD

Die obige Konfiguration leitet jeden eingehenden Verkehr aus

http: // rhel8Zuhttps: // rhel8URL. Weitere Informationen zur TLS/SSL -Konfiguration auf RHEL Linux Server finden Sie unter dem Einrichten von SSL/TLS mit Apache HTTPD auf Red Hat Guide.

Verwandte Linux -Tutorials:

- Dinge zu installieren auf Ubuntu 20.04

- So richten Sie einen OpenVPN -Server auf Ubuntu 20 ein.04

- So generieren Sie ein selbstsigniertes SSL-Zertifikat unter Linux

- Dinge zu tun nach der Installation Ubuntu 20.04 fokale Fossa Linux

- Eine Einführung in Linux -Automatisierung, Tools und Techniken

- Testen von HTTPS -Clients mithilfe von OpenSSL, um einen Server zu simulieren

- Dinge zu installieren auf Ubuntu 22.04

- Ubuntu 20.04 WordPress mit Apache -Installation

- Mint 20: Besser als Ubuntu und Microsoft Windows?

- Dinge zu tun nach der Installation Ubuntu 22.04 Jammy Quallen…

- « So installieren und konfigurieren Sie Docker-CE/Moby Engine auf Fedora 32

- Wie man GUI auf Ubuntu 20 neu startet.04 FOSSA FOSSA »