So verwalten Sie die SAMBA4 -Anzeigeninfrastruktur aus der Linux -Befehlszeile - Teil 2

- 2886

- 335

- Ilja Köpernick

In diesem Tutorial müssen Sie einige grundlegende tägliche Befehle behandeln, die Sie zum Verwalten verwenden müssen SAMBA4 -AD -Domänencontroller Infrastruktur wie Hinzufügen, Entfernen, Deaktivieren oder Auflisten von Benutzern und Gruppen.

Wir werden auch einen Blick darauf werfen, wie die Domänensicherheitsrichtlinien verwaltet und die Anzeigenbenutzer an die lokale PAM -Authentifizierung gebunden werden können, damit Anzeigenbenutzer lokale Anmeldungen auf dem Linux -Domänencontroller ausführen können.

Anforderungen

- Erstellen Sie eine Anzeigeninfrastruktur mit SAMBA4 auf Ubuntu 16.04 - Teil 1

- Verwalten Sie die SAMBA4 Active Directory -Infrastruktur von Windows10 über RSAT - Teil 3

- Verwalten Sie die DNS und Gruppenrichtlinie von SAMBA4 AD -Domänen -Controller von Windows - Teil 4

Schritt 1: SAMBA AD DC aus der Befehlszeile verwalten

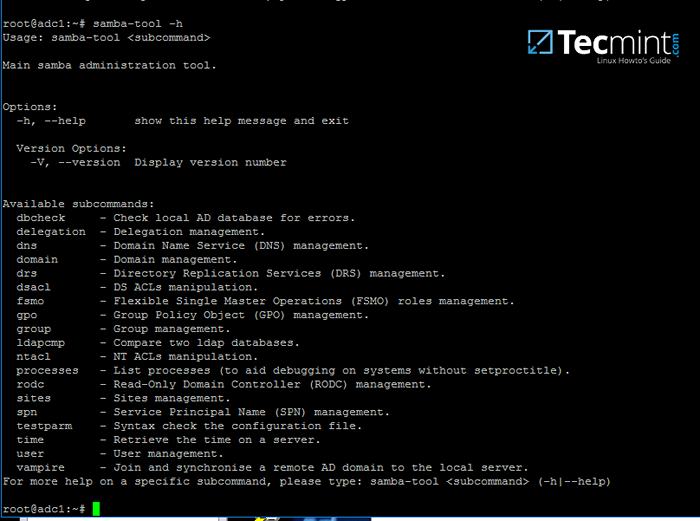

1. Samba ad DC kann durch verwaltet werden Samba-Tool Befehlszeilen -Dienstprogramm, das eine großartige Schnittstelle zur Verwaltung Ihrer Domain bietet.

Mit Hilfe der Samba-Tool-Schnittstelle können Sie Domänenbenutzer und Gruppen, Domänengruppenrichtlinien, Domänen-Websites, DNS-Dienste, Domänenreplikation und andere kritische Domänenfunktionen direkt verwalten.

Um die gesamte Funktionalität von Samba-Tool zu überprüfen, geben Sie den Befehl einfach mit Root-Berechtigungen ohne Option oder Parameter ein.

# Samba -Tool -h

SAMBA -TOOL - SAMBA Administration Tool verwalten

SAMBA -TOOL - SAMBA Administration Tool verwalten 2. Lassen Sie uns nun mit der Verwendung beginnen Samba-Tool Nützlichkeit zu verwalten SAMBA4 Active Directory und verwalten unsere Benutzer.

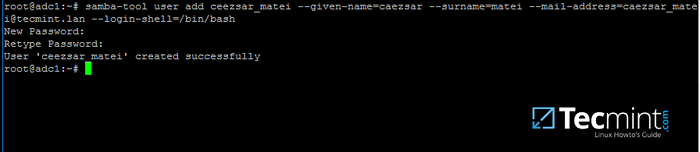

Um einen Benutzer in der Anzeige zu erstellen, verwenden Sie den folgenden Befehl:

# Samba-Tool-Benutzer fügen Sie Ihren_domain_user hinzu

Verwenden Sie die folgende Syntax, um einen Benutzer mit mehreren wichtigen Feldern hinzuzufügen:

--------- Überprüfen Sie alle Optionen --------- # Samba-Tool-Benutzer add -h # samba-tool-Benutzer add your_domain_user-given-name = your_name-surname = your_username [E-Mail geschützt]--login-shell =/bin/bash

Erstellen Sie Benutzer auf der Samba -Anzeige

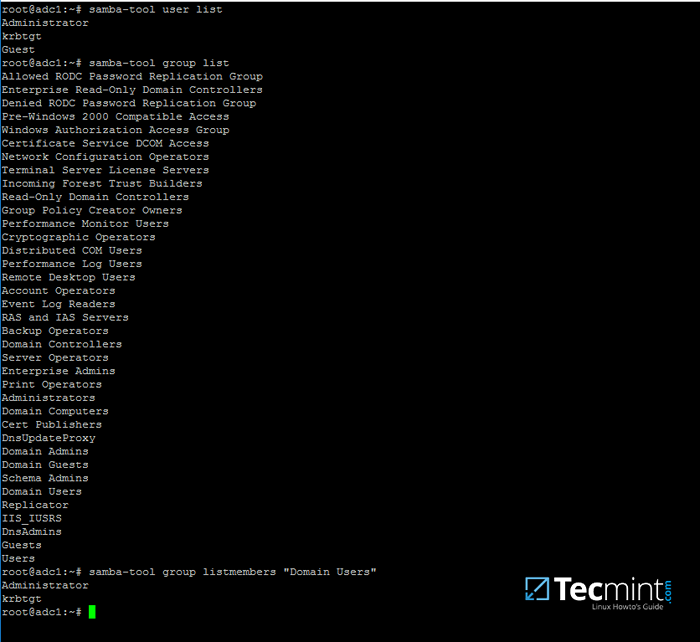

Erstellen Sie Benutzer auf der Samba -Anzeige 3. Eine Auflistung aller SAMBA -Ad -Domänenbenutzer kann durch die Ausgabe des folgenden Befehls erhalten werden:

# Samba-Tool-Benutzerliste

Listen Sie Samba -Anzeigenbenutzer auf

Listen Sie Samba -Anzeigenbenutzer auf 4. Zu löschen a Samba Ad Domain -Benutzer Verwenden Sie die folgende Syntax:

# Samba-Tool-Benutzer löschen Sie Ihren_domain_user

5. Setzen Sie ein SAMBA -Domain -Benutzerkennwort zurück, indem Sie den folgenden Befehl ausführen:

# Samba-Tool-Benutzer setPassword your_domain_user

6. Um ein Samba -Anzeigenbenutzungskonto zu deaktivieren oder zu aktivieren, verwenden Sie den folgenden Befehl:

# Samba-Tool-Benutzer Deaktivieren

7. Ebenso können Samba -Gruppen mit der folgenden Befehlssyntax verwaltet werden:

--------- Überprüfen Sie alle Optionen --------- # Samba-Tool-Gruppe add -h # Samba-Tool-Gruppe hinzufügen your_domain_group

8. Löschen Sie eine Samba -Domänengruppe, indem Sie den folgenden Befehl ausgeben:

# Samba-Tool-Gruppe löschen Sie Ihre_domain_group

9. Um alle Samba -Domänengruppen anzuzeigen, führen Sie den folgenden Befehl aus:

# Samba-Tool-Gruppenliste

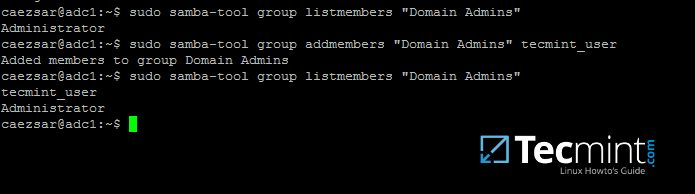

10. Um alle Samba -Domänenmitglieder in einer bestimmten Gruppe aufzulisten, verwenden Sie den Befehl:

# Samba-Tool-Gruppenliste "Your_Domain Group"

Listen Sie Samba Domain -Mitglieder der Gruppe auf

Listen Sie Samba Domain -Mitglieder der Gruppe auf 11. Das Hinzufügen/Entfernen eines Mitglieds aus einer Samba -Domänengruppe kann durch die Ausgabe eines der folgenden Befehle erfolgen:

# Samba-Tool-Gruppe AddMembers your_domain_group your_domain_user # samba-tool-Gruppe Entfernen Sie die Mitglieder Ihr_domain_group your_domain_user

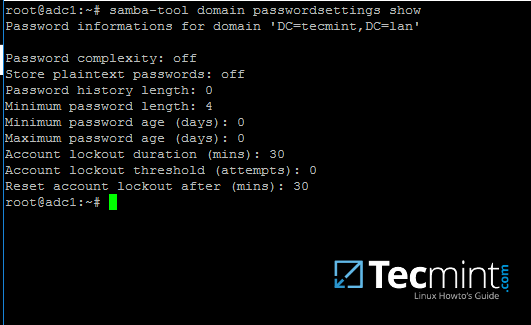

12. Wie bereits erwähnt, kann die SAMBA-TOOL-Befehlszeilenschnittstelle auch zur Verwaltung Ihrer Samba-Domänenrichtlinie und -sicherheit verwendet werden.

Um Ihre SAMBA -Domain -Kennworteinstellungen zu überprüfen, verwenden Sie den folgenden Befehl unten:

# Samba-Tool-Domain-Kennwortsetting Show

Überprüfen Sie das SAMBA -Domain -Passwort

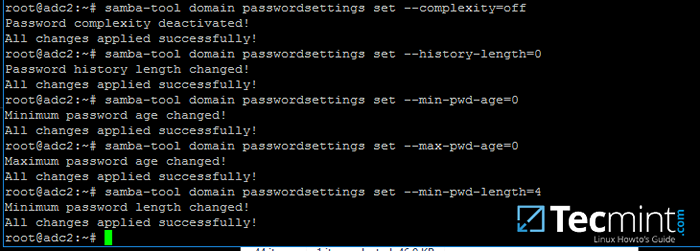

Überprüfen Sie das SAMBA -Domain -Passwort 13. Um die SAMBA -Domänenkennwortrichtlinie wie die Komplexitätsniveau des Kennworts, die Kennwortalterung, die Länge, die Anzahl der für einen Domänencontroller erforderlichen Sicherheitsfunktionen zu ändern, verwenden Sie den folgenden Screenshot als Leitfaden.

---------- Listen Sie alle Befehlsoptionen auf ---------- # Samba -Tool -Domain -Kennwortsettings -h -h

Verwalten Sie die SAMBA -Domain -Passworteinstellungen

Verwalten Sie die SAMBA -Domain -Passworteinstellungen Verwenden Sie niemals die Regeln für Passwortrichtlinien, wie oben in einer Produktionsumgebung dargestellt. Die obigen Einstellungen werden nur zu Demonstrationszwecken verwendet.

Schritt 2: SAMBA Lokale Authentifizierung unter Verwendung von Active Directory -Konten

14. Standardmäßig können Anzeigenbenutzer keine lokalen Anmeldungen am Linux -System außerhalb durchführen Samba ad DC Umfeld.

Um sich mit einem auf dem System anzumelden Active Directory Konto Sie müssen die folgenden Änderungen in Ihrer Linux -Systemumgebung vornehmen und SAMBA4 AD DC ändern.

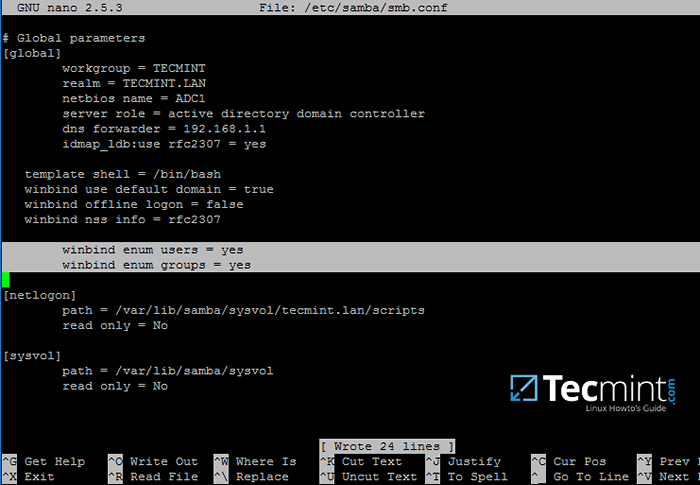

Öffnen Sie zunächst die Hauptkonfigurationsdatei der Samba -Hauptkonfiguration und fügen Sie die folgenden Zeilen hinzu, falls fehlt, wie im folgenden Screenshot dargestellt.

$ sudo nano/etc/samba/smb.Conf

Stellen Sie sicher, dass die folgenden Anweisungen in der Konfigurationsdatei angezeigt werden:

winbind enum user = yes winbind enum gruppen = ja

SAMBA -Authentifizierung mit Active Directory -Benutzerkonten

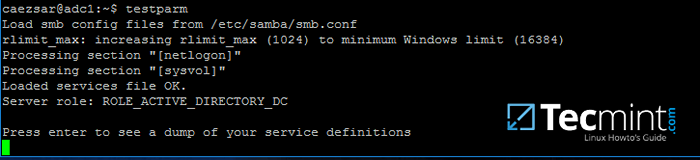

SAMBA -Authentifizierung mit Active Directory -Benutzerkonten 15. Nachdem Sie die Änderungen vorgenommen haben, verwenden Sie Testparm Dienstprogramm, um sicherzustellen.

$ testparm $ sudo systemctl starten samba-ad-dc neu starten.Service

Überprüfen Sie die SAMBA -Konfiguration auf Fehler

Überprüfen Sie die SAMBA -Konfiguration auf Fehler 16. Als nächstes müssen wir lokale PAM -Konfigurationsdateien in der Reihenfolge ändern SAMBA4 Active Directory Konten, um eine Sitzung im lokalen System authentifizieren und öffnen zu können, ein Heimverzeichnis für Benutzer bei der ersten Anmeldung zu erstellen.

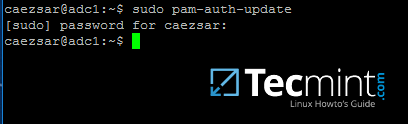

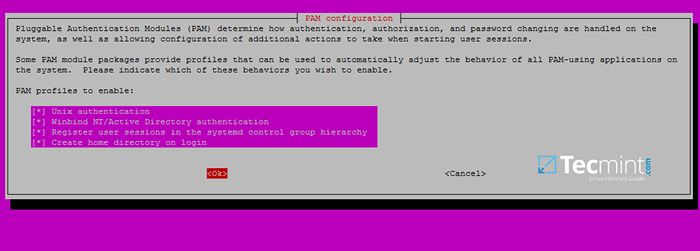

Benutze die Pam-Auth-Update Befehl zum Öffnen Sie die PAM -Konfigurationsaufforderung und stellen Sie sicher, dass Sie alle PAM -Profile mithilfe der mit [Raum] Schlüssel, wie auf dem folgenden Screenshot dargestellt.

Wenn er fertig ist [Tab] Schlüssel zu bewegen auf OK und Änderungen anwenden.

$ sudo pam-auth-update

Konfigurieren Sie PAM für SAMBA4 AD

Konfigurieren Sie PAM für SAMBA4 AD  Aktivieren Sie das PAM -Authentifizierungsmodul für SAMBA4 -Anzeigenbenutzer

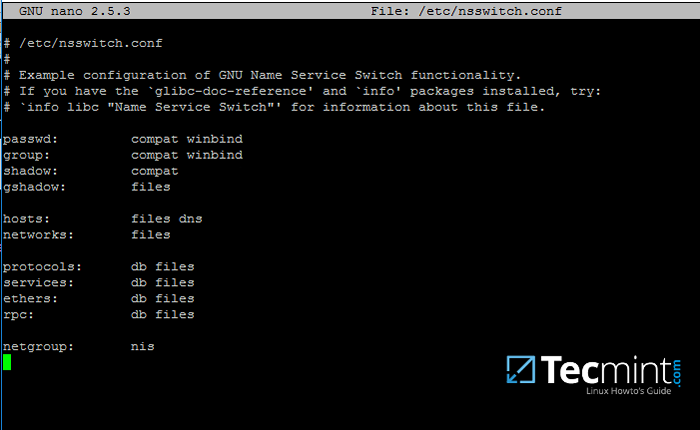

Aktivieren Sie das PAM -Authentifizierungsmodul für SAMBA4 -Anzeigenbenutzer 17. Jetzt offen /etc/nsswitch.Conf Datei mit einem Texteditor und hinzufügen Winbind Statement Am Ende des Passworts und der Gruppenzeilen, wie im folgenden Screenshot dargestellt.

$ sudo vi /etc /nsswitch.Conf

Fügen Sie Windbind Service Switch für Samba hinzu

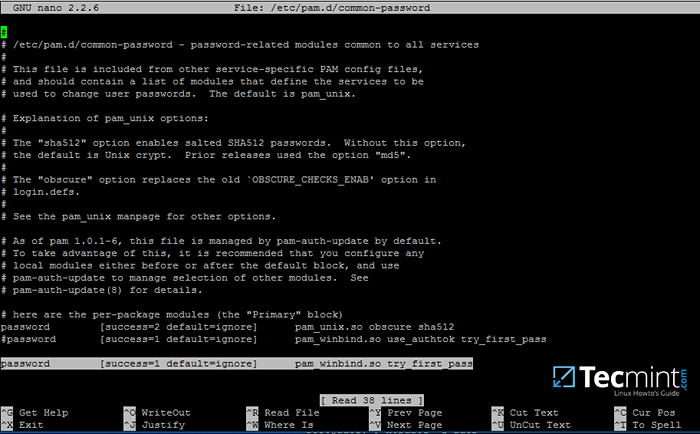

Fügen Sie Windbind Service Switch für Samba hinzu 18. Schließlich bearbeiten /etc/pam.D/Common-Password Datei, suchen Sie nach der folgenden Zeile, wie im folgenden Screenshot dargestellt und entfernen Sie die Use_authtok Stellungnahme.

Diese Einstellung stellt sicher, dass Active Directory -Benutzer ihr Kennwort aus der Befehlszeile ändern können, während sie unter Linux authentifiziert werden. Mit dieser Einstellung können die Anzeigenbenutzer lokal unter Linux authentifiziert werden.

Passwort [Erfolg = 1 Standard = Ignore] PAM_WINBIND.Also try_first_pass

Ermöglichen Sie Samba -Anzeigenbenutzern, Passwörter zu ändern

Ermöglichen Sie Samba -Anzeigenbenutzern, Passwörter zu ändern Entfernen Use_authtok Option jedes Mal, wenn PAM -Updates installiert und auf PAM -Module oder jedes Mal angewendet werden, wenn Sie ausführen Pam-Auth-Update Befehl.

19. Samba4 -Binärdateien kommt mit a Winbindd Dämon integriert und standardmäßig aktiviert.

Aus diesem Grund müssen Sie nicht mehr separat aktivieren und laufen Winbind Dämon zur Verfügung gestellt von Winbind Paket von offiziellen Ubuntu -Repositories.

Falls der alte und veraltete Winbind Der Service wird auf dem System gestartet. Stellen Sie sicher, dass Sie ihn deaktivieren und den Dienst anhalten, indem Sie die folgenden Befehle ausgeben:

$ sudo systemctl deaktivieren Winbind.Service $ sudo systemctl stop winbind.Service

Obwohl wir den alten Winbind -Daemon nicht mehr ausführen müssen, müssen wir das Winbind -Paket aus Repositories installieren, um zu installieren und zu verwenden wbinfo Werkzeug.

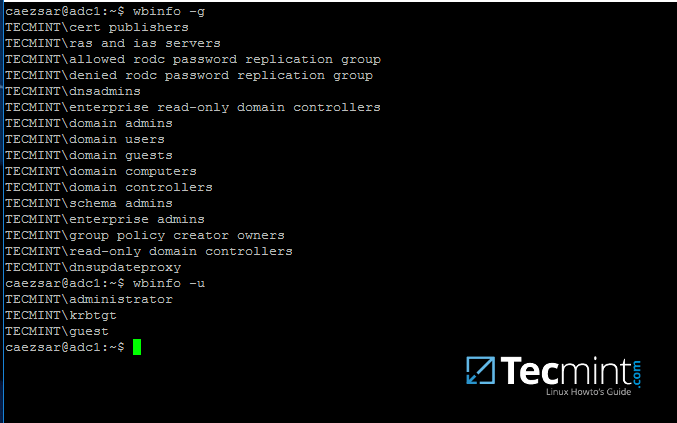

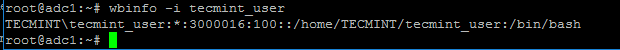

Wbinfo Das Dienstprogramm kann verwendet werden, um Active Directory -Benutzer und Gruppen aus abzufragen Winbindd Dämon -Standpunkt.

Die folgenden Befehle zeigen, wie Sie Anzeigenbenutzer und Gruppen mithilfe von Verwenden abfragen wbinfo.

$ wbinfo -g $ wbinfo -u $ wbinfo -i your_domain_user

Überprüfen Sie die SAMBA4 -Anzeigeninformationen

Überprüfen Sie die SAMBA4 -Anzeigeninformationen  Überprüfen Sie die SAMBA4 -Anzeigen Benutzerinformationen

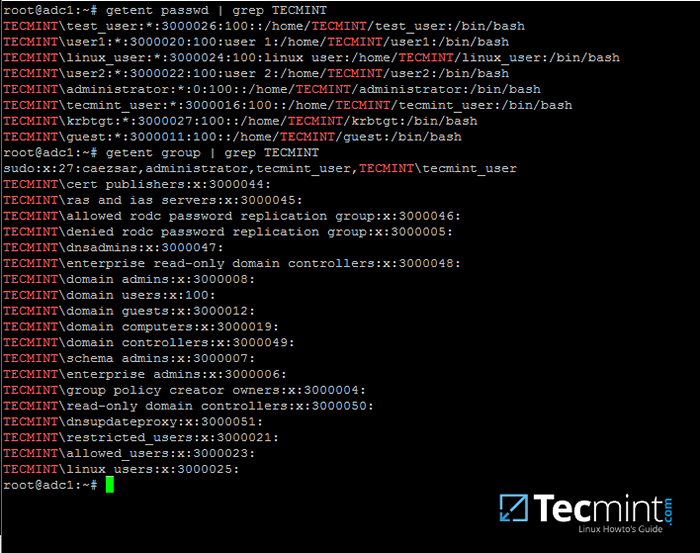

Überprüfen Sie die SAMBA4 -Anzeigen Benutzerinformationen 20. Außer, abgesondert, ausgenommen wbinfo Nützlichkeit, das Sie auch verwenden können Getent Befehlszeilen -Dienstprogramm zur Abfrage der Active Directory -Datenbank aus Namensdienstschalter Bibliotheken, die in in der in Bezug auf /etc/nsswitch.Conf Datei.

Rohr Getent Befehl über a Grep Filtern Sie, um die Ergebnisse in Bezug auf Ihre Ad Realm -Benutzer- oder Gruppendatenbank einzugrenzen.

# Getent Passwd | Grep Tecmint # Getent Group | Grep Tecmint

Holen Sie sich Samba4 -Anzeigendetails

Holen Sie sich Samba4 -Anzeigendetails Schritt 3: Melden Sie sich unter Linux bei einem Active Directory -Benutzer an

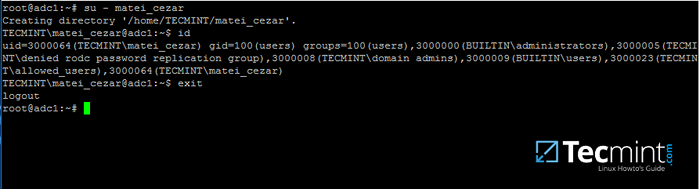

21. Um sich mit a auf das System zu authentifizieren Samba4 ad Benutzer verwenden Sie einfach die Ad -Benutzername Parameter nach su - Befehl.

Bei der ersten Anmeldung wird eine Nachricht auf der Konsole angezeigt /home/$ domain/ Systempfad mit der Mähne Ihres Anzeigen Benutzernamens.

Verwenden ID -Befehl Zeigen Sie zusätzliche Informationen über den authentifizierten Benutzer an.

# su - your_ad_user $ id $ exit

Überprüfen Sie die SAMBA4 -AD -Benutzerauthentifizierung unter Linux

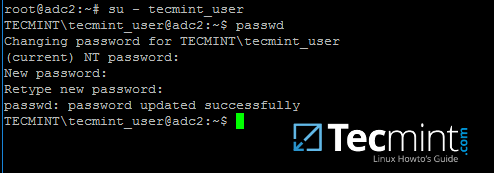

Überprüfen Sie die SAMBA4 -AD -Benutzerauthentifizierung unter Linux 22. Ändern des Kennworts für einen authentifizierten Anzeigenbenutzertyp Passwd -Befehl in der Konsole, nachdem Sie sich erfolgreich in das System angemeldet haben.

$ su - your_ad_user $ passwd

Ändern Sie das SAMBA4 -Anzeigenbenutzerkennwort

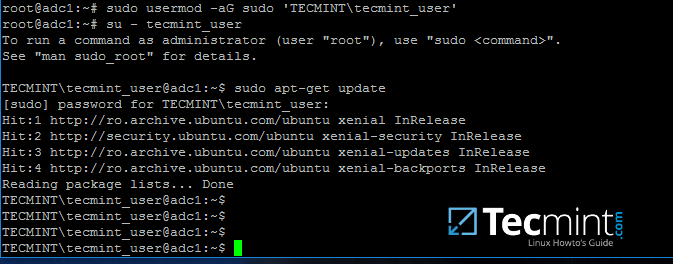

Ändern Sie das SAMBA4 -Anzeigenbenutzerkennwort 23. Standardmäßig, Active Directory Benutzer erhalten keine Root -Berechtigungen, um Verwaltungsaufgaben unter Linux auszuführen.

Um einem Anzeigenbenutzer Root -Befugnisse zu gewähren sudo Gruppe durch Ausgabe des folgenden Befehls.

Stellen Sie sicher, dass Sie die beischließen Reich, Schrägstrich Und Ad -Benutzername mit Single ASCII Zitate.

# Usermod -Ag sudo 'Domain \ your_domain_user'

Um zu testen, ob der AD -Benutzer Stammberechtigungen für das lokale System hat, melden Sie sich an und führen Sie einen Befehl aus, wie z APT-Get-Update, mit sudo -Berechtigungen.

# su - tecmint_user $ sudo apt -Get -Update

Gewähren

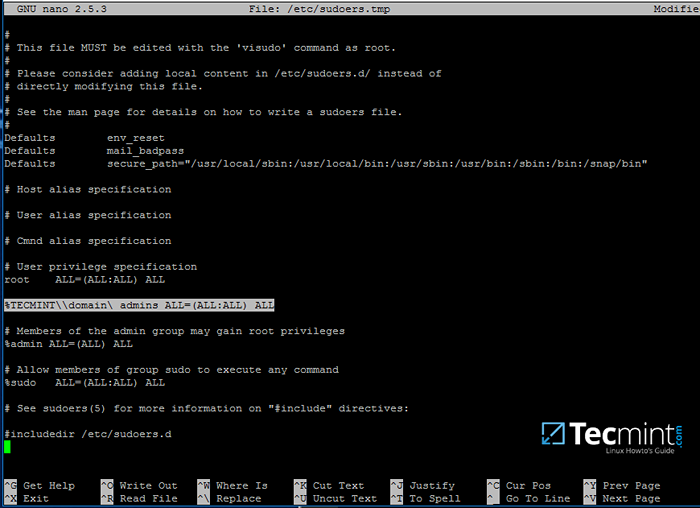

Gewähren 24. Falls Sie Root -Berechtigungen für alle Konten einer Active Directory -Gruppe hinzufügen möchten, bearbeiten Sie für alle Konten einer Active Directory -Gruppe /etc/sudoers Datei mit Visudo Befehl und fügen Sie die folgende Zeile nach Root -Privilegien -Zeile hinzu, wie im folgenden Screenshot dargestellt:

%Domain \\ your_domain \ Group All = (alle: alle) alle

Beachten sudoers Syntax, damit Sie die Dinge nicht ausbrechen.

Die Sudoers -Datei behandelt die Verwendung von nicht sehr gut ASCII Anführungszeichen, stellen Sie also sicher, dass Sie es verwenden % Um zu bezeichnen, dass Sie sich auf eine Gruppe beziehen und einen Backslash verwenden, um dem ersten Schrägstrich nach dem Domain-Namen und einem anderen Backslash zu entkommen, um Räume zu entkommen, wenn Ihr Gruppenname Räume enthält (die meisten integrierten AD-integrierten Gruppen enthalten standardmäßig Räume). Schreiben Sie auch das Reich mit Oberkasen.

Geben Sie Sudo Zugriff auf alle SAMBA4 -Werbebenutzer

Geben Sie Sudo Zugriff auf alle SAMBA4 -Werbebenutzer Das ist alles fürs Erste! Verwaltung von SAMBA4 AD Die Infrastruktur kann auch mit mehreren Tools aus der Windows -Umgebung erreicht werden, wie z ADUC, DNS -Manager, Gpm oder andere, die durch Installation erhalten werden können Rsat Paket von Microsoft Download -Seite.

Zu verwalten SAMBA4 AD DC durch Rsat Versorgungsunternehmen ist unbedingt erforderlich, das Windows -System zu verbinden SAMBA4 Active Directory. Dies wird das Thema unseres nächsten Tutorials sein, bis dahin dran bleibt Tecmint.

- « Verwalten Sie die DNS und Gruppenrichtlinie von SAMBA4 AD -Domänen -Controller von Windows - Teil 4

- Verwalten Sie die SAMBA4 Active Directory -Infrastruktur von Windows10 über RSAT - Teil 3 »