So setzen Sie die korrekten SSH -Verzeichnisse in Linux

- 813

- 189

- Matteo Möllinger

Damit SSH gut funktioniert, erfordert es korrekte Berechtigungen am ~/.ssh oder /Home/Benutzername/.ssh Verzeichnis: Der Standardort für alle benutzerspezifischen SSH-Konfigurations- und Authentifizierungsdateien. Die empfohlenen Berechtigungen sind Lesen/Schreiben/Ausführen für den Benutzer und darf nicht nach Gruppen und anderen zugänglich sein.

Neben, ssh erfordert auch, dass die Dateien im Verzeichnis haben sollten lesen Schreiben Berechtigungen für den Benutzer und nicht von anderen zugänglich sein. Andernfalls kann ein Benutzer auf den folgenden Fehler stoßen:

Authentifizierung abgelehnt: Schlechte Eigentümer oder Modi für Verzeichnis

In diesem Leitfaden wird erläutert, wie Sie die korrekten Berechtigungen auf dem festlegen .ssh Verzeichnis und die darin gespeicherten Dateien unter Linux -Systemen.

Stellen Sie die korrekten SSH -Verzeichnisberechtigungen unter Linux ein

Wenn Sie jemals auf den oben genannten Fehler stoßen, können Sie die korrekten SSH -Verzeichnisse auf dem festlegen .ssh Verzeichnis mit der Chmod Befehl.

# chmod u+rwx, go-rwx ~/.ssh oder # chmod 0700 ~/.ssh

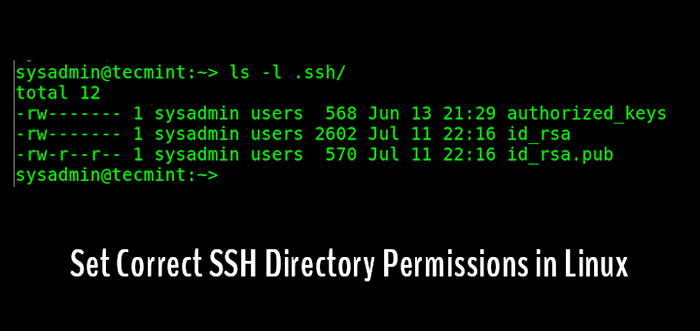

Die Berechtigungen auf dem zu überprüfen ~/.ssh Verzeichnis verwenden Sie den Befehl LS mit dem -l Und -D Flaggen wie so:

# ls -ld .ssh/

Überprüfen Sie die Berechtigungen im SSH -Verzeichnis

Überprüfen Sie die Berechtigungen im SSH -Verzeichnis Im Folgenden finden Sie einige der Dateien, die Sie in der finden werden ~/.ssh Verzeichnis:

- private Schlüsseldatei (e.G id_rsa) - Der private Schlüssel zur Authentifizierung, der hochsensible Informationen enthält, muss daher Berechtigungen für den Eigentümer gelesen und geschrieben haben und nicht nach Gruppen und anderen zugänglich sein. Andernfalls lehnt SSH die Verbindung ab, eine Verbindung herzustellen.

- Öffentlicher Schlüssel (e.G .Pub -Datei) - Der öffentliche Schlüssel zur Authentifizierung, der auch vertrauliche Informationen enthält.

- Autorisierte_Keys - Enthält die Liste der öffentlichen Schlüssel, die zur Anmeldung als dieser Benutzer verwendet werden können. Es ist nicht sehr sensibel, hätte aber Berechtigungen für den Eigentümer lesen und schreiben sollen und nicht nach Gruppen und anderen zugänglich sein.

- Bekannt_Hosts - Speichert eine Liste der Hostschlüssel für alle Hosts, in die der SSH -Benutzer angemeldet ist. Es hätte Berechtigungen für den Eigentümer lesen und schreiben sollen und nicht von Gruppen und anderen zugänglich sein können.

- Konfiguration - Eine Konfigurationsdatei pro Benutzer und sollte Berechtigungen für den Eigentümer gelesen und schreiben und nicht nach Gruppen und anderen zugänglich sein sollten.

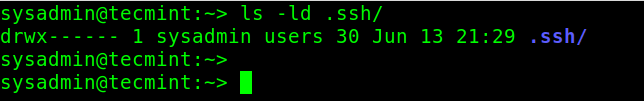

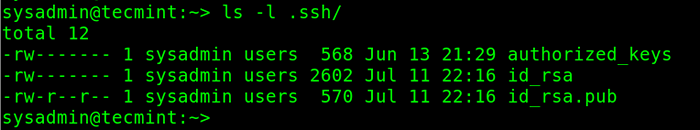

Standardmäßig die Dateien unter dem ~/.ssh Verzeichnis werden mit den richtigen Berechtigungen erstellt. Um ihre Berechtigungen zu überprüfen, führen Sie den folgenden Befehl in Ihrem Heimverzeichnis aus:

# ls -l .ssh/

Überprüfen Sie die Dateienberechtigungen im SSH -Verzeichnis

Überprüfen Sie die Dateienberechtigungen im SSH -Verzeichnis Wenn sich SSH über falsche Berechtigungen in einer der oben genannten Dateien beschwert, können Sie die richtigen Berechtigungen für eine der solchen Dateien festlegen:

# chmod u+rw, go-rwx .ssh/id_rsa # chmod u+rw, go-rwx .ssh/id_rsa.Pub # Chmod U+RW, GO-RWX .ssh/autorized_keys # chmod u+rw, go-rwx .SSH/PAWN_HOSTS # CHMOD U+RW, GO-RWX .ssh/config oder # chmod 600 .ssh/id_rsa # chmod 600 .ssh/id_rsa.Pub # Chmod 600 .ssh/autorized_keys # chmod 600 .SSH/PAWN_HOSTS # CHMOD 600 .ssh/config

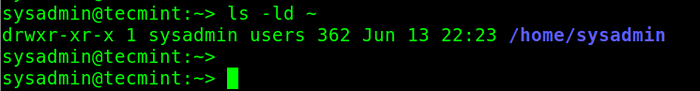

Darüber hinaus sollte das Heimverzeichnis eines Benutzers weder von der Gruppe noch von anderen beschreiben, wie im folgenden Screenshot gezeigt.

# ls -ld ~

Überprüfen Sie die Berechtigungen im Benutzerverzeichnis

Überprüfen Sie die Berechtigungen im Benutzerverzeichnis Um Schreibberechtigungen für Gruppen und andere im Heimverzeichnis zu entfernen, führen Sie diesen Befehl aus:

# chmod go-w ~ oder # chmod 755 ~

Möglicherweise lesen Sie auch die folgenden SSH-bezogenen Artikel:

- So sichern und Harden OpenSsh Server sichern und Harden erhalten

- 5 Best OpenSSH Server Beste Sicherheitspraktiken

- So richten Sie SSH -Kennwortlin in Linux ein [3 einfache Schritte]

- So blockieren Sie SSH -Brute -Force -Angriffe mit SSHGuard

- So verwenden Sie Port Klotzing, um den SSH -Service unter Linux zu sichern

- So ändern Sie den SSH -Port unter Linux

Das war es fürs Erste! Verwenden Sie den Kommentarbereich unten, um Fragen zu stellen oder Ihre Gedanken zu diesem Thema hinzuzufügen.

- « IPTRAF-NG-Ein Konsolenbasis-Netzwerküberwachungstool

- Linux Lite - Eine Ubuntu -basierte Verteilung für Linux -Neulinge »