Installieren und konfigurieren Sie ConfigServer Security & Firewall (CSF) unter Linux

- 3061

- 446

- Henry Liebold

Wenn Sie sich über irgendwohin ansehen, werden Sie eine stetige Nachfrage nach Sicherheitsprofis feststellen. Dies bedeutet nicht nur, dass Cybersicherheit ein interessantes Studienfeld ist, sondern auch ein sehr lukrativer.

In diesem Artikel werden wir in diesem Artikel erklären, wie man installiert und konfiguriert wird ConfigServer Security & Firewall (auch bekannt als CSF kurz) eine ausgewachsene Sicherheitssuite für Linux und einige typische Anwendungsfälle teilen. Sie werden dann verwenden können CSF Als Firewall- und Intrusion/Login -Ausfall -Erkennungssystem, um die Server zu härten, für die Sie verantwortlich sind.

Lassen Sie uns ohne weiteres anfangen.

Installieren und Konfigurieren von CSF unter Linux

Beachten Sie zunächst bitte, dass Perl Und libwww ist eine Voraussetzung für die Installation CSF auf einer der unterstützten Verteilungen (Rhel Und Centos, OpenSuse, Debian, Und Ubuntu). Da es standardmäßig verfügbar sein sollte, sind keine Aktionen von Ihrem Teil erforderlich, es sei denn, einer der folgenden Schritte gibt einen tödlichen Fehler zurück (in diesem Fall verwenden Sie das Paketverwaltungssystem, um die fehlenden Abhängigkeiten zu installieren).

# yum install perl-libwww-perl # APT INSTALLIEN LIBWWW-PERL

Schritt 1 - CSF herunterladen

# CD/usr/src # wget https: // download.configServer.com/csf.TGZ

Schritt 2 - Extrahieren Sie den CSF -Tarball

# TAR XZF CSF.TGZ # CD CSF

Schritt 3 - Führen Sie das CSF -Installationsskript aus

In diesem Teil des Prozesses werden überprüft, ob alle Abhängigkeiten installiert werden, die erforderlichen Verzeichnisstrukturen und Dateien für die Weboberfläche erstellen, derzeit geöffnete Ports erkennen und Sie daran erinnern, die neu zu starten CSF Und lfd Daemons nach Abschluss der ersten Konfiguration.

# sh install.sh # perl/usr/local/csf/bin/csftest.Pl

Die erwartete Ausgabe des obigen Befehls lautet wie folgt:

Testing ip_tables/iptable_filter… OK Testing ipt_LOG… OK Testing ipt_multiport/xt_multiport… OK Testing ipt_REJECT… OK Testing ipt_state/xt_state… OK Testing ipt_limit/xt_limit… OK Testing ipt_recent… OK Testing xt_connlimit… OK Testing ipt_owner/xt_owner… OK Testing iptable_nat/ipt_REDIRECT … OK testen iptable_nat/ipt_dnat… OK Ergebnis: CSF sollte auf diesem Server funktionieren

Schritt 4: Deaktivieren Sie die Firewall und konfigurieren Sie CSF

Deaktivieren Firewall Wenn Sie CSF ausführen und konfigurieren.

# SystemCTL STOP Firewalld # SystemCTL Deaktivieren Sie die Firewalld

Ändern Testing = "1" Zu Testing = "0" (ansonsten der lfd Daemon startet nicht) und die Liste ermöglichte eingehende und ausgehende Ports als von Kommas getrennte Liste (Tcp_in Und Tcp_out, jeweils) in /etc/csf/csf.Conf Wie in der folgenden Ausgabe gezeigt:

# Testing Flag - Ermöglicht einen Cron -Job, der Iptables für # Konfigurationsprobleme beim Starten von CSF löscht. Dies sollte aktiviert werden, bis Sie sicher sind, dass die Firewall funktioniert - ich.e. Unfällt, dass Sie aus Ihrem # Server gesperrt werden! Dann denken Sie daran, es auf 0 zu setzen und CSF neu zu starten, wenn Sie sicher sind. # Alles ist in Ordnung. Das Stoppen von CSF entfernen die Leitung von /etc /crontab # # LFD startet nicht, während dies aktiviert ist Testing = "0" # Ermöglichen Sie eingehende TCP -Ports Tcp_in = "20,21,22,25,53,80,110,143,443,465,587,993,995" # Ausgehend ausgehende TCP -Ports erlauben Tcp_out = "20,21,22,25,53,80,110,113,443,587,993,995"

Sobald Sie mit der Konfiguration zufrieden sind, speichern Sie die Änderungen und kehren Sie zur Befehlszeile zurück.

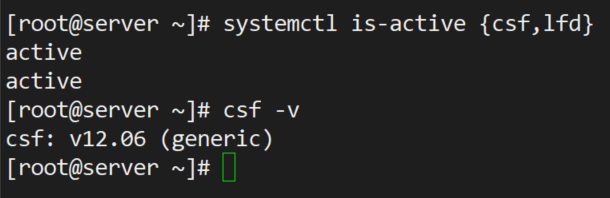

Schritt 5 - CSF neu starten und testen

# Systemctl restart csf, lfd # systemctl enable csf, lfd # systemctl is -aktiv csf, lfd # csf -v

Testen Sie die Konfigurationssicherheits -Firewall

Testen Sie die Konfigurationssicherheits -Firewall Zu diesem Zeitpunkt sind wir bereit, Firewall- und Intrusion -Erkennungsregeln einzurichten, wie sie als nächstes erörtert wird.

Einrichten von CSF- und Intrusion -Erkennungsregeln

Zunächst möchten Sie die aktuellen Firewall -Regeln wie folgt inspizieren:

# CSF -l

Sie können sie auch stoppen oder neu laden mit:

# csf -f # csf -r

bzw. Stellen Sie sicher, dass Sie diese Optionen auswendig lernen - Sie benötigen sie beim Lauf CSF Und lfd.

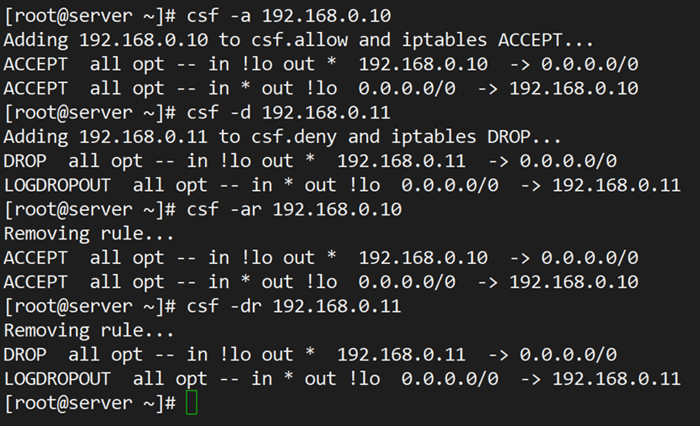

Beispiel 1 - Erlauben und Verbot von IP -Adressen

Eingehende Verbindungen von 192.168.0.10.

# CSF -a 192.168.0.10

In ähnlicher Weise können Sie Verbindungen verweigern, die stammen, aus denen stammen 192.168.0.11.

# CSF -D 192.168.0.11

Sie können jede der oben genannten Regeln entfernen, wenn Sie dies wünschen.

# csf -ar 192.168.0.10 # CSF -dr 192.168.0.11

CSF erlauben und verweigern die IP -Adresse

CSF erlauben und verweigern die IP -Adresse Beachten Sie, wie die Verwendung von -ar oder -DR Oben entfernt vorhandene zulässige und verweigerte Regeln, die mit einer bestimmten IP -Adresse verbunden sind.

Beispiel 2 - Begrenzende eingehende Verbindungen nach Quelle

Abhängig von der beabsichtigten Verwendung Ihres Servers möchten Sie möglicherweise eingehende Verbindungen auf eine sichere Nummer auf Portbasis einschränken. Zu diesem Zeitpunkt offen /etc/csf/csf.Conf und suchen Connlimit. Sie können mehrere Port angeben. Verbindungspaare, die durch Kommas getrennt sind. Zum Beispiel,

Connlimit = "22; 2,80; 10"

wird nur erlauben 2 Und 10 Eingehende Verbindungen von derselben Quelle zu TCP -Ports 22 Und 80, bzw.

Beispiel 3 - Benachrichtigungen per E -Mail senden

Es gibt mehrere Alarmtypen, die Sie auswählen können. Suche EMAIL ALARM Einstellungen in /etc/csf/csf.Conf und stellen Sie sicher, dass sie auf eingestellt sind "1" Um die zugehörige Warnung zu erhalten. Zum Beispiel,

LF_SSH_EMAIL_ALERT = "1" LF_SU_EMAIL_ALERT = "1"

wird dazu führen, dass eine Warnung an die in angegebene Adresse gesendet wird Lf_alert_to Jedes Mal, wenn jemand über SSH erfolgreich über SSH einmeldet oder mithilfe von einem anderen Konto umschaltet su Befehl.

CSF -Konfigurationsoptionen und -nutzung

Diese folgenden Optionen werden verwendet, um die CSF -Konfiguration zu ändern und zu steuern. Alle Konfigurationsdateien von CSF befinden sich unter /etc/csf Verzeichnis. Wenn Sie eine der folgenden Dateien ändern, müssen Sie den CSF -Daemon neu starten, um Änderungen zu ergreifen.

- CSF.Conf : Die Hauptkonfigurationsdatei zur Steuerung von CSF.

- CSF.erlauben : Die Liste der erlaubten IP -Adressen und CIDR -Adressen in der Firewall.

- CSF.leugnen : Die Liste der abgeleiteten IP- und CIDR -Adressen in der Firewall.

- CSF.ignorieren : Die Liste der ignorierten IP- und CIDR -Adressen in der Firewall.

- CSF.*ignorieren : Die Liste der verschiedenen Benutzerdateien von IPs, IPs.

CSF -Firewall entfernen

Wenn Sie entfernen möchten CSF Firewall vollständig, leiten Sie einfach das folgende Skript unter /etc/csf/deinstallieren.Sch Verzeichnis.

#/etc/csf/deinstallieren.Sch

Der obige Befehl löscht die CSF -Firewall vollständig mit allen Dateien und Ordnern.

Zusammenfassung

In diesem Artikel haben wir erklärt, wie man installiert, konfiguriert und verwendet wird CSF Als Firewall- und Intrusionserkennungssystem. Bitte beachten Sie, dass weitere Funktionen in der Inkuline in der Lage sind CSF.Conf.

Wenn Sie beispielsweise im Webhosting -Geschäft sind, können Sie integrieren CSF mit Managementlösungen wie CPanel, WHM, oder das bekannte Webmin.

Haben Sie Fragen oder Kommentare zu diesem Artikel? Senden Sie uns gerne eine Nachricht mit dem folgenden Formular. Wir freuen uns von Ihnen zu hören!

- « So rekonfiguriert das installierte Paket in Ubuntu und Debian neu

- So nennen oder umbenennen Sie Docker -Container »