Installieren und konfigurieren Sie Pfblockerng für DNS Black Listing in Pfsense -Firewall

- 2316

- 31

- Aileen Dylus

In einem früheren Artikel wurde die Installation einer leistungsstarken FreeBSD -basierten Firewall -Lösung, die als Pfsense bekannt ist. PFSense ist, wie im früheren Artikel erwähnt, eine sehr leistungsstarke und flexible Firewall -Lösung, die einen alten Computer verwenden kann, der möglicherweise nicht viel tut.

Dieser Artikel wird über ein wundervolles Add-On-Paket für Pfsense namens sprechen Pfblockerng.

Pfblockerng ist ein Paket, das in PfSense installiert werden kann, um dem Firewall -Administrator die Möglichkeit zu geben, die Funktionen der Firewall über die traditionellen staatlichen l2/l3/l4 -Firewall hinaus zu erweitern.

Da die Fähigkeiten von Angreifern und Cyberkriminellen weiter voranschreiten. Wie bei irgendetwas in der Computerwelt gibt es keine Lösung, die alle Produkte da draußen behebt.

pfblockerng bietet Pfsense die Möglichkeit, dass die Firewall Entscheidungen basierende Elemente wie die Geolokalisierung einer IP -Adresse, den Domainnamen einer Ressource oder die Alexa -Bewertungen bestimmter Websites treffen/verweigern, oder die Geolokalisierung einer IP -Adresse.

Die Fähigkeit, Elemente wie Domainnamen einzuschränken, ist sehr vorteilhaft, da Administratoren die Versuche interner Maschinen vereiteln können, die versuchen, sich mit bekannten schlechten Domänen zu verbinden heimtückische Datenstücke).

Diese Anleitung wird durch die Konfiguration eines PFSense -Firewall -Geräts für das Pfblockerng -Paket sowie einige grundlegende Beispiele für Domänenblocklisten gelangen, die in das pfbLlockerng -Tool hinzugefügt/konfiguriert werden können.

Anforderungen

Dieser Artikel wird einige Annahmen treffen und den vorherigen Installationsartikel über Pfsense aufbauen. Die Annahmen sind wie folgt:

- Pfsense ist bereits installiert und hat derzeit keine Regeln konfiguriert (Clean Slate).

- Die Firewall hat nur einen WAN und einen LAN -Hafen (2 Ports).

- Das IP -Schema, das auf der LAN -Seite verwendet wird, ist 192.168.0.0/24.

Es ist zu beachten. Der Grund für diese Annahmen hier ist einfach um die Vernunft und viele der Aufgaben, die erledigt werden, können immer noch auf einer nicht-cleaner Slate-Pfsense-Box erfolgen.

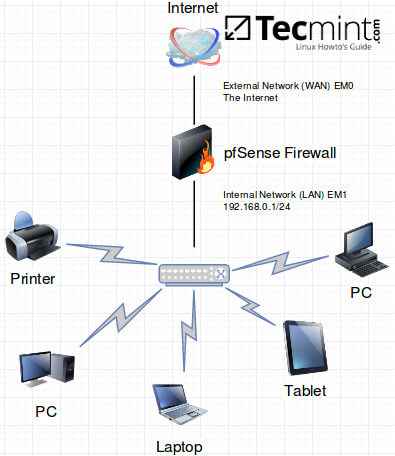

Labordiagramm

Das Bild unten ist das Labordiagramm für die Pfsense -Umgebung, die in diesem Artikel verwendet wird.

Pfsense -Netzwerkdiagramm

Pfsense -Netzwerkdiagramm Installieren Sie Pfblockerng für Pfsense

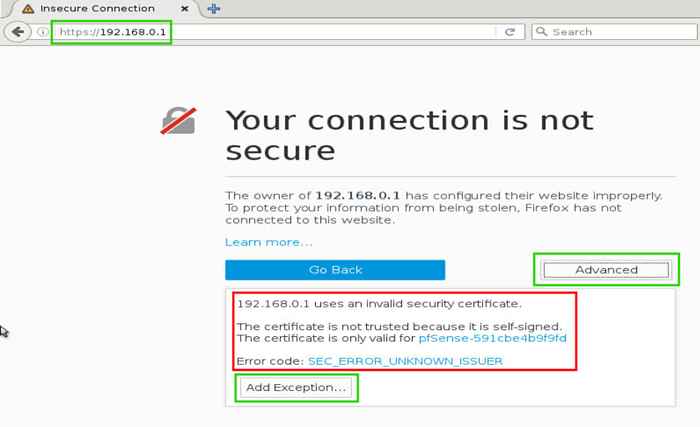

Mit dem Labor ist es Zeit zu beginnen! Der erste Schritt besteht darin, eine Verbindung zur Weboberfläche für die Pfsense -Firewall herzustellen. Wieder verwendet diese Laborumgebung die 192.168.0.0/24 Netzwerk mit der Firewall als Gateway mit einer Adresse von 192.168.0.1. Verwenden eines Webbrowsers und navigieren zu ''https: // 192.168.0.1'Zeigt die PFSense -Anmeldeseite an.

Einige Browser können sich über das SSL -Zertifikat beschweren. Dies ist normal, da das Zertifikat von der Pfsense -Firewall selbst signiert ist. Sie können die Warnmeldung sicher akzeptieren, und falls gewünscht, kann ein gültiges Zertifikat, das von einer legitimen CA signiert ist, installiert werden, geht jedoch über den Rahmen dieses Artikels hinaus.

Pfsense SSL Warnung

Pfsense SSL Warnung Nach erfolgreichem Klicken 'Fortschrittlich' und dann 'Ausnahme hinzufügen… ', Klicken Sie hier, um die Sicherheitsausnahme zu bestätigen. Die PFSense -Anmeldeseite wird dann angezeigt und ermöglicht den Administrator, sich bei der Firewall -Appliance anzumelden.

Pfsense Anmeldefenster

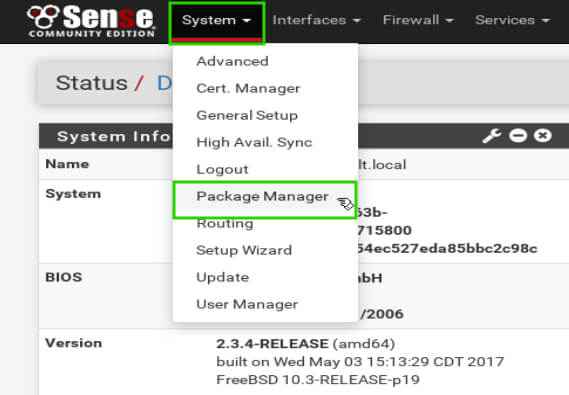

Pfsense Anmeldefenster Klicken Sie auf die 'Haupt -PFSense -Seite an der Haupt -PFSense -Seite, auf die'System"Dropdown und dann auswählen"Paket-Manager''.

PFSense Paket Manager

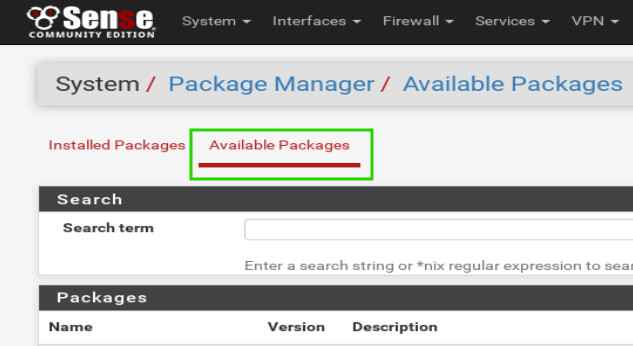

PFSense Paket Manager Wenn Sie auf diesen Link klicken, wird in das Fenster Package Manager geändert. Die erste geladene Seite ist alle aktuell installierten Pakete und ist leer (wiederum wird von dieser Anleitung eine saubere Pfsense -Installation angenommen). Klicken Sie auf den Text 'Verfügbare Pakete'Für PFSense eine Liste installierbarer Pakete zur Verfügung gestellt.

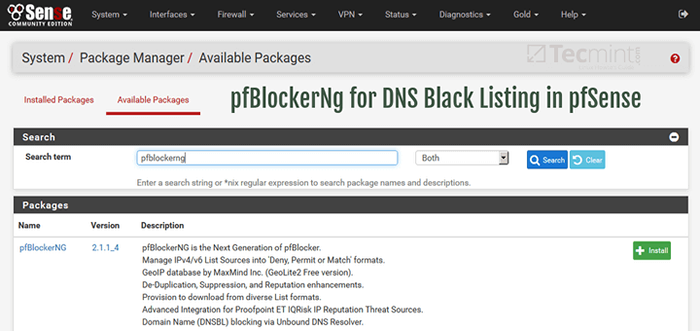

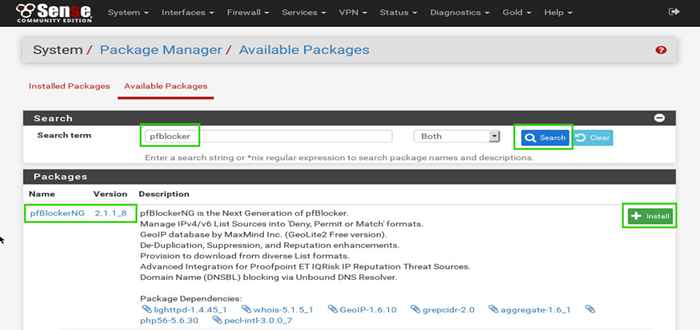

PFSense verfügbare Pakete

PFSense verfügbare Pakete Einmal das 'Verfügbare Pakete"Seite lädt, tippen"Pfblocker'in die' 'Suchbegriff"Box und klicken Sie auf das"Suchen''. Der erste Artikel, der zurückgegeben wird. Suchen Sie die ''Installieren'Schaltfläche rechts neben der Beschreibung von Pfblodlockerng und klicken Sie auf die '+' ' So installieren Sie das Paket.

Die Seite lädt und fordert den Administrator neu auf, die Installation zu bestätigen, indem er klicktBestätigen''.

Installieren Sie Pfblockerng für Pfsense

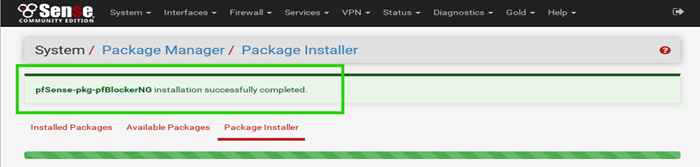

Installieren Sie Pfblockerng für Pfsense Nach der Bestätigung beginnt Pfsense mit der Installation von Pfblockerng. Navigieren Sie nicht von der Installationsseite weg! Warten Sie, bis die Seite eine erfolgreiche Installation anzeigt.

Pfblockerng Installation

Pfblockerng Installation Sobald die Installation abgeschlossen ist. Die erste Aufgabe, die jedoch ausgeführt werden muss.

Sobald Pfblockerng konfiguriert ist, sollten DNS -Anfragen für Websites von der Pfsense -Firewall abgefangen werden. Pfblockerng hat dann Listen bekannter schlechter Domänen aktualisiert, die einer schlechten IP -Adresse zugeordnet sind.

Die Pfsense -Firewall muss DNS -Anfragen abfangen, um schlechte Domänen herauszufiltern und einen lokalen DNS -Resolver zu verwenden, der als ungebunden bekannt ist. Dies bedeutet, dass Kunden auf der LAN -Schnittstelle die Pfsense -Firewall als DNS -Resolver verwenden müssen.

Wenn der Client eine Domain anfordert, die sich auf den Blocklisten von Pfblockerng befindet, gibt Pfblockerng eine falsche IP -Adresse für die Domäne zurück. Beginnen wir den Prozess!

Pfblockerng -Konfiguration für Pfsense

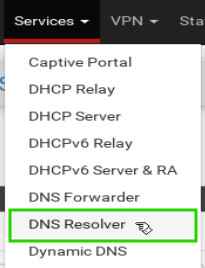

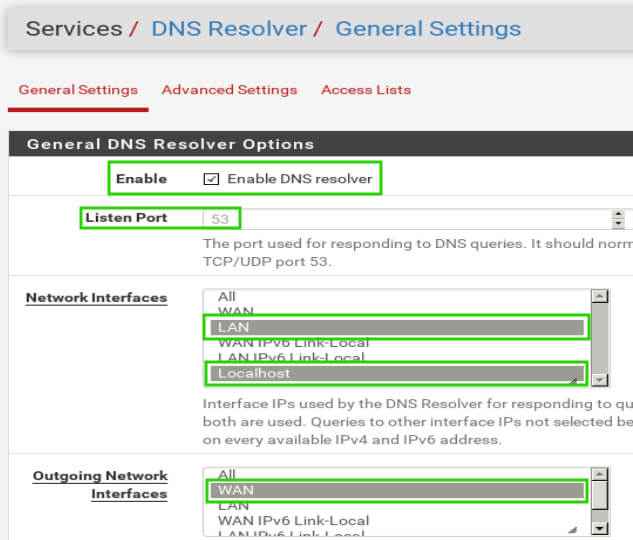

Der erste Schritt besteht darin, die zu aktivieren Ungebundenes DNS Resolver auf der Pfsense -Firewall. Klicken Sie dazu auf die 'Dienstleistungen"Dropdown -Menü und dann auswählen"DNS -Resolver''.

Pfsense DNS Resolver

Pfsense DNS Resolver Wenn sich die Seite neu lädt, können die allgemeinen Einstellungen für DNS -Resolver konfiguriert werden. Diese erste Option, die konfiguriert werden muss, ist das Kontrollkästchen für 'Aktivieren Sie den DNS -Resolver''.

In den nächsten Einstellungen wird der DNS -Höranschluss festgelegt (normalerweise Port 53), die Netzwerkschnittstellen festlegen, die der DNS -Resolver anhören sollte (in dieser Konfiguration sollte es sich in dieser Konfiguration wan sein).

Pfsense ermöglichen DNS -Resolver

Pfsense ermöglichen DNS -Resolver Sobald die Auswahl getroffen wurde, klicken Sie unbedingtSpeichern"Am Ende der Seite und dann auf die" klicken "Änderungen übernehmen'Schaltfläche, die oben auf der Seite angezeigt wird.

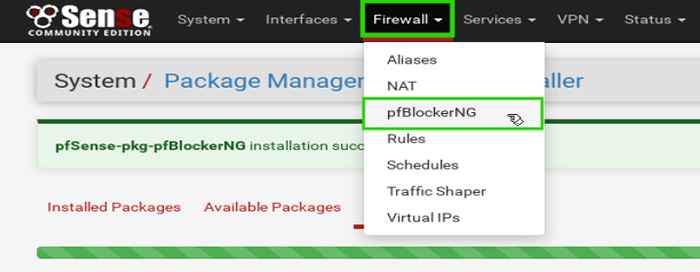

Der nächste Schritt ist der erste Schritt in der Konfiguration von pfblockerng speziell. Navigieren Sie zur Seite der PfBlockerng -Konfiguration unter der 'Firewall"Menü und dann klicken Sie auf"Pfblockerng''.

Pfblockerng -Konfiguration

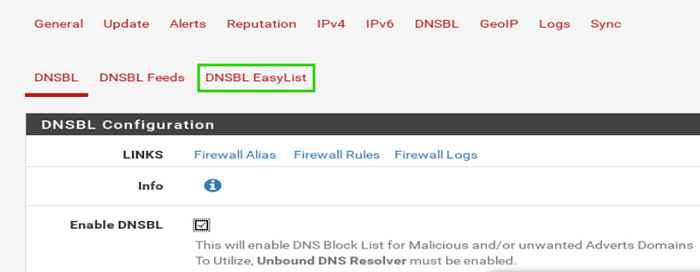

Pfblockerng -Konfiguration Sobald Pfblockerng geladen hat, klicken Sie auf die 'DNSBL'Registerkarte zuerst, um die DNS -Listen einzurichten, bevor er Pfblockerng aktiviert.

Setup DNS -Listen

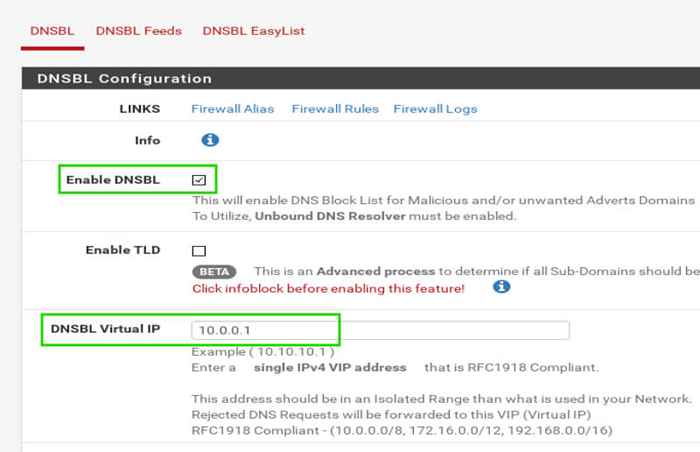

Setup DNS -Listen Wenn das 'DNSBL'Seite lädt, es gibt eine neue Reihe von Menüs unter den Pfblockerng -Menüs (in Grün unten hervorgehoben). Der erste Artikel, der behandelt werden muss, ist das ''Aktivieren Sie DNSBL'Kontrollkästchen (in Grün unten hervorgehoben).

Dieses Kontrollkästchen erfordert das Ungebundenes DNS Resolver in der Pfsense -Box verwendet werden, um DNS -Anfragen von LAN -Kunden zu inspizieren. Keine Sorge ungebunden wurde früher konfiguriert, aber dieses Kontrollkästchen muss überprüft werden! Der andere Artikel, der auf diesem Bildschirm ausgefüllt werden muss, ist das 'DNSBL Virtual IP''.

Diese IP muss sich im privaten Netzwerkbereich befinden und nicht in einem gültigen IP in dem Netzwerk, in dem Pfsense verwendet wird. Zum Beispiel ein LAN -Netzwerk auf 192.168.0.0/24 könnte eine IP von verwenden 10.0.0.1 Da es sich um eine private IP handelt und nicht Teil des LAN -Netzwerks ist.

Diese IP wird verwendet, um Statistiken zu sammeln und Domänen zu überwachen, die von pfblockerng abgelehnt werden.

Aktivieren Sie DNSBL für Pfsense

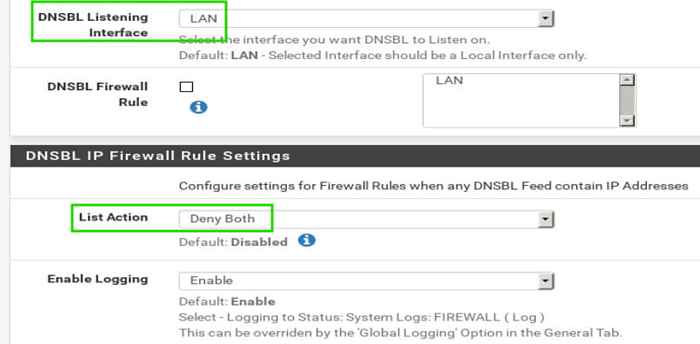

Aktivieren Sie DNSBL für Pfsense Wenn Sie auf der Seite scrollen, sind einige weitere Einstellungen erwähnt. Das erste ist das 'DNSBL -Hörschnittstelle''. Für dieses Setup und die meisten Setups sollte diese Einstellung auf 'gesetzt werdenLan''.

Die andere Einstellung ist ''Aktion auflisten' unter 'DNSBL IP -Firewall -Einstellungen''. Diese Einstellung bestimmt, was passieren sollte, wenn ein DNSBL -Feed IP -Adressen anbietet.

Die Pfblockerng -Regeln können so eingerichtet werden, dass eine beliebige Anzahl von Aktionen ausgeführt wird, aber höchstwahrscheinlichBeide leugnen'Wird die gewünschte Option sein. Dies verhindert eingehende und ausgehende Verbindungen zur IP/Domäne im DNSBL -Feed.

Konfigurieren Sie DNSBL für Pfsense

Konfigurieren Sie DNSBL für Pfsense Sobald die Elemente ausgewählt wurden, scrollen Sie nach unten auf der Seite und klicken Sie auf die 'Speichern' Taste. Sobald die Seite nachgeladen wird, ist es Zeit, die DNS -Blocklisten zu konfigurieren, die verwendet werden sollten.

Pfblockerng bietet dem Administrator zwei Optionen, die je nach Präferenz des Administrators unabhängig oder zusammen konfiguriert werden können. Die beiden Optionen sind manuelle Feeds von anderen Webseiten oder EasyLists.

Um mehr über die verschiedenen EasyLists zu erfahren, besuchen Sie bitte die Homepage des Projekts: https: // easyList.Zu/

Konfigurieren Sie Pfblockerng EasyList

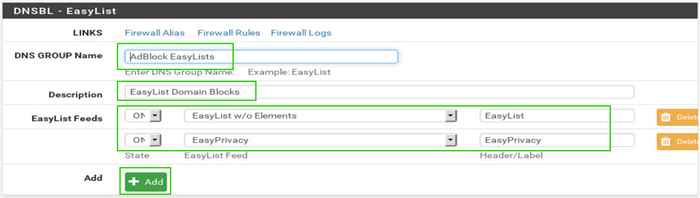

Lassen Sie uns zuerst die EasyLists diskutieren und konfigurieren. Die meisten Heimnutzer finden diese Listen sowohl ausreichend als auch am wenigsten administrativ belastend.

Die beiden EasyLists, die in Pfblockerng erhältlich sind, sind 'EasyList ohne Element verstecken' Und 'EasyPival''. Um eine dieser Listen zu verwenden, klicken Sie zunächst auf die 'DNSBL EasyList' oben auf der Seite.

Konfigurieren Sie DNSBL EasyList

Konfigurieren Sie DNSBL EasyList Sobald die Seite nachgeladen wird, die EasyList Der Konfigurationsabschnitt wird zur Verfügung gestellt. Die folgenden Einstellungen müssen konfiguriert werden:

- DNS -Gruppenname - Wahl des Benutzers, aber keine Sonderzeichen

- Beschreibung - Auswahl des Benutzers, Sonderzeichen erlaubt

- EasyList Feeds Status - Ob die konfigurierte Liste verwendet wird

- EasyList Feed - Welche Liste zu verwenden (EasyList oder EasyPrivacy), kann beide hinzugefügt werden

- Header/Etikett - Benutzerauswahl, aber keine Sonderzeichen

EasyList -Konfiguration für Pfsense

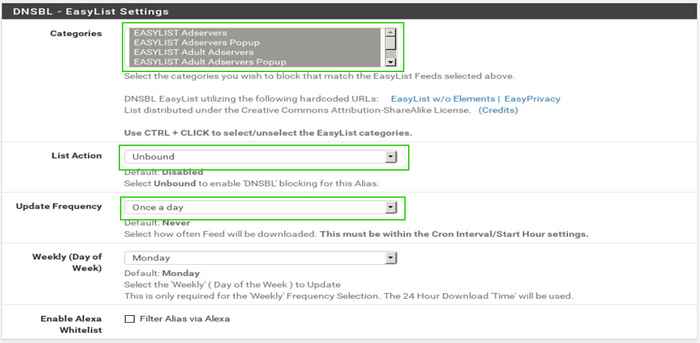

EasyList -Konfiguration für Pfsense Der nächste Abschnitt wird verwendet, um zu bestimmen, welche Teile der Listen blockiert werden. Auch dies sind alle Benutzerpräferenzen, und bei gewünschter Wunsch können mehrere ausgewählt werden. Die wichtigen Einstellungen in der ''DNSBL - EasyList -Einstellungen' sind wie folgt:

- Kategorien - Benutzerpräferenz und mehrere können ausgewählt werden

- Aktion auflisten - Muss auf "ungebunden" eingestellt werden, um DNS -Anfragen zu inspizieren

- Aktualisierungsfrequenz - Wie oft wird Pfsense die Liste der schlechten Websites aktualisieren

DNSBL EasyList -Einstellungen

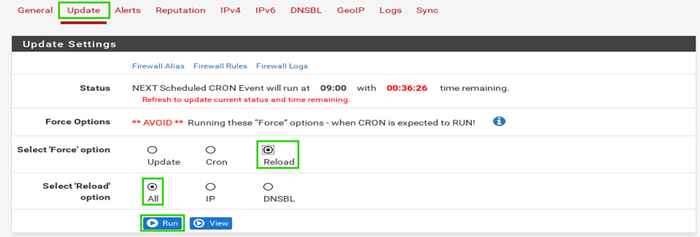

DNSBL EasyList -Einstellungen Wenn die EasyList -Einstellungen in den Einstellungen des Benutzers konfiguriert sind, scrollen Sie unbedingt zum Ende der Seite und klicken Sie auf die 'Speichern' Taste. Sobald die Seite nachgeladen wird, scrollen Sie nach oben auf der Seite und klicken Sie auf die 'Aktualisieren'Tab.

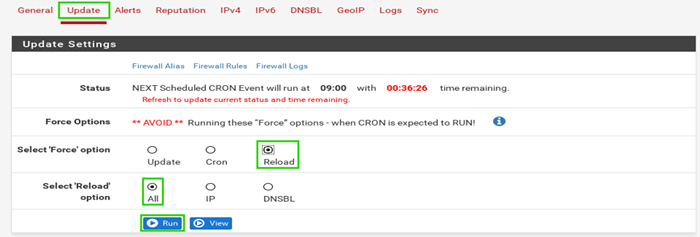

Überprüfen Sie auf der Registerkarte "Aktualisieren" das Optionsfeld für 'Neu laden"Und dann das Optionsfeld für" überprüfen "Alle''. Dadurch wird eine Reihe von Web -Downloads durchgeführt, um die Blocklisten zu erhalten.

Dies muss manuell erfolgen, andernfalls werden Listen erst heruntergeladen, wenn die geplante Cron -Aufgabe. Immer wenn Änderungen vorgenommen werden (Listen hinzugefügt oder entfernt), führen Sie diesen Schritt unbedingt aus.

Aktualisieren Sie EasyList -Einstellungen

Aktualisieren Sie EasyList -Einstellungen Sehen Sie sich das Protokollfenster unten nach Fehlern an. Wenn alles zu planen, sollten Client -Maschinen auf der LAN -Seite der Firewall in der Lage sein, die Pfsense -Firewall für bekannte schlechte Websites abzufragen und schlechte IP -Adressen als Gegenleistung zu erhalten. Auch hier müssen die Client -Maschinen so eingestellt sein, dass die Pfsense -Box als DNS -Resolver verwendet wird!

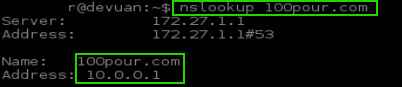

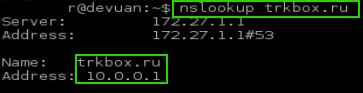

Überprüfen Sie NSLookup auf Fehler

Überprüfen Sie NSLookup auf Fehler Beachten Sie in der obigen NSLookup, dass die URL die zuvor in den Pfblockerng -Konfigurationen konfigurierte falsche IP zurückgibt. Dies ist das gewünschte Ergebnis. Dies würde zu einer Anfrage an die URL führen100pour.com'an die falsche IP -Adresse von 10 gerichtet werden.0.0.1.

Konfigurieren Sie DNSBL -Feeds für Pfsense

Im Gegensatz zu Adblock EasyLists, Es besteht auch die Möglichkeit, andere DNS -schwarze Listen innerhalb von Pfblockerng zu verwenden. Es gibt Hunderte von Listen, die zum Verfolgen von Malware -Befehl und -steuerung, Spyware, Adware, Torknoten und allen möglichen anderen nützlichen Listen verwendet werden.

Diese Listen können häufig in Pfblodlockerng gezogen und auch als weitere schwarze DNS -Listen verwendet werden. Es gibt einige Ressourcen, die nützliche Listen enthalten:

- https: // Forum.Pfsense.org/index.Php?Thema = 114499.0

- https: // Forum.Pfsense.org/index.Php?Thema = 102470.0

- https: // Forum.Pfsense.org/index.Php?Thema = 86212.0

Die obigen Links liefern Threads im Forum von Pfsense, in dem Mitglieder eine große Sammlung der von ihnen verwendeten Liste veröffentlicht haben. Einige der beliebtesten Listen des Autors enthalten Folgendes:

- http: // adaway.org/hosts.txt

- http: // www.Malwaredomainlist.com/hostsList/hosts.txt

- http: // pgl.Yoyo.org/adservers/serverlist.Php?HostFormat = hosts & mimetype = plaintextxt

- https: // zeustracker.Missbrauch.CH/Blockliste.Php?Download = DomainBlockList

- https: // gist.GithubuSercontent.com/bbcan177/4A8BF37C131BE4803CB2/RAW

Auch hier gibt es unzählige andere Listen und der Autor ermutigt nachdrücklich, dass Einzelpersonen mehr/andere Listen suchen. Gehen wir jedoch mit den Konfigurationsaufgaben fort.

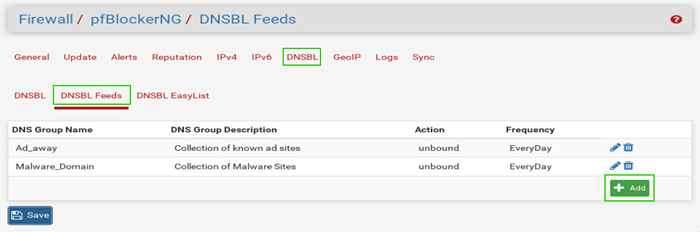

Der erste Schritt bestehtFirewall'' -> ''Pfblockerng'' -> ''DSNBL''.

Klicken Sie erneut auf der DNSBL -Konfigurationsseite auf die 'DNSBL -Futtermittel"Text und dann auf die" klicken "Hinzufügen'Schaltfläche Sobald die Seite aktualisiert wird.

Konfigurieren Sie DNSBL -Feeds für Pfsense

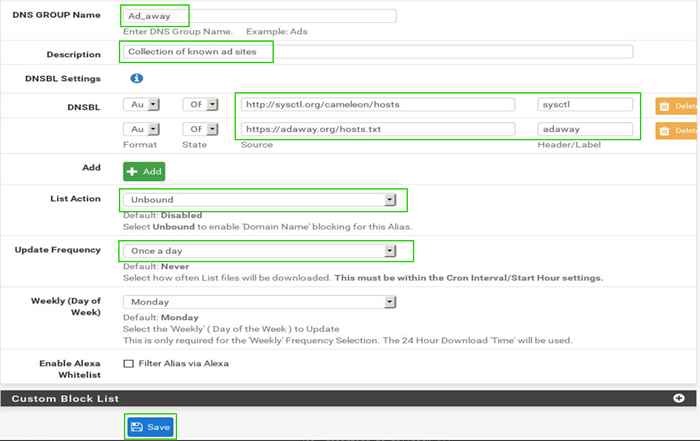

Konfigurieren Sie DNSBL -Feeds für Pfsense Mit der Schaltfläche "Hinzufügen" können der Administrator der PfBllockerng -Software mehr Listen mit schlechten IP -Adressen oder DNS -Namen hinzufügen (die beiden bereits in der Liste bereits in der Liste stehenden Elemente sind die Autoren aus Tests). Die Schaltfläche hinzufügen bringt den Administrator zu einer Seite, auf der DNSBL -Listen zur Firewall hinzugefügt werden können.

DNS Badlist -Konfiguration

DNS Badlist -Konfiguration Die wichtigen Einstellungen in dieser Ausgabe sind die folgenden:

- DNS -Gruppenname - Benutzer ausgewählt

- Beschreibung - Nützlich, um Gruppen organisiert zu halten

- DNSBL -Einstellungen - Dies sind die tatsächlichen Listen

- Zustand - Ob diese Quelle verwendet wird oder nicht und wie sie erhalten wird

- Quelle - Der Link/die Quelle der DNS Black -Liste

- Header/Etikett - Benutzerauswahl; Keine Sonderzeichen

- Aktion auflisten - Auf ungebunden einstellen

- Aktualisierungsfrequenz - Wie oft sollte die Liste aktualisiert werden

Sobald diese Einstellungen festgelegt wurden, klicken Sie auf die speichern Schaltfläche unten am Ende der Seite. Wie bei allen Änderungen an Pfblockerng werden die Änderungen auf das nächste geplante Cron -Intervall wirksam, oder der Administrator kann ein Nachladen manuell erzwingen, indem er zum '' zum '' navigiert 'manuell erzwingen kannAktualisieren"Registerkarte", klicken Sie auf die "Neu laden"Optionsfeld" und klicken Sie dann auf die "Alle' Radio knopf. Sobald diese ausgewählt sind, klicken Sie auf ''Laufen' Taste.

DNSBL -Feeds -Aktualisierungseinstellungen

DNSBL -Feeds -Aktualisierungseinstellungen Sehen Sie sich das Protokollfenster unten nach Fehlern an. Wenn alles zu planen, testen Sie, dass die Listen einfach versuchen, einen NSLOOKUP von einem Kunden auf der LAN -Seite zu einer der in einer der in der DNSBL -Konfiguration verwendeten Domänen durchzuführen.

Sehen Sie sich die DNS -Lookup an

Sehen Sie sich die DNS -Lookup an Wie in der obigen Ausgabe zu sehen ist, gibt das Pfsense -Gerät die virtuelle IP -Adresse zurück, die in Pfblodlockerng als schlechte IP für die Black List -Domänen konfiguriert wurde.

Zu diesem Zeitpunkt könnte der Administrator die Listen weiter stimmen, indem mehr Listen hinzugefügt oder benutzerdefinierte Domänen-/IP -Listen erstellt werden. pfblockerng wird diese eingeschränkten Domänen weiterhin zu einer gefälschten IP -Adresse umleiten.

Vielen Dank für das Lesen dieses Artikels über Pfblockerng. Bitte zeigen Sie Ihre Wertschätzung oder Unterstützung für die Pfsense -Software sowie Pfblockerng, indem Sie sowieso zur fortgesetzten Entwicklung dieser beiden wunderbaren Produkte beigetragen haben. Wie immer kommentieren Sie bitte unten mit allen Vorschlägen oder Fragen!

- « So reparieren Sie die Sambacry-Verwundbarkeit (CVE-2017-7494) in Linux-Systemen

- So deaktivieren Sie das Herunterfahren und Neustartbefehls unter Linux »