Lernen Sie Burp Suite auf Kali Linux Teil 2

- 990

- 218

- Susanne Stoutjesdijk

Einführung

In diesem zweiten Teil der Burp Suite -Serie werden Sie anlehnen. Sie werden untersuchen.

Der dritte Teil des Leitfadens führt Sie durch ein realistisch.

In Burp Suite sind weitere Tools integriert, mit denen Sie die von Ihnen gesammelten Daten verwenden können. Diese werden jedoch im vierten und letzten Teil der Serie behandelt.

Verkehr abfangen

Der Proxy von Burp Suite ist das, was als Abfangen bezeichnet wird. Das bedeutet, dass der gesamte Verkehr, der durch den Stellvertreter kommt. Auf diese Weise können Sie jede Anfrage manuell überprüfen und wählen, wie auf sie reagiert werden.

Dies kann pro Fall gut sein, aber es kann auch sein sehr Offensichtlich für einen Benutzer, dass etwas nicht stimmt, wenn Sie dies als Teil eines tatsächlichen professionellen Pentest verwenden.

Wenn Sie also nur eine große Menge Verkehr gleichzeitig erfassen und entweder überwachen oder später durchkämmen, können Sie die Abfangenfunktion des Proxy ausschalten und den Verkehr frei fließen lassen.

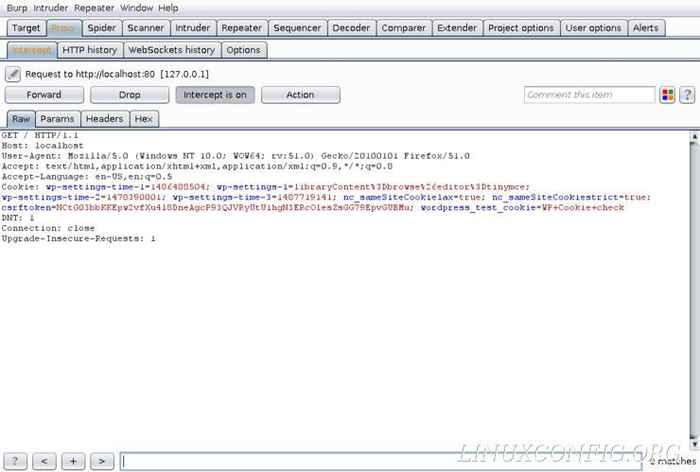

Um das Abfangen umzuschalten, gehen. Standardmäßig sollte die dritte Schaltfläche lautet: „Der Abfang ist eingeschaltet.Klicken Sie darauf, um das Abfangen ein- und auszuschalten. Im Moment lassen Sie es an.

Navigieren Sie in Firefox zu Ihrer WordPress -Site unter Lokalhost. Sie sollten das drehende "Laden" -Symbol auf Ihrer Registerkarte und Firefox nirgendwo hin sehen. Dies liegt daran, dass die Anfrage an Ihren Webserver vom Stellvertreter von Burp erfasst wurde.

Überprüfen Sie Ihr Burp Suite -Fenster. Es gibt nun Anforderungsdaten auf Ihrer Registerkarte "Abfang". Dies sind die Informationen, die vom Browser an Ihren WordPress -Server gesendet wurden, um die von Ihnen navigierte Seite zu fordern. Sie werden keine HTML oder irgendetwas sehen, das vom Server zurückgegeben wird. Sie können Antwortdaten erhalten, indem Sie unter "Proxy" auf die Registerkarte "Optionen" unterstreichen und "Abfangenantworten basierend auf den folgenden Regeln" überprüfen und "oder Anfrage wurde abgefangen.”

In jedem Fall können Sie sich die neuen Registerkarten auf dem Bildschirm „Abfang“ ansehen. RAW, Parames und Header werden für Sie am nützlichsten sein. Sie alle zeigen im Wesentlichen dieselben Daten an, tun dies jedoch in verschiedenen Formaten. RAW zeigt die rohe Anfrage an, wie sie gesendet wurde. Die Parameter zeigen alle Parameter, die mit der Anforderung gesendet werden. Hier sind häufig nützliche Informationen wie Anmeldetails leicht zu finden. Header zeigen nur die Anfrage -Headers. Dies ist nützlich, wenn die Anfrage HTML hat.

Um die Anfrage an den Server weiterzuleiten, drücken Sie die Taste „Vorwärts“. Wenn Sie Burp einrichten, um die Antwort abzufangen. Andernfalls verschwinden die Daten, wenn sie an den Server gesendet werden.

Die Antwortdaten sind ähnlich, haben jedoch einige neue Abschnitte wie „HTML.Dies enthält das RAW -HTML, wie sie vom Server gesendet wurde. Es sollte auch eine Registerkarte namens „Render“ geben.Burp kann versuchen, die HTML -Antwort zu rendern, aber es wird kein CSS, JavaScript oder statische Vermögenswerte enthalten. Diese Funktion soll Ihnen nur eine kurze Vorstellung von der Struktur der zurückgegebenen Seite geben. Wenn Sie erneut auf "Vorwärts" klicken, sendet die Antwort an Firefox.

Proxyverkehr

Abfangen schalten. Überwachen Sie für diesen nächsten Teil nur den Verkehr, wenn er durch den Proxy kommt. Stöbern Sie in Ihrer Dummy WordPress -Seite. Wenn Sie müssen, finden Sie einen unsinnigen Inhalt, mit dem Sie die Website füllen müssen.

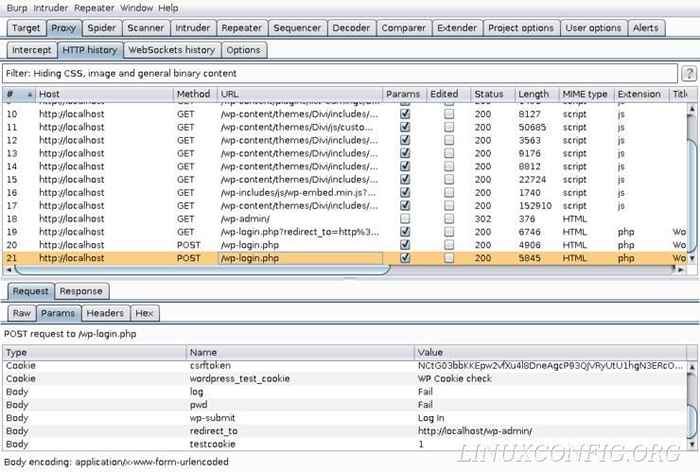

Der gesamte Verkehr, der durch Burp Suite steigt.Standardmäßig sind die Anforderungen in aufsteigender Reihenfolge aufgeführt. Sie können dies ändern, um den neuesten Datenverkehr oben zu sehen, indem Sie auf das klicken # oben in der Spalte für Anforderungs -ID ganz links in der Tabelle.

Stellen Sie sicher. Sie werden sehen, wie die Liste Ihres HTTP -Verlaufs schnell ausfüllt. Was eine Überraschung sein kann, ist die Menge an Anfragen, die gesammelt werden. Ihr Browser stellt im Allgemeinen mehr als eine Anfrage pro Klick her. Diese Anfragen können für Vermögenswerte auf der Seite oder sie als Teil der Weiterleitungen erfolgen. Abhängig von Themen oder Schriftarten, die Sie installiert haben, können Sie sogar Anfragen sehen, die an andere Domains gehen. In einem realen Szenario wird dies extrem häufig sein, da die meisten Websites unabhängig gehostete Vermögenswerte und Inhaltsdeliefer -Netzwerke nutzen.

Eine Anfrage betrachten

Wählen Sie eine Anfrage, um sich einen Blick darauf zu werfen. Es ist am besten, wenn Sie einen mit einem MIME -Typ von HTML finden können. Dies bedeutet, dass es sich um eine Anfrage für eine der Website -Seiten handelte und einige HTML enthält, die Sie ansehen können.

Wenn Sie zum ersten Mal eine auswählen, werden Sie die Anfrage in der Rohform angezeigt. Die RAW -Anfrage enthält alle von Firefox an den Server gesendeten Informationen. Dies ist genau wie die Anfrage, die Sie abgefangen haben. Diesmal schauen Sie es sich nach der Tatsache anstelle des Transits an.

Sie können definitiv die RAW -Anfrage verwenden, um wichtige Informationen zu ziehen, wenn Sie sich mit ihr bequemen, aber die Registerkarte Parames und Header werden sich in den meisten Fällen viel einfacher zu lesen als viel einfacher erweisen. Schauen Sie sich die Paramente an. Dies enthält alle variablen Informationen, die der Browser an den Browser übergeben muss. Bei vielen grundlegenden HTML -Seiten wird es wahrscheinlich nur Cookies enthalten. Wenn Sie sich entscheiden, ein Formular einzureichen, werden die im Formular enthaltenen Informationen hier angezeigt.

Die Header enthalten Informationen über die Anfrage selbst, ihr Ziel und Ihren Browser. Die Header geben an, ob es sich bei der Anfrage um eine Anforderung zur Get- oder Post -Anfrage handelte. Sie werden Ihnen auch mitteilen, welcher Server oder welche Website kontaktiert wird. Die Anfrage enthält Browserinformationen, die der Server verwenden kann und mit welcher Sprache er antworten sollte. Es gibt einige Überschneidungen und Sie werden auch hier einige Cookie -Informationen sehen. Es kann auch hilfreich sein, zu sehen, welche Informationen oder Dateitypen der Browser vom Server zurücknehmen wird. Diese sind unter „Akzeptieren.”

Betrachten Sie die Antwort

Klicken Sie auf die Registerkarte "Antwort". Dies alles ist der Anfrage sehr ähnlich, welche Art von Informationen verfügbar sind. Genau wie bei der Anfrage wird die Rohantwort mit Informationen in einem ziemlich unorganisierten Format geladen. Sie können es verwenden, aber es ist besser, es mit den anderen Registerkarten zu zerlegen.

Anstatt Browserinformationen in den Headern zu finden, finden Sie stattdessen Serverinformationen. Die Header werden Ihnen im Allgemeinen Ihnen verabschieden, welche Art von HTTP -Antwort vom Server empfangen wurde. Sie finden auch Informationen darüber, welche Art von Webserver ausgeführt wird und welche Backend -Sprache die Seite mit Strom versorgt. In diesem Fall ist es PHP.

Die Registerkarte HTML enthält die RAW -HTML, die der Server den Browser gesendet hat, um die Seite zu rendern. Sie können hier etwas Interessantes finden oder nicht, je nachdem, was Sie suchen. Dies ist nicht allzu anders als die Anzeige der Quelle einer Seite aus Ihrem Browser.

Gedanken schließen

In Ordnung. Sie haben Burp Suite installiert und konfiguriert. Sie haben Anfragen von Firefox durch sie und haben sie abgefangen. Sie haben auch Burp Suite erlaubt, mehrere Anfragen zu sammeln und sie für nützliche Informationen zu bewerten.

In der nächsten Anleitung werden Sie diese verwenden, um Informationen für einen Brute -Force -Angriff auf WordPress's Anmeldeseite zu sammeln.

Verwandte Linux -Tutorials:

- Wie man Kali Linux und Windows 10 Dual -Boot -Start hat

- Liste der besten Kali -Linux -Tools für Penetrationstests und…

- Dinge zu installieren auf Ubuntu 20.04

- Dinge zu tun nach der Installation Ubuntu 20.04 fokale Fossa Linux

- So installieren Sie Kali Linux in VMware

- Eine Einführung in Linux -Automatisierung, Tools und Techniken

- Kali HTTP Server Setup

- Wie man einen Screenshot auf Kali Linux macht

- So suchen Sie nach zusätzlichen Hacking -Tools auf Kali

- Wie man mit der Woocommerce -REST -API mit Python arbeitet