Lernen Sie Burp Suite auf Kali Linux Teil 3

- 2966

- 801

- Janin Pletsch

Einführung

In diesem dritten Teil der Burp Suite -Serie lernen Sie, wie Sie mit Burp Suite tatsächlich einen proxierten Verkehr sammeln und IT -Start und tatsächliche Brute -Force -Angriff verwenden. Es läuft etwas parallel zu unserem Leitfaden zum Testen von WordPress -Anmeldungen mit Hydra. In diesem Fall verwenden Sie jedoch Burp Suite, um Informationen zu WordPress zu sammeln.

Der Zweck dieses Leitfaden. Unterlassen Sie Verwenden Sie dies für Maschinen oder Netzwerke, die Sie nicht besitzen.

Für diesen Leitfaden benötigen Sie auch Hydra installiert. Es wird nicht in die Tiefe gehen, wie man Hydra benutzt. Kali Linux hat Hydra standardmäßig bereits installiert. Wenn Sie also Kali verwenden, mach dir keine Sorgen. Andernfalls sollte Hydra in den Repositorys Ihrer Distribose sein.

Ein fehlgeschlagenes Login

Stellen Sie vor dem Start sicher, dass Burp immer noch den Verkehr auf Ihre örtliche WordPress -Site stellt. Sie müssen etwas mehr Verkehr erfassen. Dieses Mal konzentrieren Sie sich auf den Anmeldungsprozess. Burp sammelt alle Informationen, die Sie benötigen, um einen Brute -Force -Angriff auf die WordPress -Installation zu starten, um die Stärke der Benutzeranmeldeinformationen zu testen.

Navigieren zu http: // localhost/wp-login.Php. Schauen Sie sich diese Anfrage und die generierte Antwort an. Es sollte dort noch nichts zu spannend geben. Sie können die HTML der Anmeldeseite in der Anfrage deutlich sehen. Finde die form Stichworte. Notieren Sie sich der Name Optionen für die Eingabefelder in diesem Formular. Beachten Sie auch den Keks, der zusammen mit diesem Formular eingereicht werden muss.

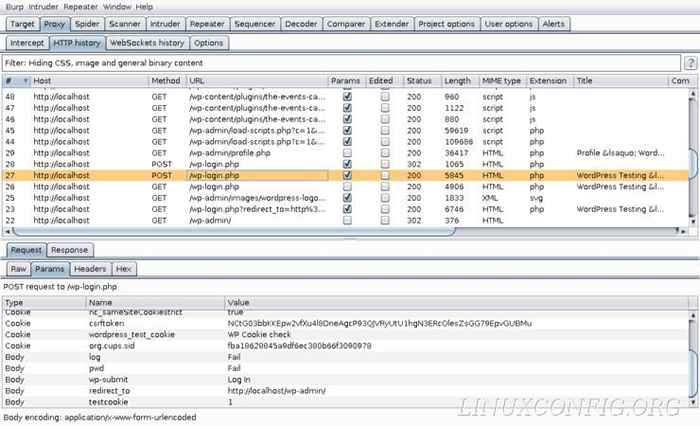

Es ist Zeit, einige wirklich nützliche Informationen zu sammeln. Geben Sie eine Anmeldung und ein Passwort ein, von dem Sie wissen. Schauen Sie sich die Parameter an, die mit der Anfrage eingereicht wurden. Sie können deutlich die Anmeldeinformationen sehen, die Sie zusammen mit den Namen der Eingabefelder, die Sie in der Seitenquelle gesehen haben. Sie können auch den Namen des Senden -Tastens und den Cookie sehen, der zusammen mit dem Formular gesendet wird.

Ein erfolgreiches Login

Mit den Informationen über eine fehlgeschlagene Anmeldung, die in Burp Suite angemeldet ist, können Sie jetzt sehen, wie ein erfolgreiches Login aussieht. Sie können wahrscheinlich erraten, wie die Anfrage aussehen wird, aber die Antwort wird etwas überraschend sein. Gehen Sie voran und senden Sie eine korrekte Anmeldeinformation an das Formular.

Die erfolgreiche Einreichung generiert mehrere neue Anfragen, sodass Sie zurückblicken müssen, um die fehlgeschlagene Anfrage zu finden. Die Anfrage, die Sie benötigen. Sobald Sie es haben. Schauen Sie sich die Parameter an. Sie sollten sehr ähnlich aussehen, aber die richtigen Anmeldeinformationen eingeben lassen.

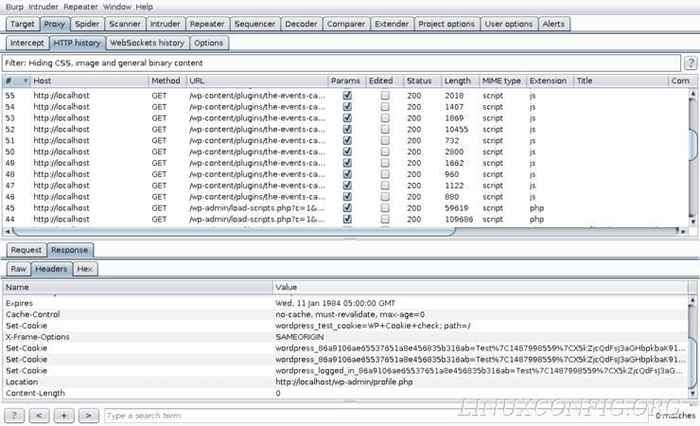

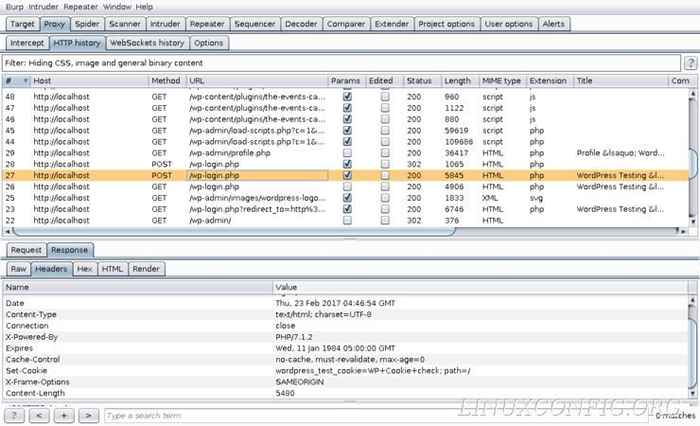

Schauen Sie sich nun die Antwort vom Server an. Es gibt dort kein HTML. Der Server leitet als Reaktion auf eine erfolgreiche Formulareinreichung um. Die Header werden dann als beste Informationsquelle dienen, um auf erfolgreiche Anmeldungen zu testen. Beachten Sie, welche Informationen vorhanden sind. Geh zurück und schau dir den erfolglosen Login an. Bemerken Sie etwas, was für den erfolgreichen und nicht für den erfolglosen Login da war?? Der Standort Header ist ein ziemlich guter Indikator. WordPress lenkt nicht für fehlgeschlagene Anfrage um. Die Umleitung kann dann als Testzustand dienen.

Verwenden der Informationen

Sie sind bereit, Hydra zu verwenden, um die Stärke Ihrer WordPress -Passwörter zu testen. Stellen Sie vor dem Start von Hydra sicher, dass Sie über ein oder zwei WordLists für Hydra verfügen, um Benutzernamen und Passwörter zu testen.

Im Folgenden finden Sie den Befehl, mit dem Sie Ihre Passwörter testen können. Schauen Sie es sich zuerst an, und der Zusammenbruch ist danach danach.

$ hydra -l listen/usrname.TXT -P -Listen/Pass.txt localhost -v http-formpost '/wp-login.php: log =^user^& pwd =^pass^& wp-submit = log in & testcookie = 1: s = location '

Der -L Und -P Beide geben beide den Benutzernamen und die Passwort -Wordlisten an, mit denen Hydra getestet werden kann. -V Sagt es nur, die Ergebnisse jedes Tests in die Konsole auszugeben. Offensichtlich, Lokalhost ist das Ziel. Hydra sollte dann die laden HTTP-Form-Post Modul zum Testen eines Formulars mit einer Postanforderung. Denken Sie daran, das war auch in der Anfrage der Formulare.

Der letzte Teil ist eine lange Saite, die Hydra sagt, was in die Form eingehen soll. Jeder Abschnitt der Zeichenfolge ist mit a getrennt :. /WP-Login.Php ist die Seite, die Hydra testet. log =^user^& pwd =^pass^& wp-submit = log in & testcookie = 1 ist die Sammlung von Feldern, mit denen Hydra von getrennt voneinander interagieren sollte &. Beachten Sie, dass dieser Zeichenfolge die Feldnamen aus den Params verwendet. ^Benutzer^ Und ^Pass^ sind Variablen, die Hydra von den Wordlists aus Füllen. Das letzte Stück ist der Testzustand. Es fordert Hydra auf, nach dem Wort „Ort“ zu suchen, in den Antworten, die es erhält, um festzustellen.

Hoffentlich werden Sie, wenn Hydra seinen Test abschließt, keine erfolgreichen Anmeldungen an. Andernfalls müssen Sie Ihr Passwort überdenken.

Gedanken schließen

Sie haben jetzt erfolgreich Burp Suite als Informationssammlungsinstrument verwendet, um einen echten Test Ihrer lokal gehosteten WordPress -Installation durchzuführen. Sie können deutlich sehen, wie einfach es ist, wertvolle Informationen aus den Anfragen und Antworten zu extrahieren, die über den Burp Suite -Proxy gesammelt wurden.

Der nächste und letzte Leitfaden der Serie wird viele der anderen in der Burp Suite verfügbaren Tools abdecken. Sie alle drehen sich um den Stellvertreter, sodass Sie bereits eine solide Grundlage haben. Diese Tools können nur einige Aufgaben erleichtern.

Verwandte Linux -Tutorials:

- Liste der besten Kali -Linux -Tools für Penetrationstests und…

- Wie man Kali Linux und Windows 10 Dual -Boot -Start hat

- So installieren Sie Kali Linux in VMware

- Ubuntu 20.04 WordPress mit Apache -Installation

- Ubuntu 20.04: WordPress mit Nginx -Installation

- OpenLiteSpeed WordPress Installation

- Tintenfisch -Proxy -Konfigurations -Tutorial unter Linux

- Kali HTTP Server Setup

- Verwenden Sie WPSCAN, um WordPress nach Sicherheitslücken auf Kali zu scannen

- So knacken Sie das Zip -Passwort auf Kali Linux