LFCA lernen Klassen von Netzwerk -IP -Adressbereich - Teil 11

- 4933

- 468

- Hr. Moritz Bozsik

In Teil 10 Von der LFCA -Serie haben wir die Klassen von IP -Adressen gebürstet und Beispiele für die häufig verwendeten IP -Klassen angegeben. Dies war jedoch nur ein Überblick, und in diesem Teil werden wir tiefer eintauchen und mehr Verständnis für die IP -Adressierungsbereich und die Anzahl der Hosts und Netzwerke, die jede IP -Klasse bietet.

Klassen von IP -Adressen

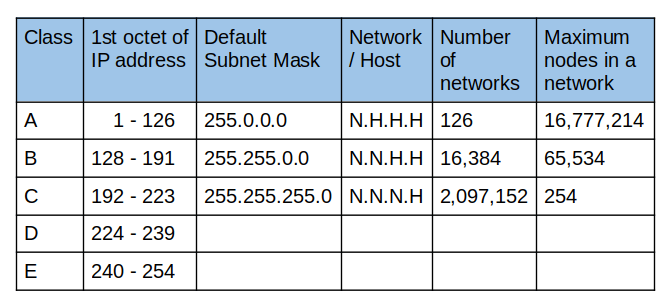

Es gibt 3 Hauptklassen von IP -Adressen, die in der folgenden Tabelle organisiert werden können:

Klassen von IP -Adressen

Klassen von IP -Adressen Lassen Sie uns diese Reihe durch die Reihe durchlaufen.

Klasse A -Netzwerk

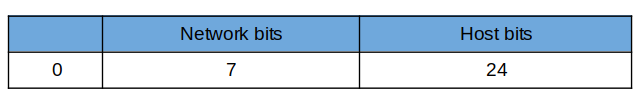

Klasse a hat eine Adressbereich von von 0.0.0.0 Zu 127.255.255.255. Die Standard -Subnetzmaske ist 255.0.0.0. Das impliziert, dass der erste 8 Bits werden für die Netzwerkadresse während der verbleibenden Verwendung verwendet 24 Bits sind für Hostadressen reserviert.

Das Bit des linken größten ist jedoch immer 0. Der Rest 7 Bits sind für den Netzwerkabschnitt ausgewiesen. Der Rest 24 Bits sind für Hostadressen reserviert.

Klasse A -Netzwerk

Klasse A -Netzwerk Um die Anzahl der Netzwerke zu berechnen, werden wir daher die Formel verwenden:

2⁷ - 2 = 126 Netzwerke. Wir subtrahieren 2 Weil 0 Und 127 sind reservierte Netzwerk -IDs.

Um die Hosts zu berechnen, wenden wir die gezeigte Formel an. Wir subtrahieren 2, weil die Netzwerkadresse 0.0.0.0 und Sendungsadresse 127.255.255.255 sind keine gültigen Host -IP -Adressen.

2²⁴ - 2 = 16.777.214

Klasse B -Netzwerk

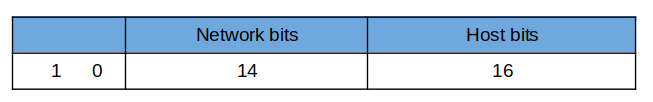

Klasse b hat einen Adressbereich von 128.0.0.0 Zu 191.255.255.255. Die Standard -Subnetzmaske ist 255.255.0.0. Idealerweise hätten wir 16 Netzwerkbits aus den ersten 2 Oktetten.

Die linken Bits sind jedoch 1 und 0, und das lässt uns nur 14 Netzwerkbits zurück.

Klasse B -Netzwerk

Klasse B -Netzwerk Für die Anzahl der Netzwerke haben wir also:

2¹⁴ = 16384

Für Host -Adressen haben wir:

2¹⁶ - 2 = 65.534

Klasse -C -Netzwerk

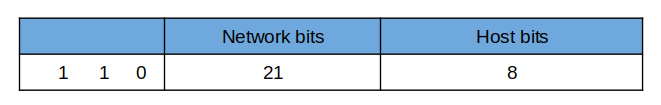

Klasse C hat einen IP -Bereich von 192.0.0.0 Zu 223.255.255.255 mit einer Standard -Subnetzmaske von 255.255.255.0. Dies impliziert, dass wir haben 24 Netzwerkbits und 8 Host -Bits.

Ausgehend von links haben wir jedoch 3 Bits, die sind 1 1 0. Wenn wir die subtrahieren 3 Teile aus dem 24 Netzwerkbits haben wir am Ende mit 21 Bits.

Klasse -C -Netzwerk

Klasse -C -Netzwerk Für Netzwerke haben wir also:

2²¹ = 2,097, 152

Für Host -Adressen haben wir

2⁸ - 2 = 254

Private und öffentliche IP -Adressen

Alle IPv4 Adressen können auch als beide kategorisiert werden Öffentlich oder Privatgelände IP -Adressen. Unterscheiden wir die beiden.

Private IP -Adressen

Private IP Adressen sind Adressen, die Hosts mit einem örtlichen Netzwerk (LAN) zugewiesen werden. Hosts innerhalb der LAN verwenden private IP -Adressen, um miteinander zu kommunizieren. Jeder Host erhält eine eindeutige IP -Adresse vom Router

Im Folgenden finden Sie eine Reihe privater IP -Adressen:

10.0.0.0 - 10.255.255.255 172.16.0.0 - 172.31.255.255 192.168.0.0 - 192.168.255.255

Alles außerhalb dieses Bereichs ist eine öffentliche IP -Adresse, die wir uns in Kürze ansehen werden.

Öffentliche IP -Adressen

Öffentliche IP Adressen werden über das Internet zugewiesen. Normalerweise deine ISP (Internetanbieter) weist Ihnen eine öffentliche IP -Adresse zu. Die öffentliche IP wird dann mit Hilfe von NAT auf private IP -Adressen in Ihrem LAN abgebildet, kurz für die Übersetzung von Netzwerkadressen. NAT hilft mehreren Hosts in einem lokalen Netzwerk, eine einzige öffentliche IP -Adresse zu verwenden, um auf das Internet zuzugreifen

Da die öffentliche IP Ihnen von Ihrem ISP zugewiesen wird, zieht sie ein monatliches Abonnement an, im Gegensatz zu privaten IP -Adressen, die von Ihrem Router frei zugewiesen werden. Der Umfang einer öffentlichen IP ist global. Öffentliche IP -Adressen bieten Zugriff auf Online -Ressourcen wie Websites, FTP -Server, Webserver und vieles mehr.

Um die öffentliche IP zu kennen, die Sie verwenden, öffnen Sie einfach Ihren Browser und die Google -SucheWas ist meine IP -Adresse''. Klicken Sie auf die Liste der Links, die vorgeschlagen wurden, um Ihre öffentliche IP -Adresse anzuzeigen.

Beispiele für öffentliche IP -Adresse sind:

13.25.8.5.63 3.8.45.96 102.65.48.133 193.150.65.156

Das TCP/IP -Modell: Schichten & Protokoll

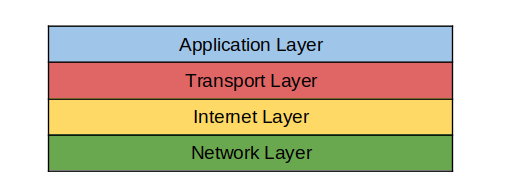

Der TCP/IP Das Modell ist ein 4-Schicht-Konzeptmodell, das eine Reihe von Regeln und Kommunikationsprotokollen bereitstellt, die in Computernetzwerken und über das Internet verwendet werden. Es bietet einen Einblick in die Übertragung von Daten in einem Computer

Die vier Schichten sind wie gezeigt:

- Anwendungsschicht

- Transportschicht

- Internetschicht

- Netzwerkschicht

Um ein besseres Bild zu bekommen, ist unten die TCP/IP Schichtmodell.

TCP/IP -Schichtmodell

TCP/IP -Schichtmodell Lassen Sie uns ein besseres Verständnis dafür bekommen, was in jeder Schicht passiert.

1. Netzwerkschicht

Dies ist die einfachste oder rudimentärste Schicht im TCP/IP -Modell. Es bestimmt, wie Daten physisch im Netzwerk gesendet werden. Es definiert, wie die Datenübertragung zwischen zwei Netzwerkgeräten erfolgt. Diese Schicht hängt von der verwendeten Hardware ab.

Hier finden Sie Datenübertragungskabel wie Ethernet / Twisted -Paar -Kabel und Faser.

2. Internetschicht

Die zweite Ebene ist die Internetschicht. Es ist verantwortlich für die logische Übertragung von Datenpaketen über das Netzwerk. Darüber hinaus bestimmt es, wie Daten über das Internet gesendet und empfangen werden. In der Internetschicht finden Sie 3 Hauptprotokolle:

- IP - Wie Sie vielleicht vermutet haben, steht dies für das Internet -Protokoll. Es liefert Datenpakete aus der Quelle an den Zielhost, indem die IP -Adressen genutzt werden. Wie bereits erwähnt, hat IP zwei Versionen - IPv4 und IPv6.

- ICMP - Dies ist ein Akronym für Internet Control Message Protocol. Es wird verwendet, um Netzwerkprobleme zu untersuchen und zu diagnostizieren. Ein gutes Beispiel ist, wenn Sie einen Remote -Host pingen, um zu überprüfen, ob er erreichbar ist. Wenn Sie den Ping -Befehl ausführen, senden Sie eine ICMP -Echo -Anfrage an den Host, um zu überprüfen.

- ARP - Dies ist kurz für das Adressauflösungsprotokoll. Es untersucht eine Hardwareadresse eines Hosts aus einer bestimmten IP -Adresse.

3. Transportschicht

Diese Schicht ist für die End-to-End-Kommunikation und die Bereitstellung fehlerfreier Datenpakete von einem Host zu einem anderen verantwortlich. Die Transportschicht umfasst zwei wichtige Protokolle.

- TCP - TCP kurz für das Transmission -Steuerungsprotokoll bietet eine zuverlässige und nahtlose Kommunikation zwischen den Hosts. Es segmentiert und führt die Sequenzierung von Datenpaketen durch. Es führt auch die Fehlererkennung durch und formuliert anschließend beschädigte Frames.

- UDP - Dies ist das User Datagram Protocol. Es ist ein verbindungsloses Protokoll und bietet nicht so viel Zuverlässigkeit und makellose Verbindung wie das TCP -Protokoll. Es wird hauptsächlich von Anwendungen verwendet, die keine zuverlässige Übertragung benötigen.

4. Anwendungsschicht

Schließlich haben wir die Anwendungsschicht. Dies ist die oberste Ebene, die Protokolle bereitstellt, mit denen Softwareanwendungen interagieren. In dieser Schicht gibt es eine Vielzahl von Protokollen. Wir haben jedoch die am häufigsten verwendeten Protokolle und entsprechenden Portnummern aufgeführt.

| Protokolle | Häfen | Beschreibung |

| Ftp | 20/21 | Dateiübertragungsprotokoll. Ermöglicht die Übertragung von Dateien zwischen Computern |

| Ssh | 22 | Sichere Schale. Bietet eine sichere oder unverschlüsselte Verbindung zwischen Host -Systemen |

| Telnet | 23 | Bietet eine unsichere Verbindung zu Remote -Hosts |

| SMTP | 25 | Simple Mail Transfer Protocol. Erleichtert die Lieferung von Post |

| DNS | 53 | Domainnamensystem. Löst Domain -Namen in IP -Adressen auf |

| Http | 80 | Hypertext Transfer Protocol. Ermöglicht den Zugriff auf Webserver |

| Pop3 | 110 | Postprotokoll. Ermöglicht den Download von Mail von Mail -Servern |

| IMAP | 143 | Internet -Nachrichtenzugriffsprotokoll. Es ermöglicht den Zugriff auf Mails, die auf einem Mailserver gespeichert sind. |

| SNMP | 161 | Einfaches Netzwerkmanagementprotokoll. Ermöglicht die Überwachung von Netzwerkgeräten. |

| Https | 443 | Dies ist die sichere oder verschlüsselte Version von HTTP. Bietet sicheren Zugriff auf Webserver. |

Das TCP/IP -Modell wird hauptsächlich für die Fehlerbehebung der Netzwerke verwendet und manchmal mit dem OSI -Modell verglichen.

Dadurch werden die Networking Essentials -Serie abgeschlossen. Wir hoffen, dass Sie ein grundlegendes Verständnis erhalten haben.

Werden Sie ein Linux Foundation Certified IT Associate (LFCA)- « LFCA So verwalten Sie Softwarepakete unter Linux - Teil 7

- So installieren Sie Java mit APT auf Ubuntu 20.04 »