RHCSA -Serie Überprüfung Essential Commands & System -Dokumentation - Teil 1

- 1231

- 352

- Hr. Moritz Bozsik

Rhcsa (Red Hat Certified System Administrator) ist eine Zertifizierungsprüfung von Red Hat Company, die der Enterprise Community ein Open -Source -Betriebssystem und eine Software zur Verfügung stellt. Sie bietet auch Unterstützung für Unterstützung, Schulungen und Beratung für die Organisationen.

RHCSA -Prüfungsvorbereitungshandbuch

RHCSA -Prüfungsvorbereitungshandbuch Rhcsa Die Prüfung ist die Zertifizierung von Red Hat Inc, nach der Prüfung (Codename EX200). Die RHCSA -Prüfung ist ein Upgrade auf die Rhct (Red Hat -zertifizierter Techniker) Prüfung, und dieses Upgrade ist obligatorisch, da die Red Hat Enterprise Linux aktualisiert wurde. Die Hauptvariation zwischen RHCT und RHCSA besteht darin.

Dieser Red Hat Certified System Administrator (RHCSA) ist für die Ausführung der folgenden Kernverwaltungsaufgaben, die in Red Hat Enterprise Linux -Umgebungen benötigt werden, von wesentlicher Bedeutung:

- Verstehen und verwenden Sie die erforderlichen Tools für die Handhabung von Dateien, Verzeichnissen, Befehlsumweltzeilen und systemweite / packungsbezogene Dokumentation.

- Betätigen Sie laufende Systeme, selbst in verschiedenen Laufstufen, identifizieren und steuern Sie Prozesse, starten und stoppen Sie virtuelle Maschinen.

- Richten Sie den lokalen Speicher mit Partitionen und logischen Bänden ein.

- Erstellen und konfigurieren Sie lokale und Netzwerkdateisysteme und ihre Attribute (Berechtigungen, Verschlüsselung und ACLs).

- Systeme einrichten, konfigurieren und steuern, einschließlich Installation, Aktualisierung und Entfernen von Software.

- Verwalten Sie Systembenutzer und Gruppen sowie die Verwendung eines zentralisierten LDAP -Verzeichnisses zur Authentifizierung.

- Stellen Sie sicher.

Um Gebühren anzuzeigen und sich für eine Prüfung in Ihrem Land zu registrieren, überprüfen Sie die RHCSA -Zertifizierungsseite.

In dieser RHCSA-Serie mit 15 Artikeln mit dem Titel "Vorbereitungsvorbereitungen für die Prüfung" RHCSA (Red Hat Certified System Administrator)) werden wir die folgenden Themen zu den neuesten Veröffentlichungen von behandeln Red Hat Enterprise Linux 7.

Teil 1: Überprüfung der wichtigsten Befehle und der Systemdokumentation Teil 2: So führen Sie Datei- und Verzeichnismanagement in RHEL 7 durch Teil 3: So verwalten Benutzer und Gruppen in RHEL 7 Teil 4: Bearbeiten von Textdateien mit Nano und Vim / Analyse von Text mit Grep und Regexps Teil 5: Prozessverwaltung in RHEL 7: Boot, Herunterfahren und alles dazwischen Teil 6: Verwenden Sie "Parted" und "SSM", um den Systemspeicher zu konfigurieren und zu verschlüsseln Teil 7: Verwenden von ACLs (Zugriffskontrolllisten) und Montage von Samba / NFS -Aktien Teil 8: Sicherung von SSH, Festlegen des Hostnamens und Aktivieren von Netzwerkdiensten Teil 9: Installieren, Konfigurieren und Sichern eines Web- und FTP -Servers Teil 10: YUM -Paketverwaltung, Automatisieren von Aufgaben mit Cron- und Überwachungssystemprotokollen Teil 11: Firewall Essentials and Control Network -Verkehr mit Firewalld und iptables Teil 12: Automatisieren Sie RHEL 7 -Installationen mit 'Kickstart' Teil 13: Obligatorische Zugangskontrollwesen mit Selinux Teil 14: Einrichten der LDAP-basierten Authentifizierung in RHEL 7 Teil 15: Essentials der Virtualisierung und der Gästeverwaltung mit KVMIn diesem Teil 1 Von der RHCSA -Serie erläutert wir, wie Sie Befehle mit der richtigen Syntax in einer Shell -Eingabeaufforderung oder einem Terminal eingeben und ausführen.

RHCSA: Überprüfen Sie essentielle Linux -Befehle - Teil 1

RHCSA: Überprüfen Sie essentielle Linux -Befehle - Teil 1 Voraussetzungen:

Zumindest ein wenig Vertrautheit mit grundlegenden Linux -Befehlen wie:

- CD -Befehl (Verzeichnis ändern)

- LS -Befehl (Listenverzeichnis)

- CP -Befehl (Dateien kopieren)

- MV -Befehl (Verschieben oder Umbenennen)

- Berührenbefehl (erstellen Sie leere Dateien oder aktualisieren Sie den Zeitstempel vorhandener)

- RM -Befehl (Dateien löschen)

- MKDIR -Befehl (Verzeichnis machen)

Die korrekte Verwendung einiger von ihnen wird in diesem Artikel sowieso veranschaulicht, und Sie können weitere Informationen zu jedem von ihnen anhand der vorgeschlagenen Methoden in diesem Artikel finden.

Obwohl nicht ausschließlich erforderlich, um allgemeine Befehle und Methoden zur Informationssuche in einem Linux -System zu erörtern, sollten Sie versuchen, zu installieren Rhel 7 Wie im folgenden Artikel erläutert. Es wird die Dinge runter erleichtern.

- Red Hat Enterprise Linux (RHEL) 7 Installationshandbuch

Mit der Linux -Shell interagieren

Wenn wir uns mit a in einem Linux -Box anmelden Textmodus Anmeldebildschirm, können wir direkt in unsere Standardschale fallen gelassen werden. Wenn wir uns dagegen mit einer grafischen Benutzeroberfläche (GUI) anmelden, müssen wir eine Shell manuell öffnen, indem wir ein Terminal starten. In beiden Fällen werden wir mit der Eingabeaufforderung der Benutzer präsentiert und können mit dem Eingeben und Ausführen von Befehlen beginnen (ein Befehl wird ausgeführt, indem wir die drücken, die Eingeben Schlüssel, nachdem wir es eingegeben haben).

Befehle bestehen aus zwei Teilen:

- der Name des Befehls selbst, und

- Argumente

Bestimmte Argumente, genannt Optionen (Normalerweise von einem Bindestrich vorangestellt) ändern das Verhalten des Befehls auf eine bestimmte Weise, während andere Argumente die Objekte angeben, auf denen der Befehl arbeitet.

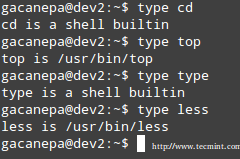

Der Typ Der Befehl kann uns helfen, festzustellen, ob ein anderer Befehl in die Shell integriert ist oder ob er durch ein separates Paket bereitgestellt wird. Die Notwendigkeit, diese Unterscheidung zu treffen, liegt an dem Ort, an dem wir weitere Informationen über den Befehl finden werden. Für Shell-integrierte Ins müssen wir uns auf die Seite der Shell's Man suchen, während wir für andere Binärdateien auf seine eigene Mannseite verweisen können.

Überprüfen Sie die integrierten Shell -in -in -Befehle

Überprüfen Sie die integrierten Shell -in -in -Befehle In den obigen Beispielen, CD Und Typ sind Shell integriert, während Spitze Und weniger sind Binärdateien außerhalb der Shell selbst (in diesem Fall wird der Speicherort des ausführbaren Befehls von zurückgegeben Typ).

Seiten: 1 2 3- « RHCSA -Serien -Essentials für Virtualisierung und Gastverwaltung mit KVM - Teil 15

- So montieren Sie Google Drive unter Linux mit dem Client Google Drive ocamlfuse »