WPSCAN - Ein schwarzer Box WordPress Schwachstellenscanner

- 4150

- 353

- Levke Harnapp

WordPress ist überall im Internet; Es ist das beliebteste und am häufigsten verwendete Content -Management -System (CMS) dort draußen. Ist Ihre Website oder Ihr Blog von Strom versorgt von WordPress? Wussten Sie, dass bösartige Hacker immer jede Minute WordPress -Sites angreifen? Wenn Sie es nicht getan haben, wissen Sie jetzt.

Der erste Schritt zur Sicherung Ihrer Website oder Ihres Blogs besteht darin, eine Sicherheitsbewertung durchzuführen. Dies ist einfach eine Operation, um gemeinsame Sicherheitslücken (der Öffentlichkeit bekannt) in Ihrer Website oder ihrer zugrunde liegenden Architektur zu identifizieren.

Lesen Sie auch: WPSEKU - Ein Schwachstellenscanner, um Sicherheitsprobleme in WordPress zu finden

In diesem Artikel zeigen wir Ihnen, wie Sie die installieren und verwenden können Wpscan, Ein kostenloser Scanner, der für Sicherheitsfachleute und Website -Betreuer erstellt wurde, um die Sicherheit ihrer Websites zu testen.

So installieren Sie WPSCAN in Linux -Systemen

Die empfohlene Art der Installation und Ausführung Wpscan Die Verwendung des offiziellen Docker -Images hilft Ihnen dabei, Installationsprobleme zu beseitigen (normalerweise Abhängigkeitsprobleme).

Sie sollten Docker installieren und auf Ihrem System ausgeführt werden. Andernfalls installieren Sie es mithilfe der folgenden, mit dem das Curl -Programm zum Herunterladen und Ausführen eines Shell -Skripts verwendet wird, das das Docker -Repository zu Ihrem System hinzufügt und die benötigten Pakete installiert wird.

$ sudo curl -fssl https: // bekommen.Docker.com | Sch

Einmal der Docker ist erfolgreich installiert, starten Sie den Dienst, aktivieren Sie ihn in der Systemstartzeit automatisch an und überprüfen Sie, ob er wie folgt ausgeführt wird.

# sudo systemctl start docker # sudo systemctl aktivieren docker # sudo systemctl Status Docker

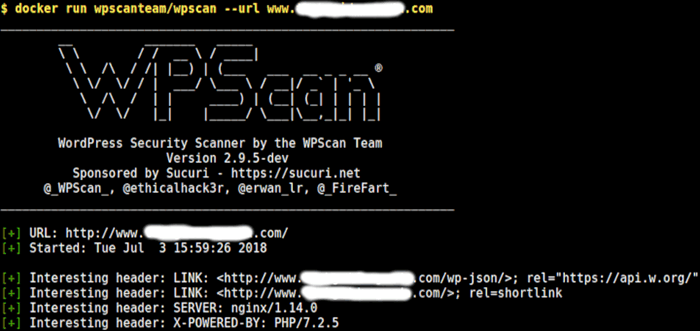

Als nächstes ziehen Sie die WPSCAN DOCKER Bild mit dem folgenden Befehl.

$ Docker ziehen WPSCanteam/WPSCAN

Laden Sie das WPSCAN -Docker -Bild herunter

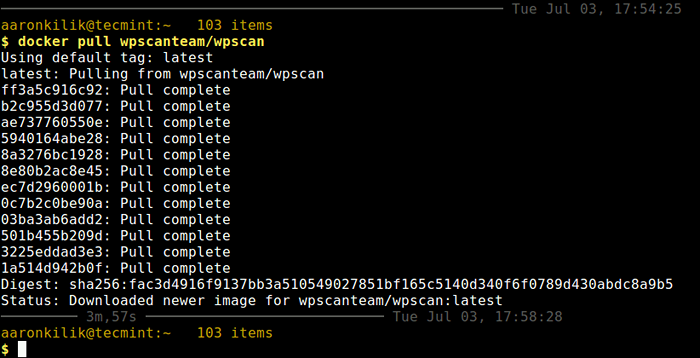

Laden Sie das WPSCAN -Docker -Bild herunter Einmal WPSCAN DOCKER Im Bild heruntergeladen werden Sie die Docker -Bilder in Ihrem System mit dem folgenden Befehl auflisten.

$ Docker Bilder

Listen Sie Docker -Bilder auf

Listen Sie Docker -Bilder auf Wenn Sie sich die Ausgabe von den folgenden ScreesNHot ansehen, ist das WPSCAN -Repository -Bild wpscanteam/wpScan die Sie im nächsten Abschnitt verwenden werden.

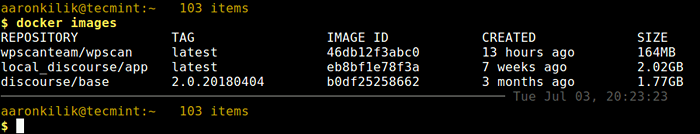

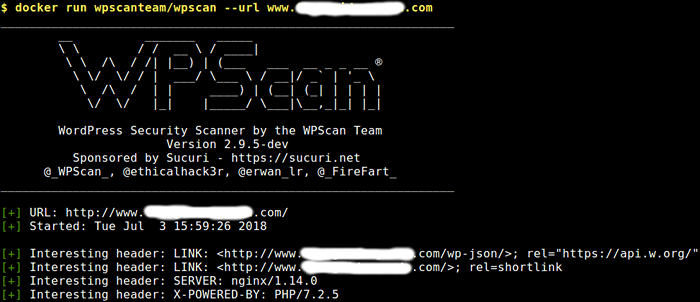

So führen Sie mit WPSCAN einen WordPress -Schwachstellenscan durch

Die einfachste Möglichkeit, einen Sicherheitsanlagenscan mithilfe von Durchführung zu machen Wpscan soll die URL Ihrer WordPress -Website wie gezeigt bereitstellen (ersetzen www.Beispiel.com mit der URL Ihrer Website).

$ docker rennen wpscanteam/wpscan --url www.Beispiel.com

WPSCAN wird versuchen, interessante HTTP -Header wie z SERVER (Webservertyp und -version) und X-Kraft (PHP -Version); Es wird auch nach exponierten APIs, RSS -Feed -Link und Benutzern suchen.

Dann wird die WordPress -Version aufgezählt und überprüft, ob sie auf dem neuesten Stand ist oder wenn es sich um Schwachstellen handelt, die mit der erkannten Versionsnummer verbunden sind. Darüber hinaus wird versucht, das Thema sowie installierte Plugins zu erkennen, um festzustellen, dass sie auf dem neuesten Stand sind.

Scannen Sie WordPress nach Schwachstellen

Scannen Sie WordPress nach Schwachstellen Sie können eine WordList -Kennwort -Brute -Kraft auf aufgezählte Benutzer verwenden 30 Themen, die den Befehl folgen. Der --Wortliste Und --Themen Flags, um die WordList anzugeben und die Anzahl der Threads empfänglich festzulegen.

$ docker rennen wpscanteam/wpscan --url www.Beispiel.com -Wortliste WordList_file.txt -threads 30

Um eine WordList -Passwort -Brute -Kraft auf die durchzuführen "Administrator" Nur Benutzername, führen Sie den folgenden Befehl aus.

$ docker rennen wpscanteam/wpscan --url www.Beispiel.com -Wortliste WordList_file.txt --username admin

Alternativ können Sie eine lokale WordList in Ihrem System zum Docker -Container montieren und einen Bruteforce -Angriff für den Benutzeradministrator starten.

$ docker run -it - -rm -v ~/wordlists:/wordlists wpscanteam/wpscan --url www.Beispiel.com -Wortliste /WordLists /WordList_file.txt --username admin

Führen Sie den folgenden Befehl aus, um installierte Plugins aufzählen zu können.

$ docker rennen wpscanteam/wpscan --url www.Beispiel.com -enumerate p

Wenn die Aufzählung installierter Plugins nicht ausreicht, können Sie alle Aufzählungswerkzeuge wie gezeigt ausführen.

$ docker rennen wpscanteam/wpscan --url www.Beispiel.com -enumerat

Verwenden Sie das Debuggen für das Ausgangsdebuggen, um die --Debuggut Fahnen Sie und leiten Sie die Ausgabe für eine spätere Analyse in eine Datei um.

$ docker rennen wpscanteam/wpscan --url www.Beispiel.com-Debug-output 2> Debugug.Protokoll

Zu guter Letzt können Sie die Datenbank von WPSCAN in der neuesten Version aktualisieren, indem Sie den folgenden Befehl ausführen.

$ docker rennen wpscanteam/wpscan -update

Sie können die anzeigen Docker Und Wpscan Helfen Sie Nachrichten mit diesen Befehlen.

$ docker -h $ docker rennen wpscanteam/wpscan -h

WPSCAN Github Repository: https: // github.com/wpscanteam/wpscan

Das ist alles fürs Erste! Wpscan ist ein leistungsstarker Black Box WordPress Schwachstellenscanner, den Sie in Ihrem Arsenal an Websicherheitstools haben sollten. In diesem Handbuch haben wir gezeigt, wie Sie WPSCAN mit einigen grundlegenden Beispielen installieren und verwenden können. Stellen Sie Fragen oder teilen Sie uns Ihre Gedanken in den Kommentaren mit.

- « LFCS So verwenden Sie den Befehl GNU SED zum Erstellen, Bearbeiten und Manipulieren von Dateien unter Linux - Teil 1

- 2 Möglichkeiten, die zuletzt ausgeführten Befehle unter Linux neu auszuführen »