Yum -cron - Installieren Sie Sicherheitsaktualisierungen automatisch in CentOS 7

- 3158

- 953

- Marleen Weight

In einer Welt der aufstrebenden und sich ständig weiterentwickelnden Cyber-Bedrohungen und Verstöße leisten die Anwendung von Sicherheitsaktualisierungen einen großen Beitrag zum Schutz Ihres Systems vor potenziellen Bedrohungen. Und was für eine Freude wäre es, wenn die Anwendung dieser Aktualisierungen ohne Ihre Intervention automatisch durchgeführt wird!

Dies bedeutet, dass Sie sich weniger Sorgen machen würden, Ihr System manuell zu aktualisieren und sich auf andere Systemverwaltungsaufgaben zu konzentrieren.

Empfohlen zu lesen: DNF -Automat - Installieren Sie Sicherheitsaktualisierungen automatisch in CentOS 8

In diesem Tutorial lernen Sie, wie man benutzt yum-cron So installieren und konfigurieren Sie Sicherheitsaktualisierungen automatisch auf Ihrem Centos 7 System.

Also, was ist yum-cron??

Yum-cron ist ein Yum -Modul und Befehlszeilen-Tool, mit dem ein Benutzer einen Cron-Job für den YUM-Paket-Manager konfigurieren kann.

Schritt 1: Installation von Yum-Cron-Dienstprogramm in CentOS 7

Der Yum-cron Kommt vorinstalliert Centos 7, Aber wenn es aus irgendeinem Grund nicht vorhanden ist, können Sie es installieren, indem Sie den Befehl ausführen.

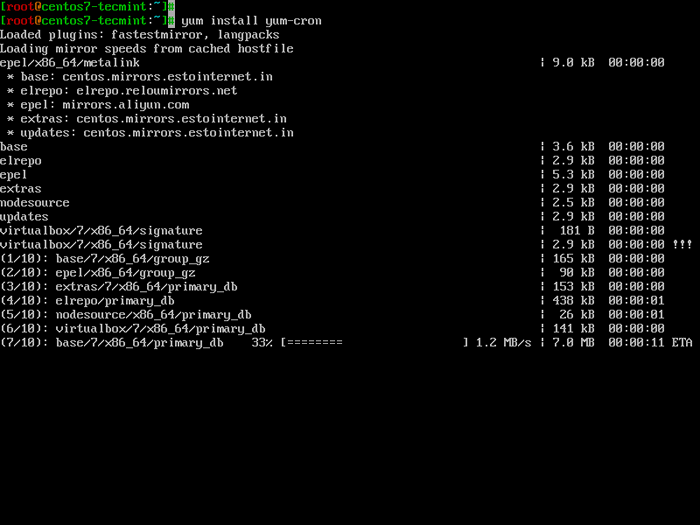

# yum install yum-cron

Installieren Sie Yum-cron in CentOS 7

Installieren Sie Yum-cron in CentOS 7 Sobald die Installation abgeschlossen ist, bestätigen Sie die Existenz von yum-cron Dienstprogramm durch Ausführen des RPM -Befehls mit GREP -Befehl.

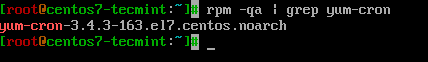

# RPM -qa | Grep yum-cron

Überprüfen Sie, ob Yum-cron installiert ist

Überprüfen Sie, ob Yum-cron installiert ist Schritt 2: Konfigurieren automatischer Sicherheitsupdates in CentOS 7

Nach der erfolgreichen Installation der yum-cron Dienstprogramm müssen es konfigurieren, um Sicherheitsaktualisierungen automatisch abzurufen und Ihr System zu aktualisieren. Es gibt 2 Arten von Aktualisierungen: das Standard -Update, das mit dem initialisiert wird yum Update Befehl, minimales Update und schließlich das Sicherheitsupdate.

In diesem Handbuch konfigurieren wir das System so, dass sie automatisch Sicherheitsaktualisierungen empfangen. Also öffnen und bearbeiten Sie die yum-cron.Conf Datei im angezeigten Pfad befindet.

# vi/etc/yum/yum-cron.Conf

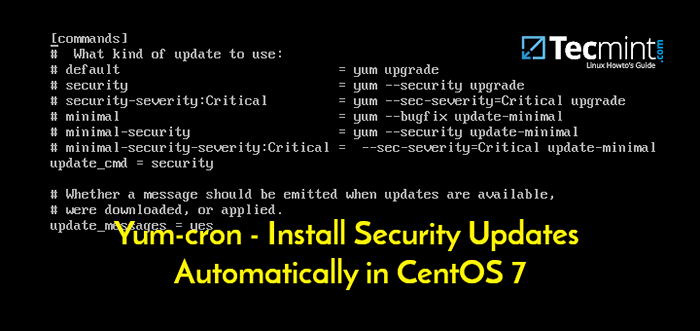

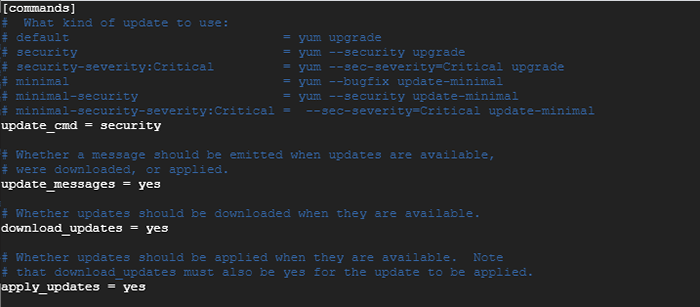

Suchen Sie die Zeichenfolge update_cmd. Standardmäßig ist dies auf Standard eingestellt. Bearbeiten und setzen Sie den Wert nun auf und setzen Sie den Wert auf 'Sicherheit'.

update_cmd = Sicherheit

Als nächstes finden Sie die update_messages Parameter und sicherstellen, dass der Wert auf festgelegt ist 'Ja'.

update_messages = yes

Ebenso das Gleiche für download_updates ebenso gut wie apply_updates.

download_updates = yes apply_updates = ja

Ihre Konfiguration sollte wie unten gezeigt aussehen.

Konfigurieren Sie automatische Sicherheitsupdates zu CentOS 7

Konfigurieren Sie automatische Sicherheitsupdates zu CentOS 7 Speichern und beenden Sie die Konfigurationsdatei.

Damit die Änderungen wirksam werden können, beginnen Sie und aktivieren Sie das yum-cron Dämon oder Service auf dem Boot wie gezeigt.

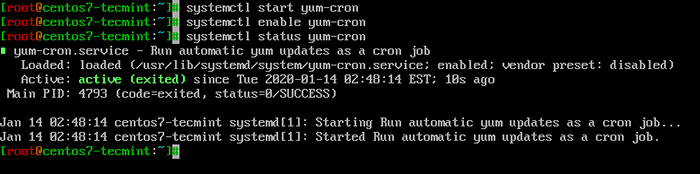

# Systemctl start yum-cron # systemctl aktivieren yum-cron # systemctl status yum-cron

Überprüfen Sie den Status des Yum-Cron-Dienstes

Überprüfen Sie den Status des Yum-Cron-Dienstes Schritt 3: So schließen Sie Pakete von der Aktualisierung in Yum aus

Manchmal müssen Sie möglicherweise die Version von Paketen pflegen und sie aufgrund von Kompatibilitätsproblemen, die möglicherweise mit anderen Anwendungen auftreten, die vom Paket abhängen, nicht aktualisieren. Manchmal kann dies sogar den Kernel selbst einschließen.

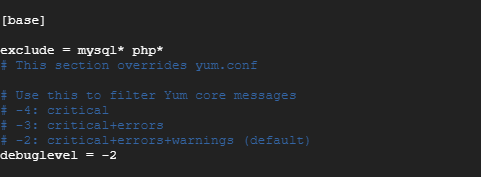

Um dies zu erreichen, gehen Sie zurück zum yum-cron.Conf Konfigurationsdatei. Unten in der [Base] Abschnitt, eine Linie mit dem anhängen 'ausschließen' Parameter und definieren Sie die Pakete, die Sie vom Aktualisierung ausschließen möchten.

ausschließen = mysql* php* kernel*

Yum schließen Pakete von der Aktualisierung aus

Yum schließen Pakete von der Aktualisierung aus Alle Paketnamen, die mit beginnen Mysql & Php wird von automatischen Updates ausgeschlossen.

Neu starten yum-cron Um die Änderungen zu bewirken.

# SystemCtl Neustart yum-cron

Schritt 4: Überprüfung von Yum-Cron-Protokollen

Der yum-cron Protokolle werden in gespeichert /var/log/yum.Protokoll Datei. Um die Pakete anzuzeigen, die aktualisiert wurden, führen Sie den CAT -Befehl aus.

# Cat/var/log/yum.Protokoll | Grep -I ich habe aktualisiert

Automatische Systemaktualisierungen werden von einem Cron -Job gesteuert, der täglich ausgeführt wird und in der gespeichert ist /var/log/cron Datei. Überprüfen Sie die Protokolle für den Daily Cron Job Run.

# cat/var/log/cron | grep -i yum -täglich

Dein Centos 7 Das System ist jetzt vollständig für automatische Sicherheitsupdates konfiguriert und Sie müssen nicht über die manuelle Aktualisierung Ihres Systems stresseln.